WPScan是Kali Linux默认自带的一款漏洞扫描工具,它采用Ruby编写,能够扫描WordPress网站中的多种安全漏洞,其中包括WordPress本身的漏洞、插件漏洞和主题漏洞。最新版本WPScan的数据库中包含超过18000种插件漏洞和2600种主题漏洞,并且支持最新版本的WordPress。值得注意的是,它不仅能够扫描类似robots.txt这样的敏感文件,而且还能够检测当前已启用的插件和其他功能。

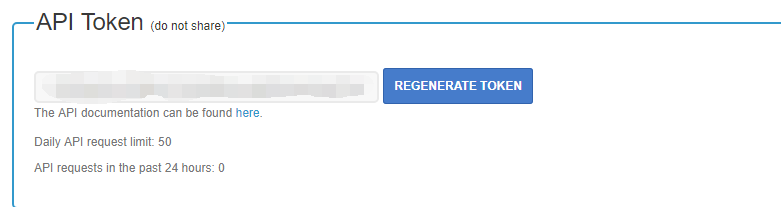

注意:现在使用wpscan需要使用官方的api-token,这个可以自己注册一个免费的账号。

如果不使用的话扫描结果是不会输出漏洞信息的!!

注册完成后可以选择每天免费的50api

虽然kali里自带wpscan但是想要在自己的设备上安装的话可以用下面的命令

git clone https://github.com/wpscanteam/wpscan.git

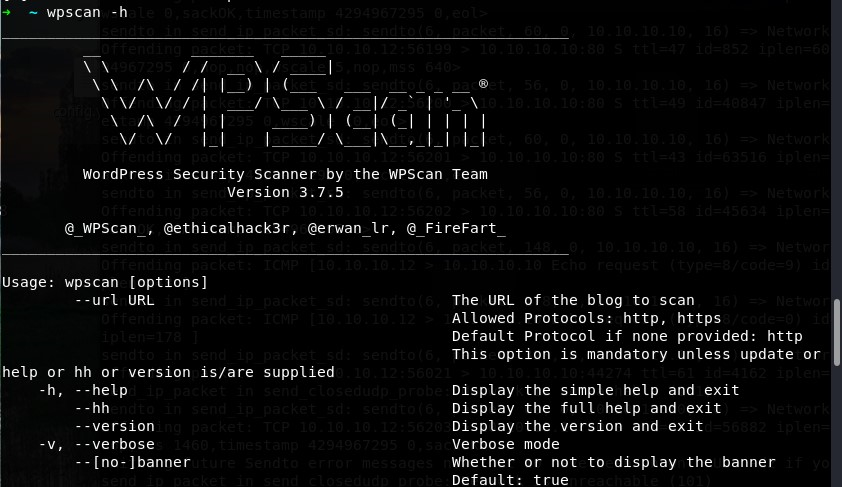

1.首先运行下列命令查看帮助信息

wpscan -h

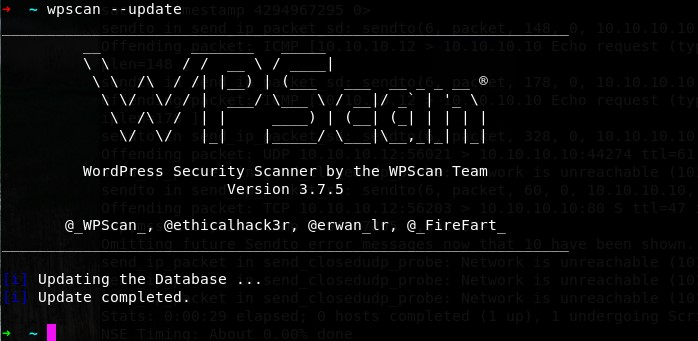

2.然后使用下面命令更新漏洞库:

wpscan --updata

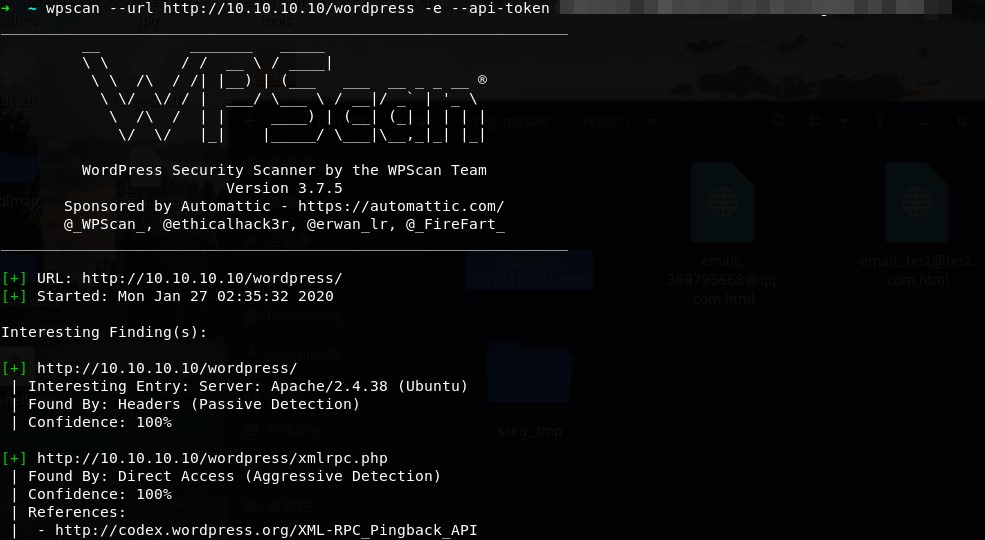

3.接下来就可以扫描指定站点

wpscan --url http://10.10.10.10/wordpress -e --api-token xxxxxxxxxxxxxxxxxxx #-e简单进行整体快速扫描

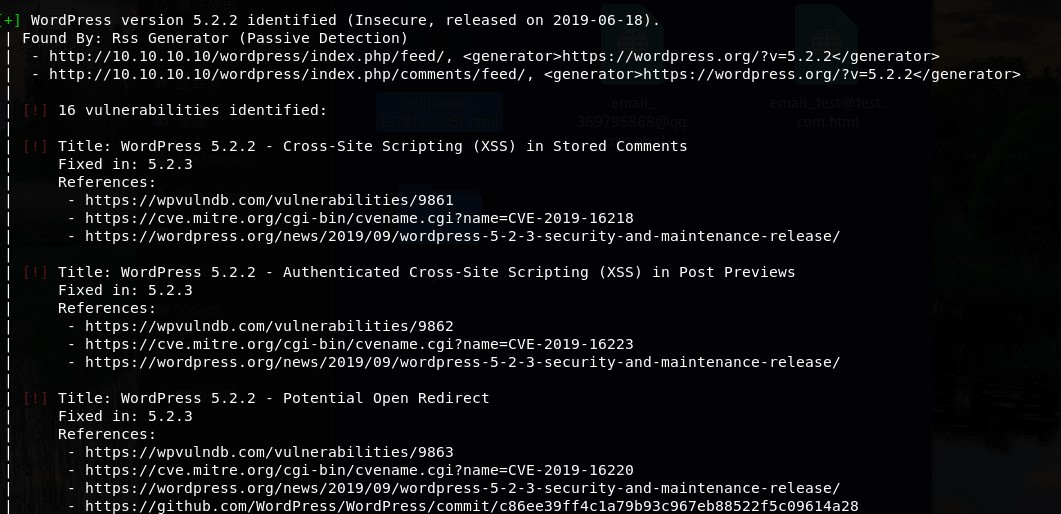

扫描到的漏洞

注意:这里扫描到的是站点的一些信息并且列出可能是漏洞的地方。注意,这里wpscan判断是否有漏洞,是根据wordpress的版本判定的,只要你的版本低于存在漏洞的版本,那么,它就认为存在漏洞,所以,这个没有太多的参考性。

4.简单扫描wordpress的插件

wpscan --url http://10.10.10.10 --enumerate p --api-tkoen xxxxxxxxxxxxxxxxx

发现一个有LFI漏洞的插件

5.完整扫描Wordpress插件

wpscan --url http://10.10.10.10 --enumerate ap

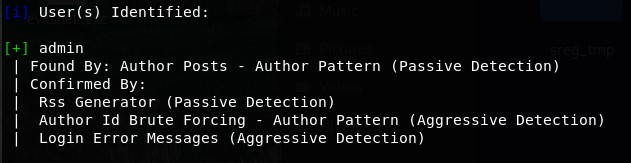

6.枚举Wordpress用户名

wpscan --url http://10.10.10.10 --enumerate u

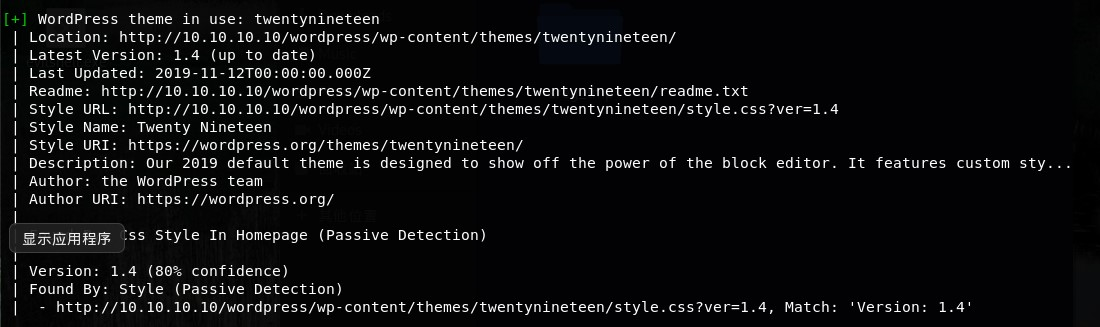

7.扫描所使用的主题和漏洞

wpsan --url http://10.10.10.10 --enumerate vt

看到列出主题信息,这里没发现什么漏洞

看到列出主题信息,这里没发现什么漏洞

8.指定字典暴力破解密码

wpscan --url http://10.10.10.10 --wordlist /root/Desktop/dict.txt --username admin --threads 100 #指定用户名为admin,密码为 /root/Desktop/dict.txt 字典文件中的数据