打开链接,根据提示进行操作 由上可知后台登陆地址为admin123,需要准备的工具是大名鼎鼎的burp(抓包软件)根据提示登录admin123的后台。

由上可知后台登陆地址为admin123,需要准备的工具是大名鼎鼎的burp(抓包软件)根据提示登录admin123的后台。

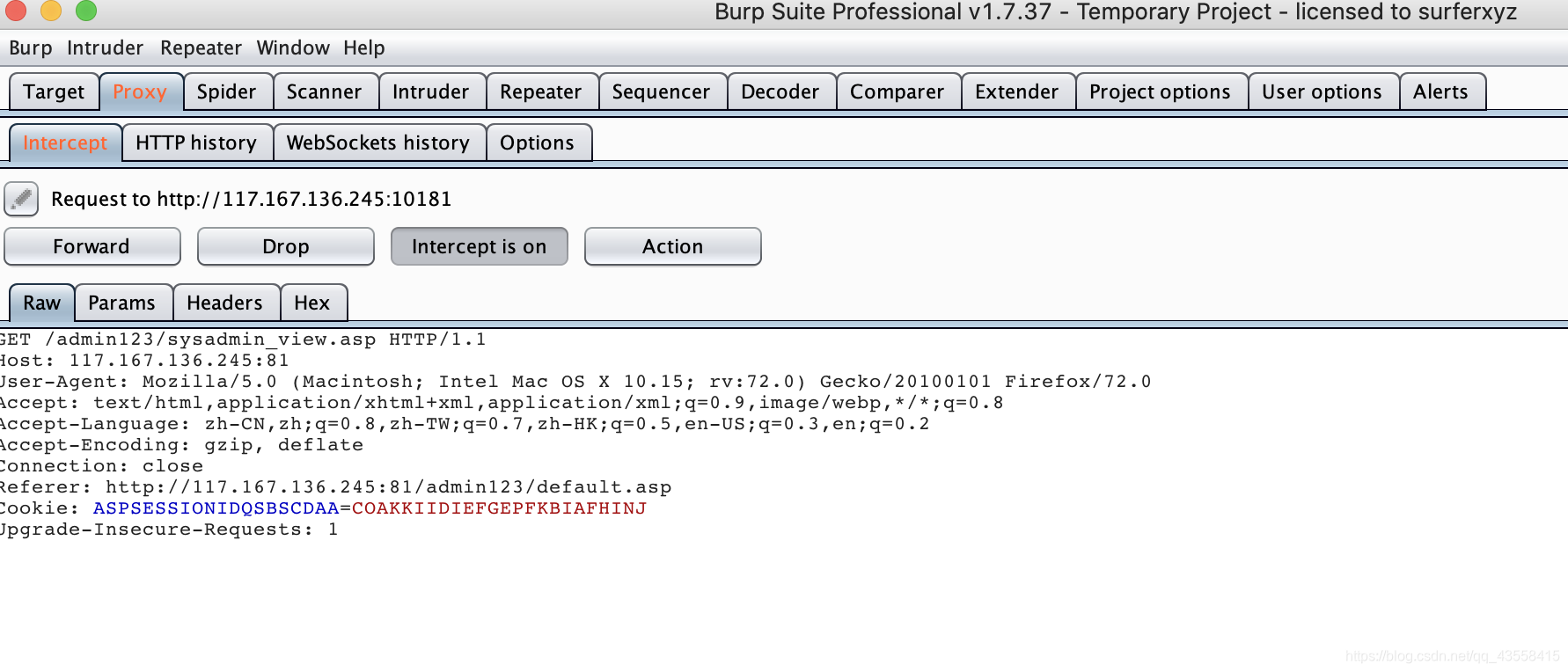

需要显示的是sysadmin_view.asp,但返回的是default.asp,区别是端口号不同。接着发现这里有代码片段,其中还有提示,根据理解是要curl和comeurl进行比对,也就是host和refer进行对比,打开burp看看包。对访问sysadmin_view.asp的端口号修改为81即可拿到flag。

需要显示的是sysadmin_view.asp,但返回的是default.asp,区别是端口号不同。接着发现这里有代码片段,其中还有提示,根据理解是要curl和comeurl进行比对,也就是host和refer进行对比,打开burp看看包。对访问sysadmin_view.asp的端口号修改为81即可拿到flag。

总结:在做这个时候需要使用抓包软件,抓包软件通过设置代理对通过的数据包进行抓取,推荐一个代理插件foxyproxy(ssr代理也可以用到,切换特别方便)本关主要看代码理解和抓包修改,在复现的时候没遇到什么问题。

mbp 封神台靶场 三 (笔记)

猜你喜欢

转载自blog.csdn.net/qq_43558415/article/details/104237912

今日推荐

周排行