漏洞说明:

Web应用系统虽然对用户上传的文件进行了校验,但是校验是通过前端javascript代码完成的。由于恶意用户可以对前端javascript进行修改或者是通过抓包软件篡改上传的文件,就会导致基于js的校验很容易被绕过。

实验环境:

- 火狐浏览器

- PHPstudy

- Burp Suite抓包软件

- upload-labs-master上传漏洞靶场

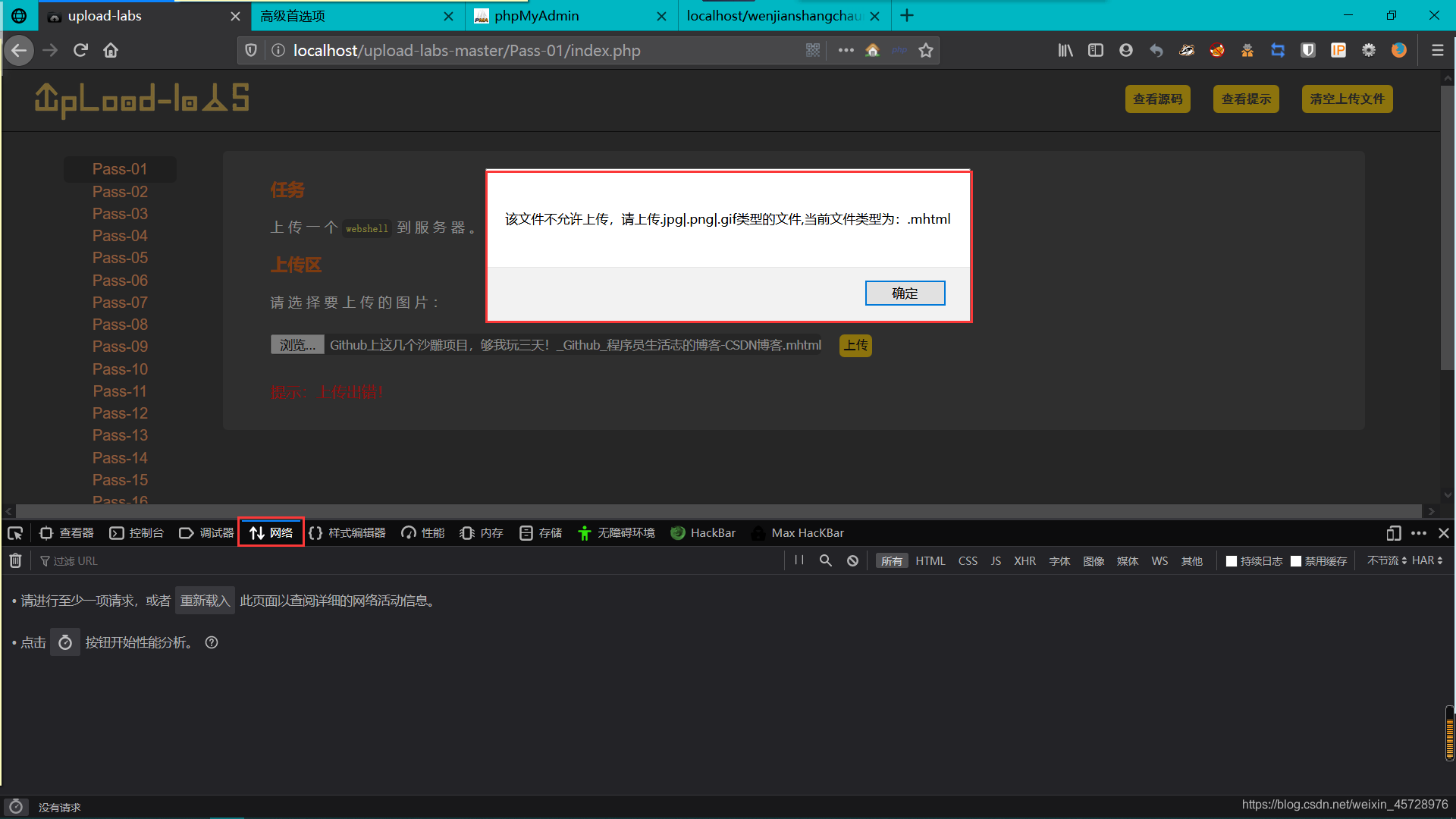

首先判断是否存在前端js绕过漏洞

按F12打开调试面板,选择网络,然后上传非图片文件,如果网络中没有数据变化说明存在js漏洞,如果有变化说明不存在。

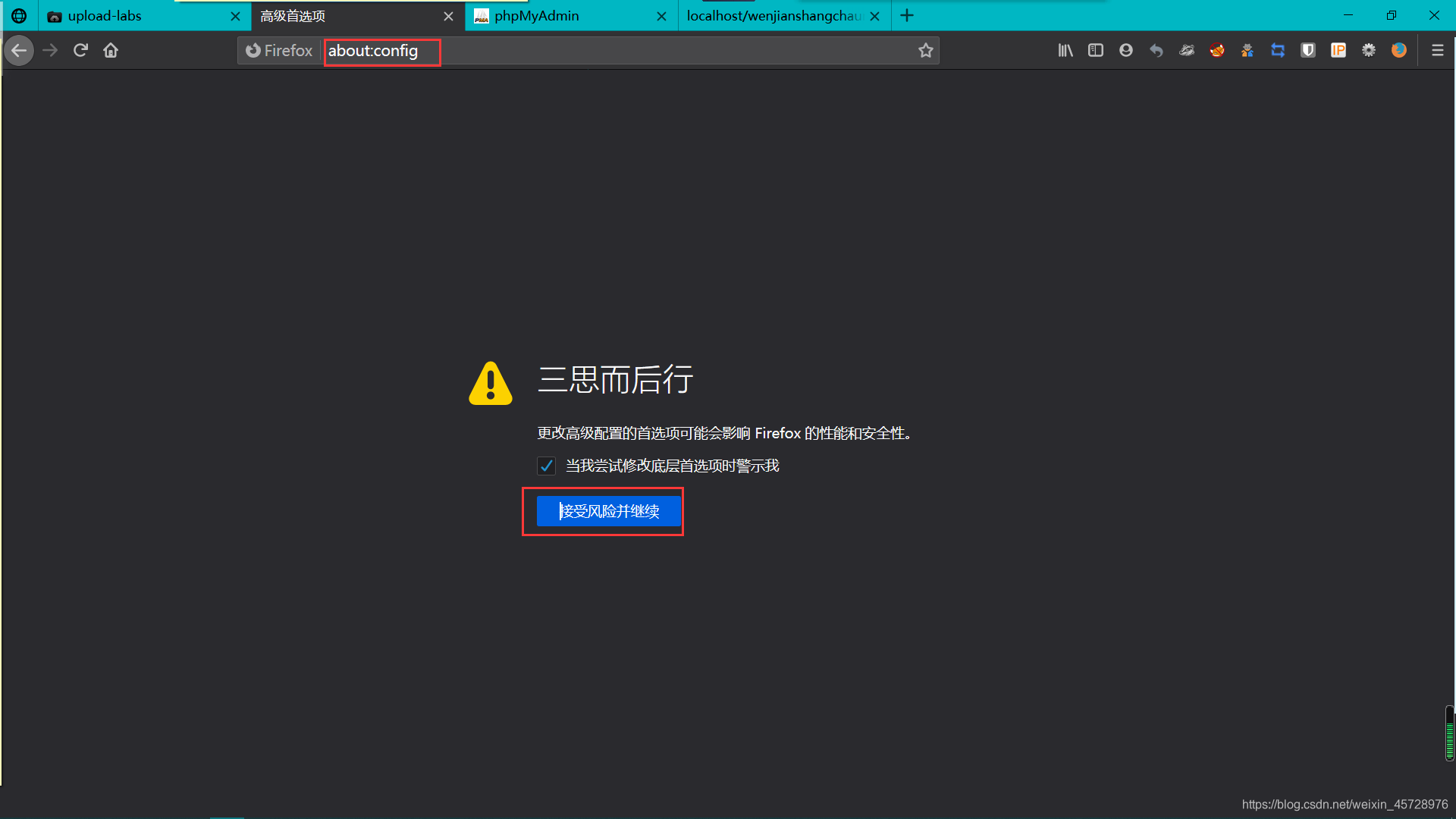

绕过方法一:删除或者禁用js

在输入框中输入about:config点击接受

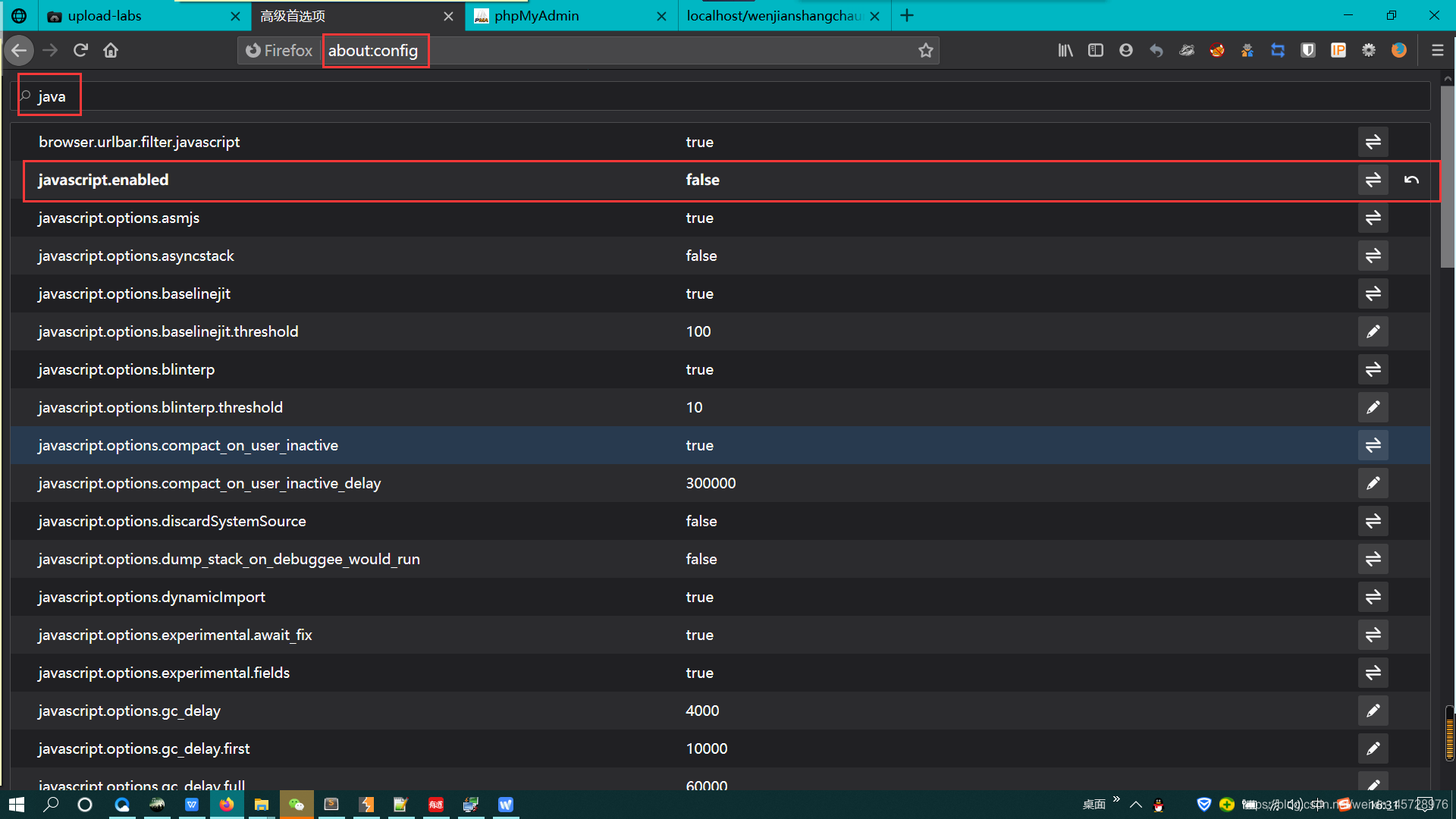

在搜索框中输入java然后找到javascript.enabled选项双击,出现false

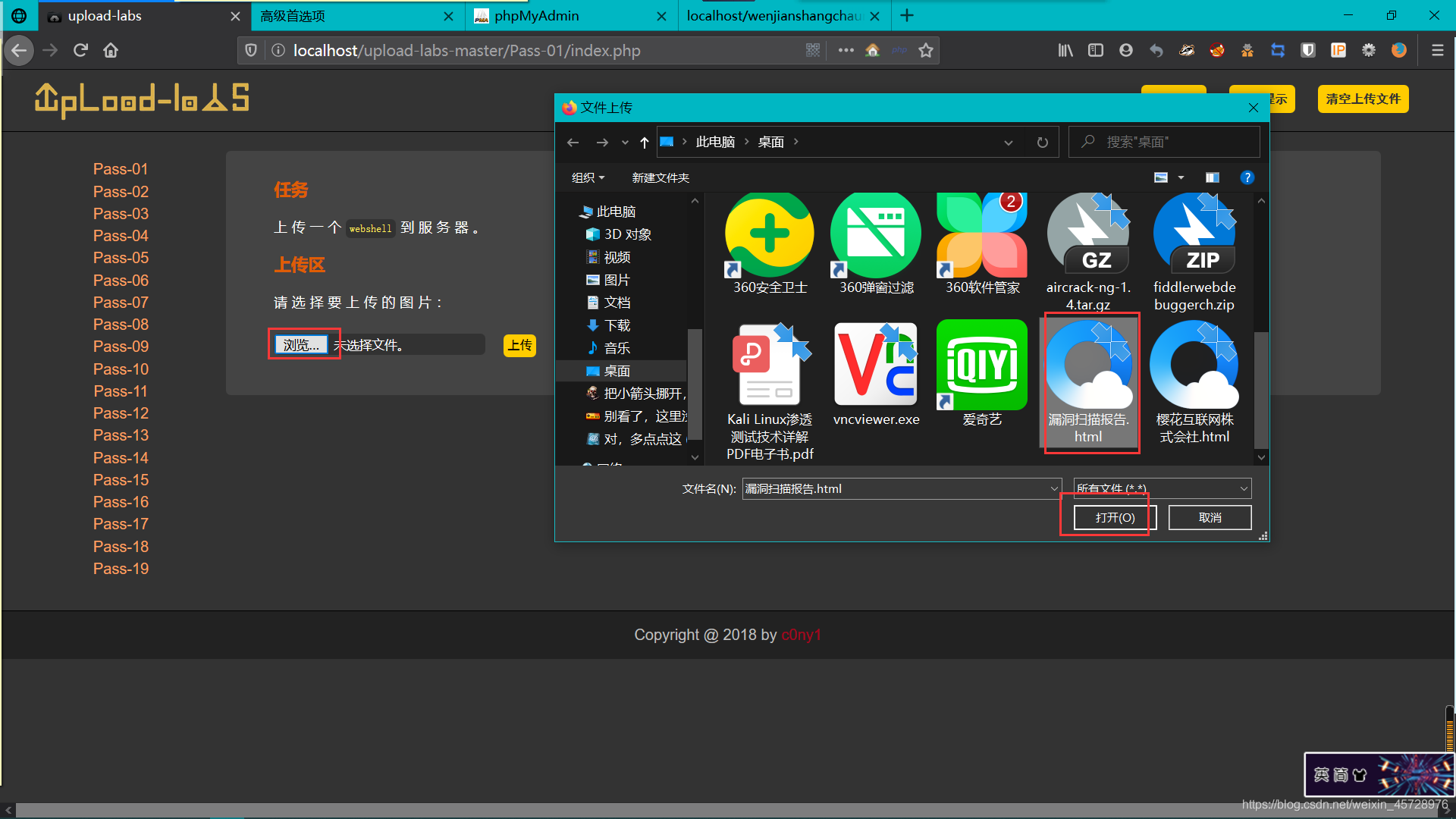

回到upload-labs-master选择第一关上传html文件

上传成功

绕过方法二:使用代理上传文件,比如Burp Suite

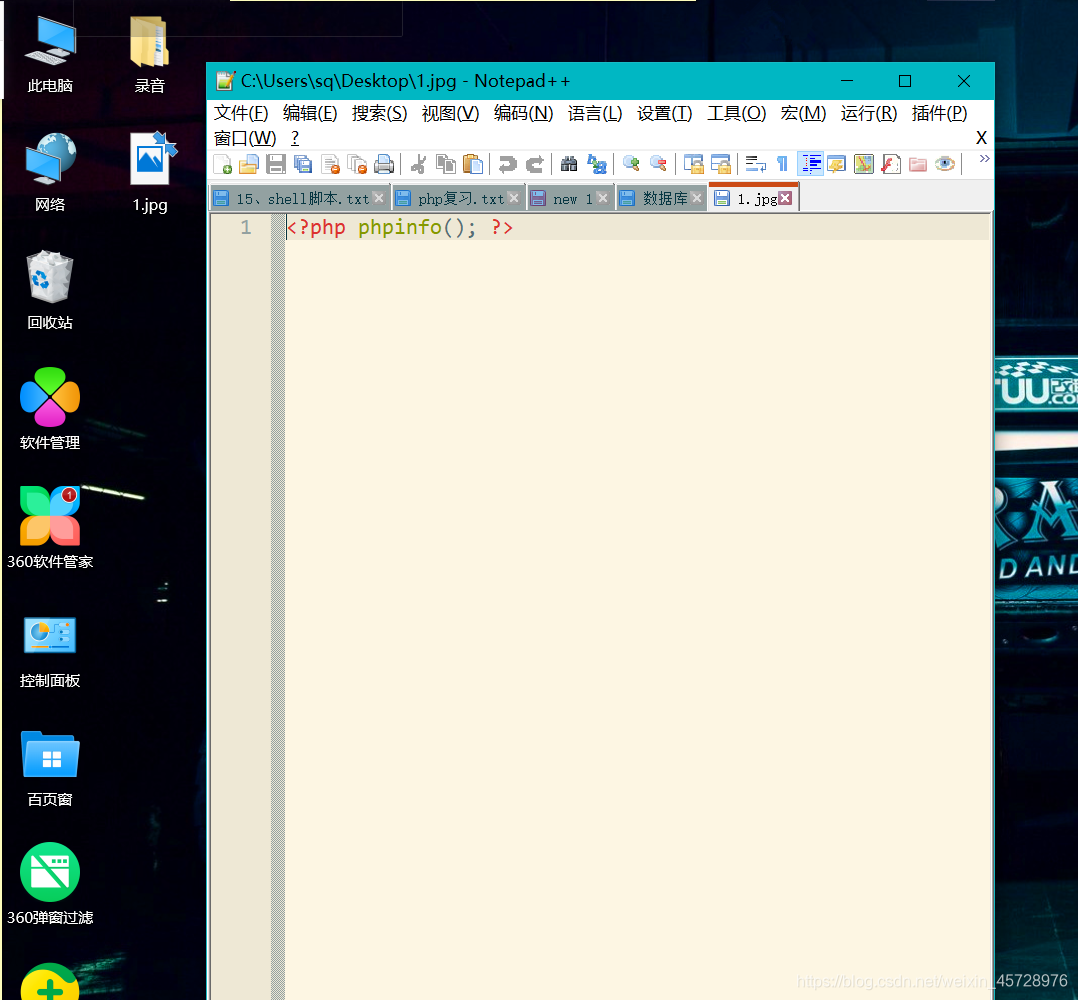

在桌面创建1.php文件,写入一句话木马保存,然后将后缀名改为jpg

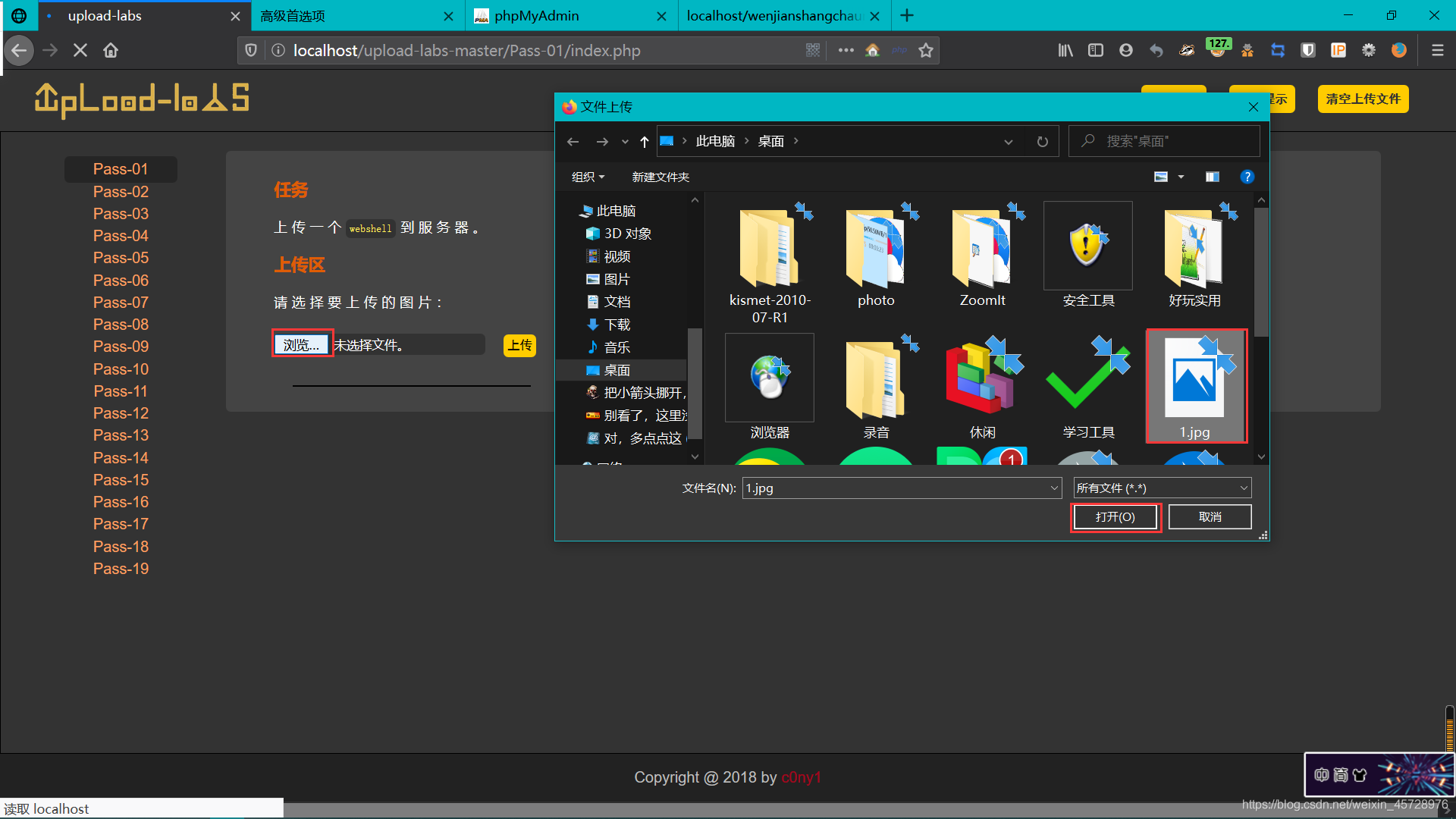

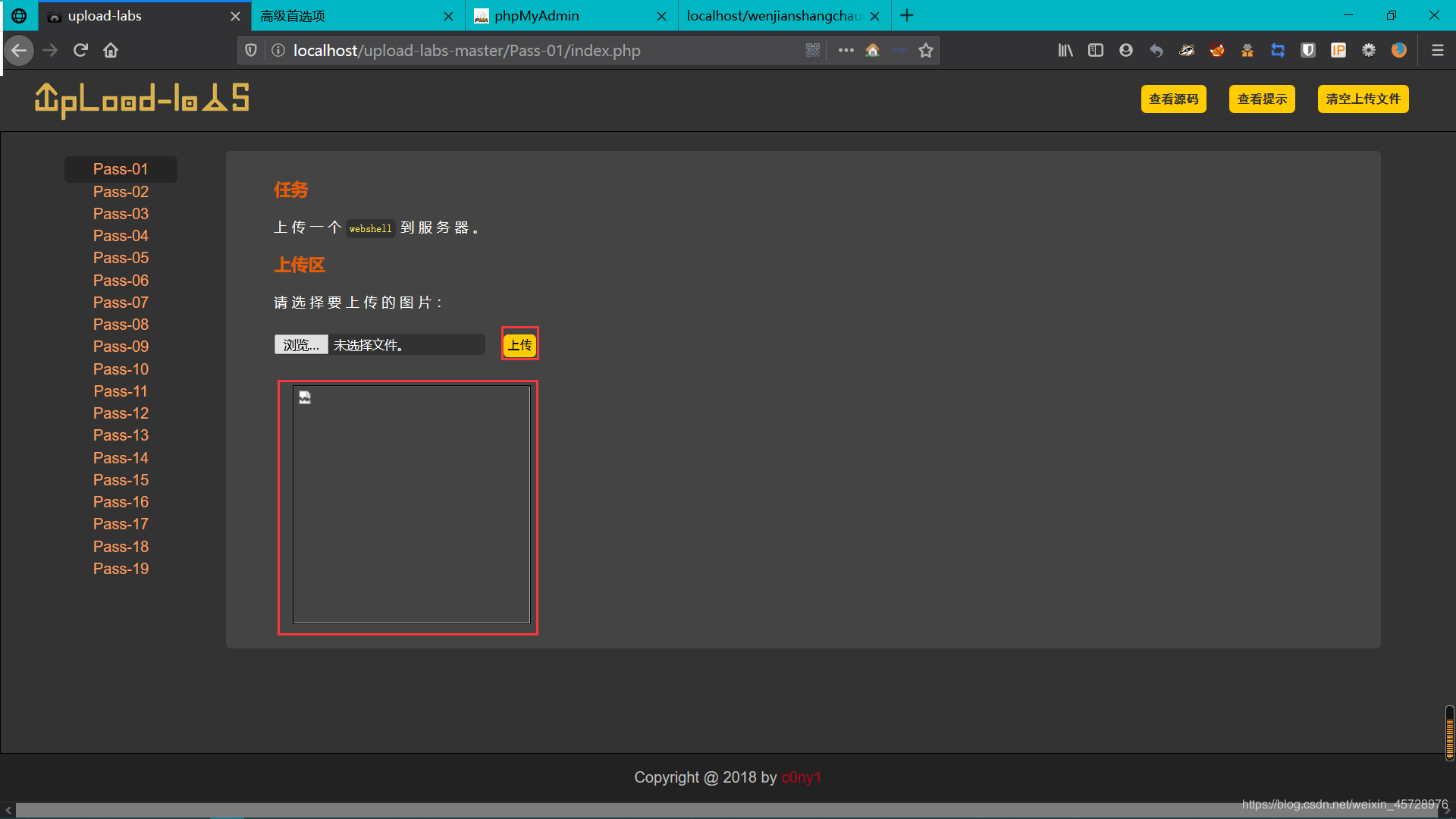

点击浏览选中创建好的jpg文件

然后点击上传,效果如下上传成功

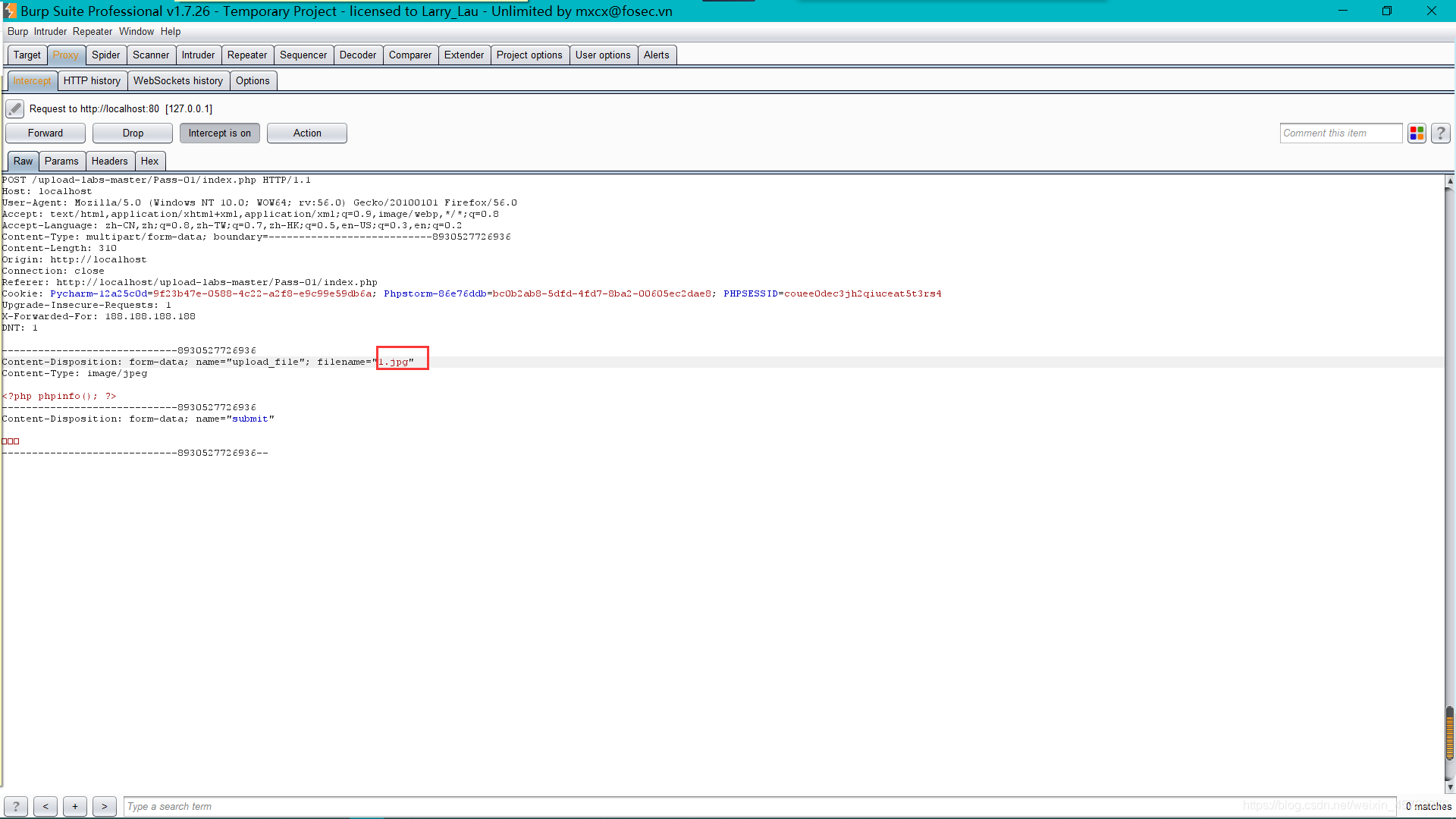

使用Burp Suite抓包

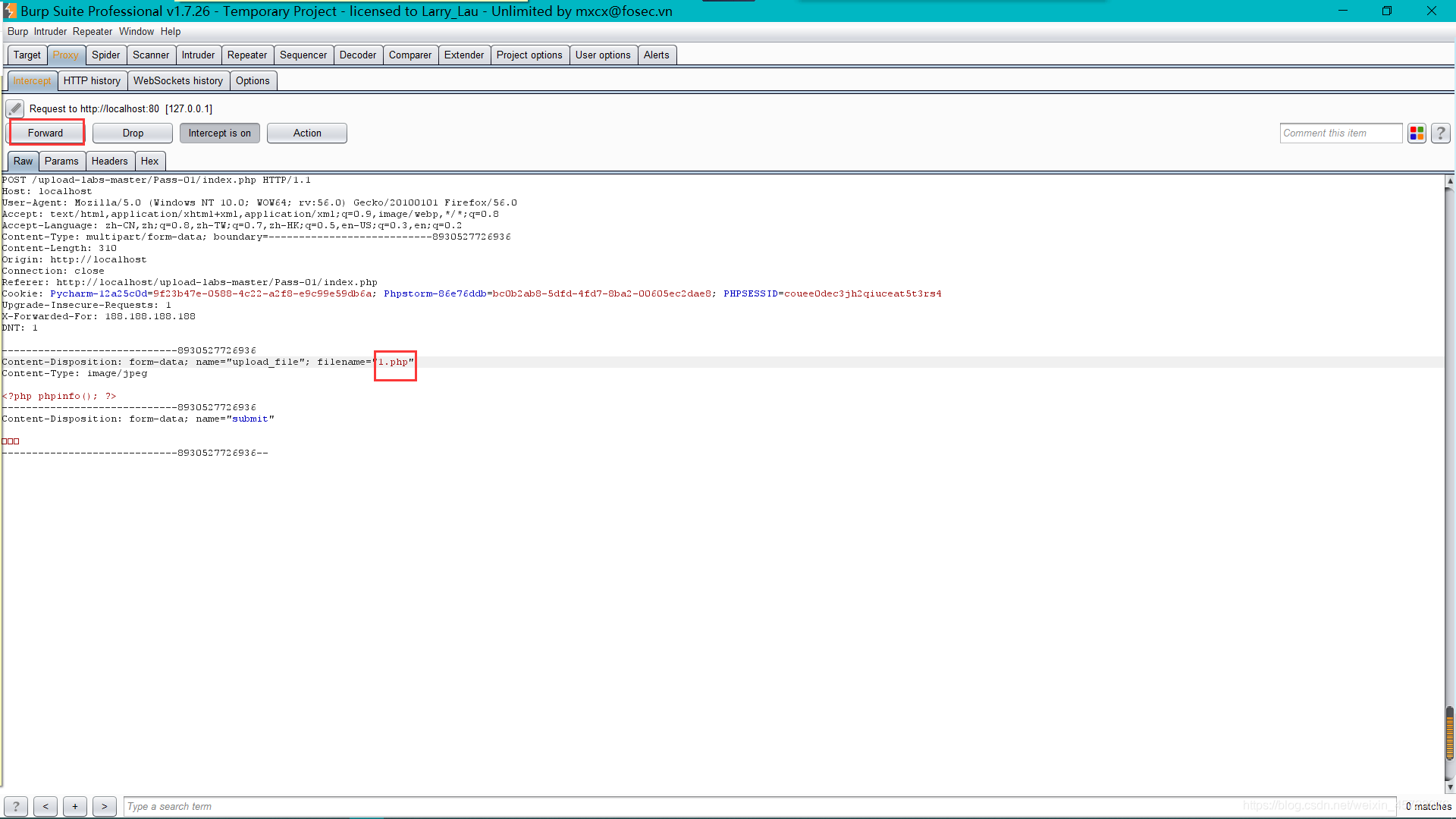

将文件格式改成php文件,点击Forward发送数据包

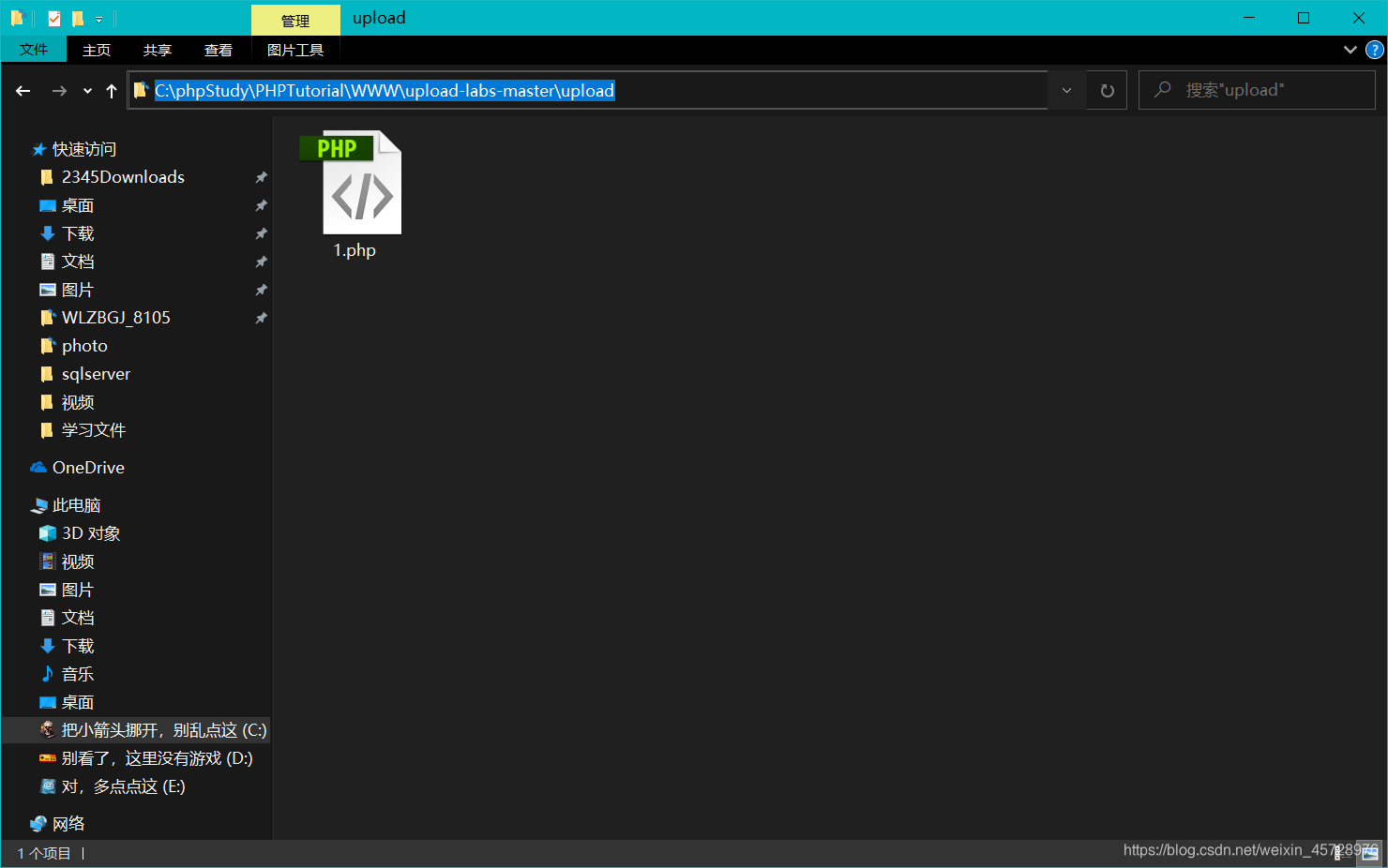

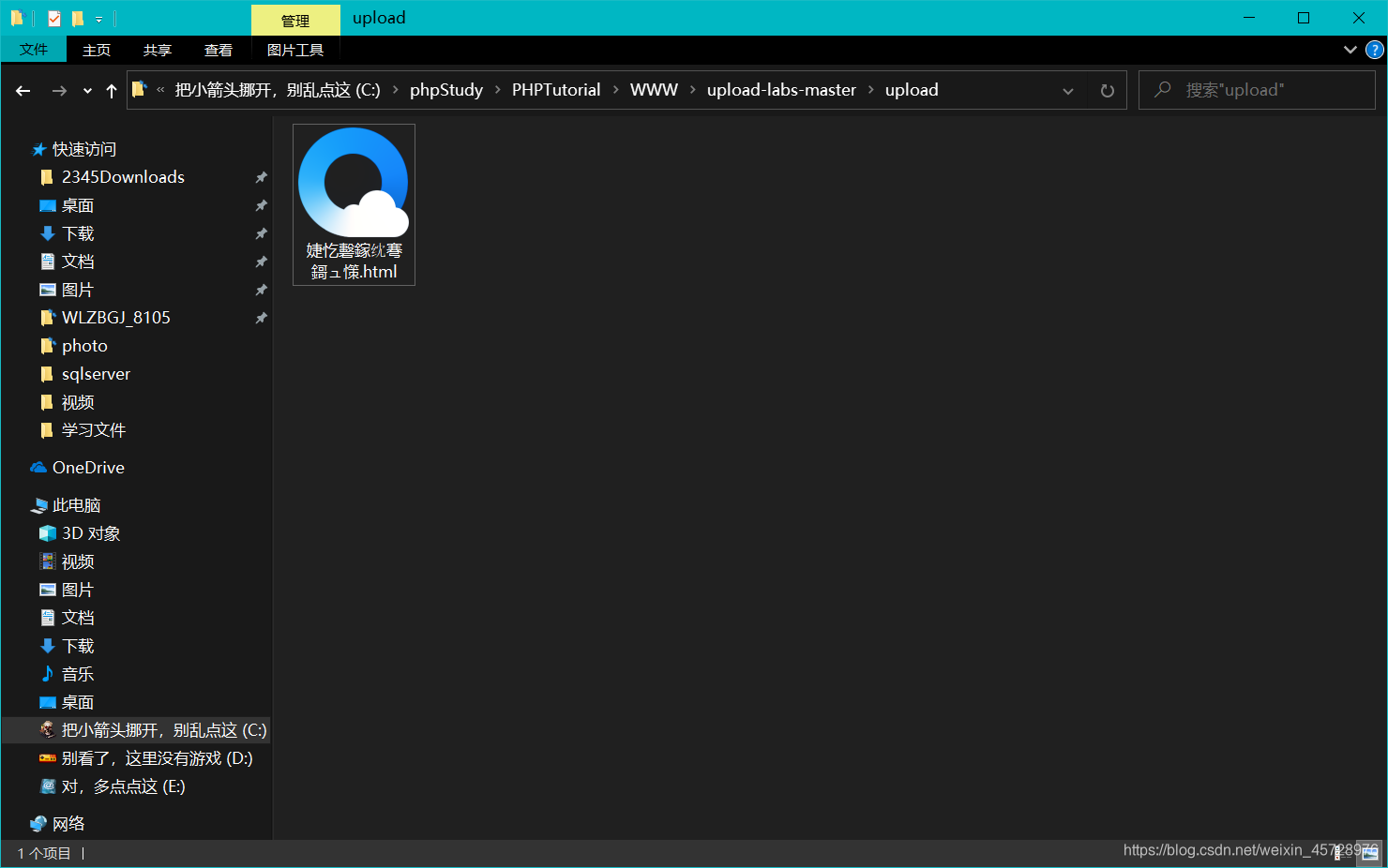

查看C:\phpStudy\PHPTutorial\WWW\upload-labs-master下的upload文件夹,出现1.php文件上传成功。