一、Hashcat 口令破解实验 (win7 建议直接在真机上运行,不要使用虚拟机)

1、下载工具:https://hashcat.net/hashcat/

注意:运行hashcat时,如果系统没有搭建好openCL环境会报错。

2、搭建好openCL环境后,即可运行hashcat,首先可使用--help参数 查看hashcat帮助文档

-m:表示散列算法类型,注:这里运行hashcat 必须指明具体的散列算法,如下面的例子使用的windows口令使用NTLM散列算法加密的,故需要指明 -m 1000 (1000代表NTLM), -m参数部分值如下:

-a:代表口令破解类型,常用的有straight 字典破解 brute-force 暴力破解,下面即将演示破解过程

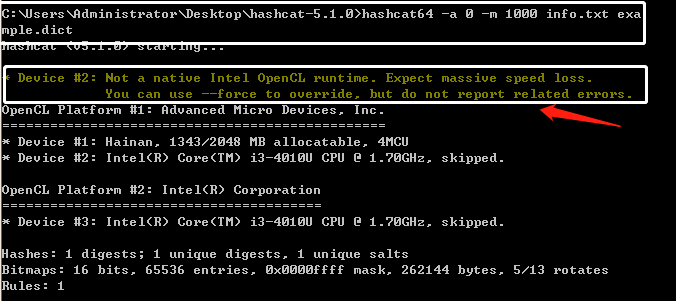

3、字典破解 -a 0

注:出现以上CPU/GPU参数不匹配的警告 ,可使用--force 解决

4、暴力破解 -a 3

预备知识

(1)?l表示小写字母

?d表示数字

?u表示大写字母

?s表示所有可打印符号

?a代表所有可打印字符 即?l?u?d?s加在一起。

(2)-2 代表自定义字符集 实例自定义字符为小写字母+大写字母+数字组合

?2?2?2?2?2?2 :?2代表该字符是l d u任一一个组成,六个?2表示口令长度一共有六位

结论:实验发现,hashcat的口令破解相比其他口令破解工具,破解速度极快。

二、Ophcrack 口令破解实验 环境win7

1、下载Ophcrack ---https://sourceforge.net/projects/ophcrack/files 实验使用的版本是Ophcrack 3.8.0

2、下载彩虹表https://sourceforge.net/projects/ophcrack/files/tables/

注意:下载完彩虹表后,解压并将彩虹表放在tables文件夹下,否则Ophcrack不会识别出彩虹表

3、打开ophcrack 导入pwdump文件

4选择:Tables按钮导入刚刚下载的彩虹表

5、点击“Crack”按钮破解hash口令

三、RainbowCrack 实验

1、下载 http://project-rainbowcrack.com/ 本实验选择windows版本:

注:下载rcrack工具后解压,压缩包里的rcrack.exe是命令行程序,rcrack_gui.exe是图形化程序。

2、创建彩虹表

(1)官网下载彩虹表:http://project-rainbowcrack.com/table.htm

(2)自己生成一张彩虹表 使用rtgen.exe

命令格式:

rtgen 哈希类型 字符范围 最小位数 最大位数 表索引 链长度 链数量 索引块哈希类型主要有:LM,NTLM,MD5,SHA1,SHA256

字符类型主要有:

【数字】numeric = [0123456789]

【字母】alpha = [ABCDEFGHIJKLMNOPQRSTUVWXYZ]

【字母+数字】alpha-numeric = [ABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789]

【小写字母】loweralpha = [abcdefghijklmnopqrstuvwxyz]

【小写字母+数字】loweralpha-numeric = [abcdefghijklmnopqrstuvwxyz0123456789]

【小写+大写字母】mixalpha = [abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ]

【小写+大写+数字】mixalpha-numeric = [abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789]

实例一:生成哈希类型为MD5的5位数字类型的彩虹表并排序:

rtgen md5 numeric 5 5 0 1000 500 0

破解MD5值;

实例二、生成ntml类型的6位数字哈希表,并使用rcrack_gui.exe破解口令

运行rcrack_gui.exe,导入NTLM文件

装载刚刚生成的彩虹表破解账户口令,结果如图,破解成功。