1.打开主页

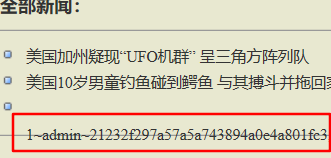

搜索框看一波,输入美国

发现了什么不得了的东西,居然输出了后台的某个查询逻辑,于是看看搜索框能不能也这样绕过,爆库爆表爆字段,得到后台登陆账户密码

解密得密码为adminSql注入修复建议:pdo预处理

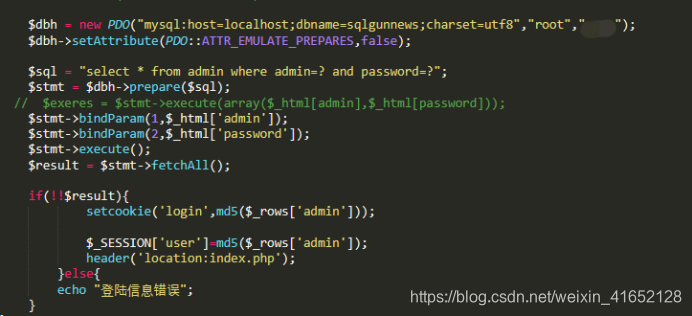

2.继续看看没发现什么东西,看了一下自己的源码,发现后台登陆页面

admin admin登陆(其实这里也有sql注入漏洞,万能密码就登陆上了。。。)发现一个任意文件下载漏洞

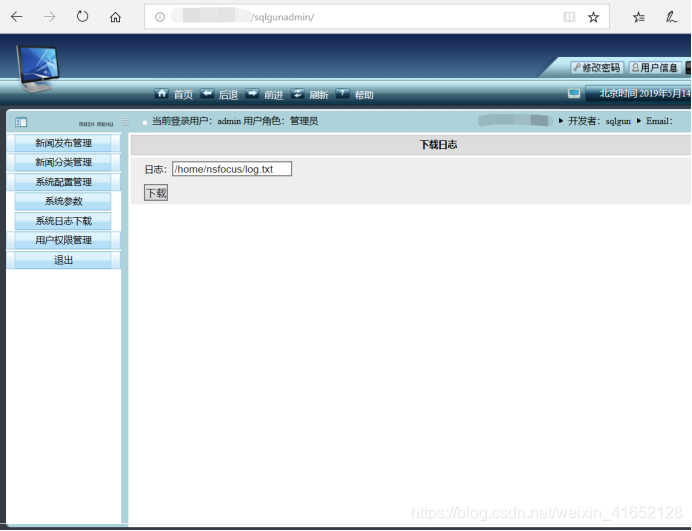

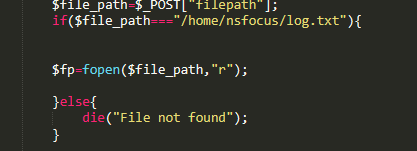

试试下载/flag,没反应?再下,还是没反应?就试试下载日志呢?还是没反应。。。疯狂换浏览器,都没反应。。然后去看源码,

get提交的downlog要为down,并且get提交的filepath不为空。。。那你页面居然是post提交,惹不起惹不起

于是构造payload下载到/flag,读取就完事了。

任意文件下载漏洞修复建议:白名单===

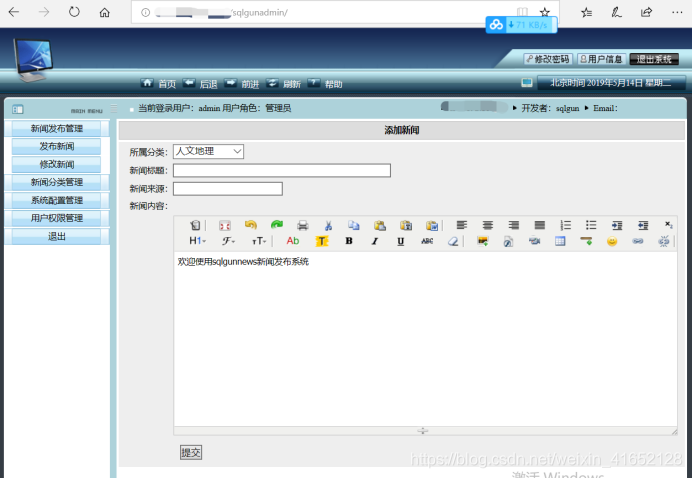

3.又看到发布新闻功能,可以上传图片

先传个正常的一句话,

前端检测,很好绕过,上传1.jpg,抓包改为1.php,看响应包,得到路径,丢进去访问成功。

菜刀连接

再上传个不死马维持权限

任意文件上传漏洞修复:白名单检测后缀/对上传的文件进行重命名,并自动添加后缀

注:杀死不死马 1.关闭进程,重启服务 2.php.ini中修改ignore_user_abort为off

4.同样的地方可以写html代码,好像存在xss漏洞

但是不会利用啊,好菜。

好迷啊:

Xss利用姿势

源码审计