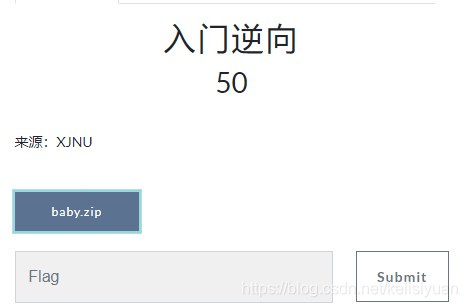

题目:

逆向题==

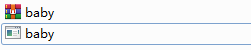

下载得到一个打开就关闭的exe文件。万物皆可16进制,用文本编辑器打开看看代码

只看到了这个 ,没什么有用的信息==

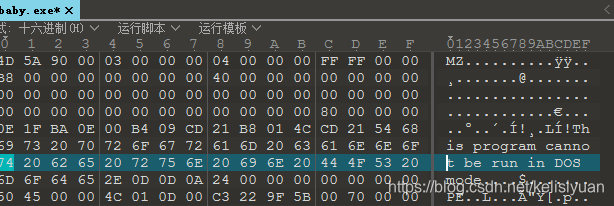

这时只能用一个学逆向的时候看到的工具

找了半天,发现了认识的函数 main printf 和C语言很像(说不定就是)

byte是字节,那一列mov是打印出的字符串。

66h那一列是十六进制,转为ASCII的十进制。没办法 只能一个个转了

flag{Re_1s_S0_C0OL}

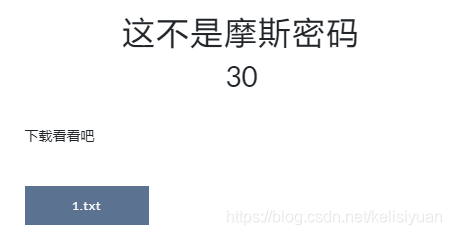

题目二:

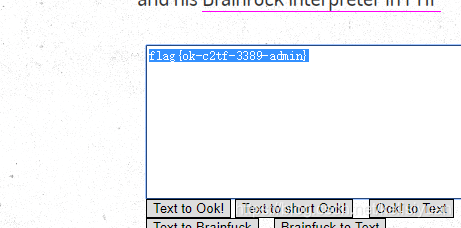

brainfuck 在之前的博客有提到

题目三:

下载得到文件,又是没有后缀名的

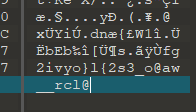

16进制分析文件头

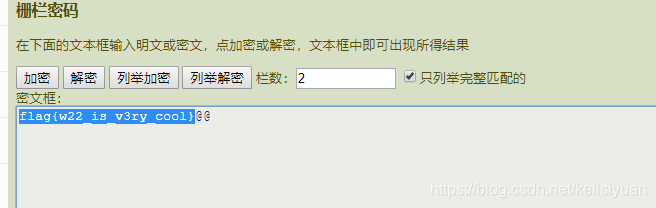

在末尾发现flag信息,但是被打乱了。 栅栏密码

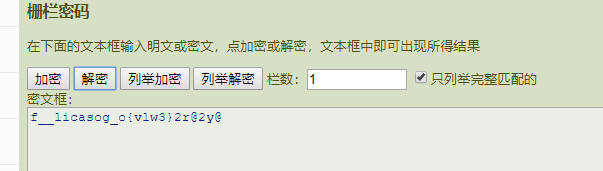

一个一个试…

成功得到flag