一、防火墙

1.概述

动态防火墙后台程序 FireWalld提供了一个动态管理的防火墙,用以支持网络的zones,以分配对一个网络及相关连接和界面一定程度的信任;它支持以太网桥,并有分离运行时间和永久行配置选择。

2.域

home(家庭):用于家庭网络,仅接受dhcpv6-client、ipp-client、mdns、samba-client、ssh服务

internal(内部):用于内部网络,仅接受dhcpv6-client、ipp-client、mdns、samba-client、ssh服务

public(公共):用于公共区域使用,仅接受dhcpv6-client、ssh服务

trusted(信任):接受所有网络连接

work(工作):用于工作区,仅接受dhcpv6-client、ipp-client、ssh服务

block(限制):拒绝所有网络连接

dmz(非军事区):仅接受ssh服务连接

drop(丢弃):任何接收的网络数据包都被丢弃,没有任何回复

external(外部):出去的ipv4网络连接通过此区域伪装和转发,仅接受ssh服务连接

二、 防火墙相关命令

1.开启防火墙

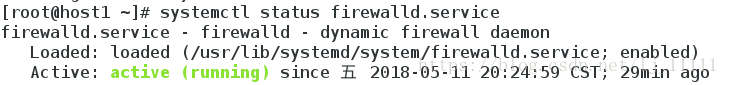

2.查看火墙状态

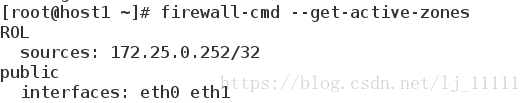

3.查看火墙正在使用的域

4.查看火墙的默认域

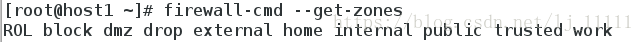

5.查看火墙所有的域

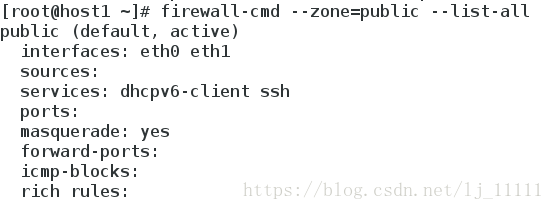

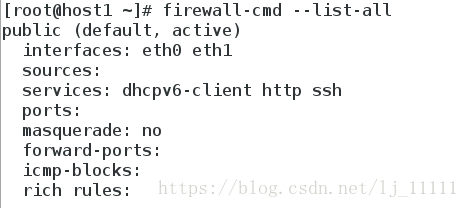

6.查看public域的信息

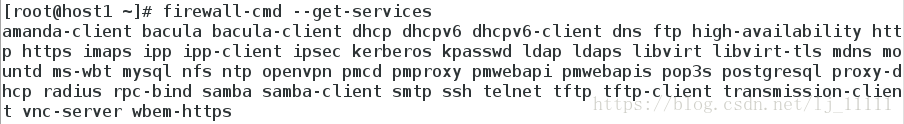

7.查看不同通过火墙的服务

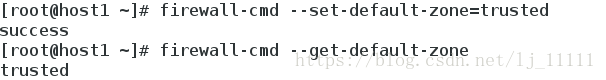

8.修改火墙的默认域

9.防火墙的图形化配置工具

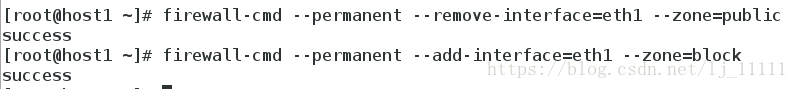

三、接口控制

1.接口访问控制

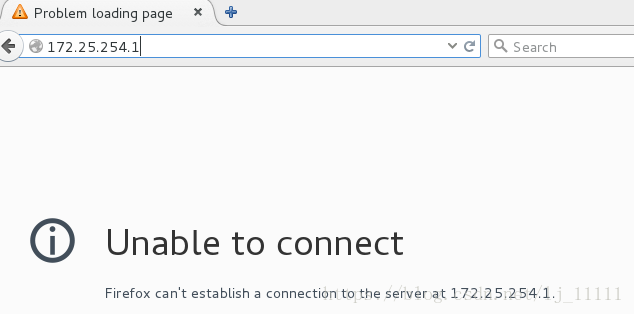

eth0 = 172.25.254.1

eth1 = 172.25.0.10

## eth0访问成功 ,eth1 访问不成功

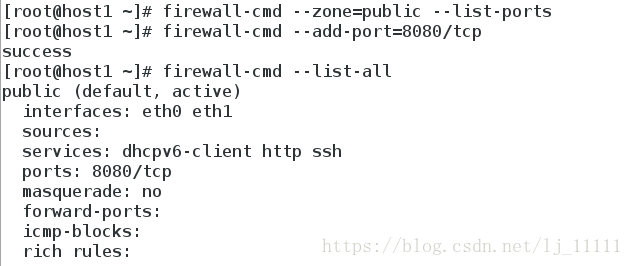

2.开启(修改)服务接口

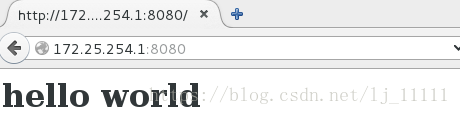

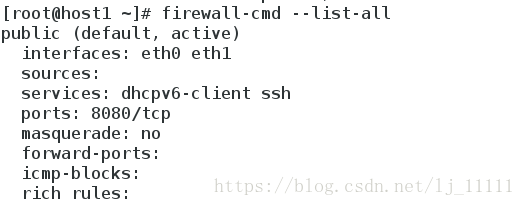

为http服务开启8080接口

开启成功后,修改http配置文件

重启服务后,测试

## 8080接口开启成功

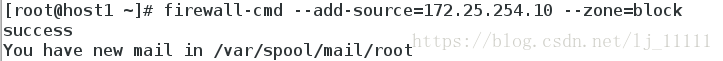

3.禁止其他主机连接

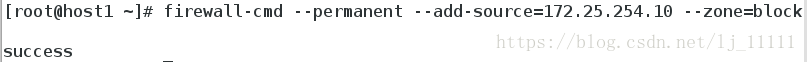

服务端永久变更

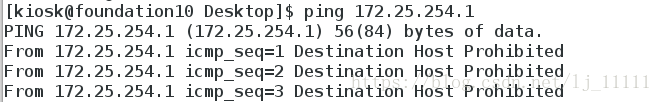

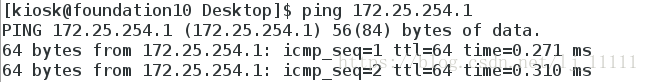

重新加载之后,已连接的10主机不会断开

但是complete-reload之后,10主机立即断开,无法操作

四、防火墙访问控制

内核3个表,5个链

Direct Rules

1.接口eth0不允许http 服务

2.设置规则,允许10主机访问

Rich Rules

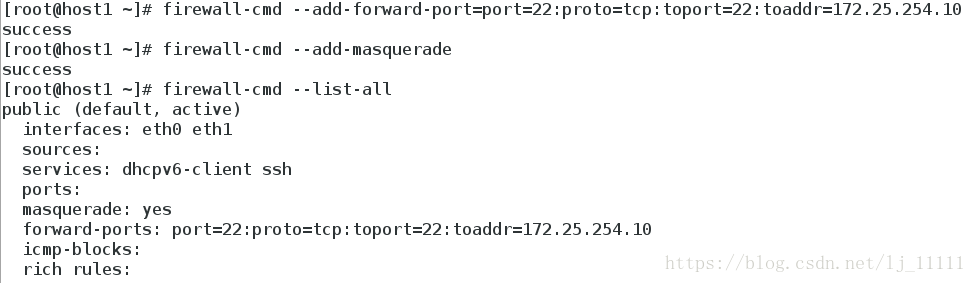

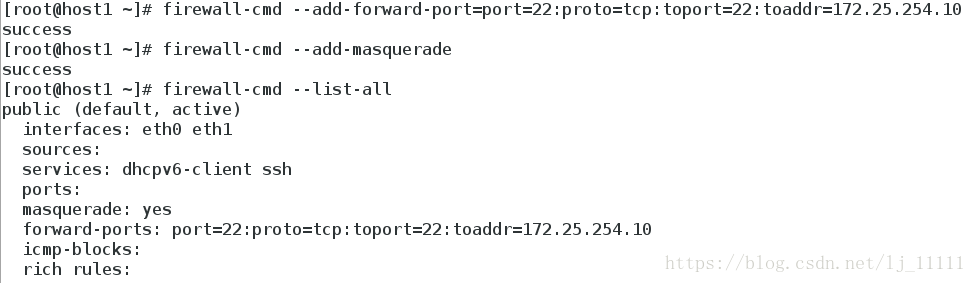

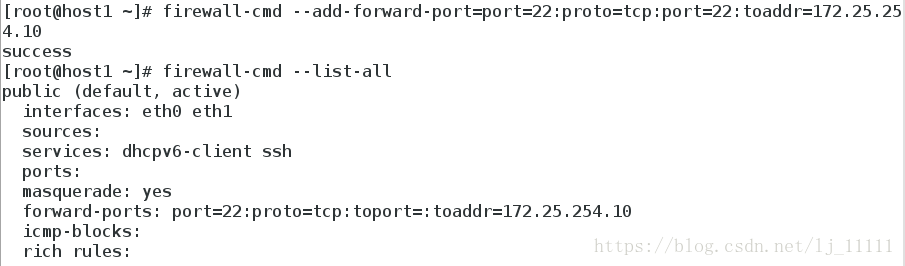

1.地址转换

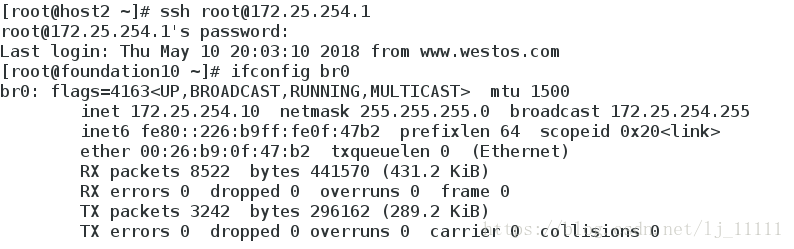

2.连接主机,将直接跳转到10主机

3.主机172.25.66.2连接其他主机时,将伪装成主机9

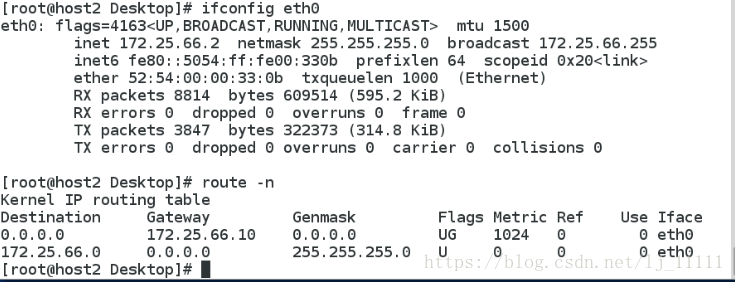

修改网络配置(172.25.66.2)

内核路由:(172.25.254.1)

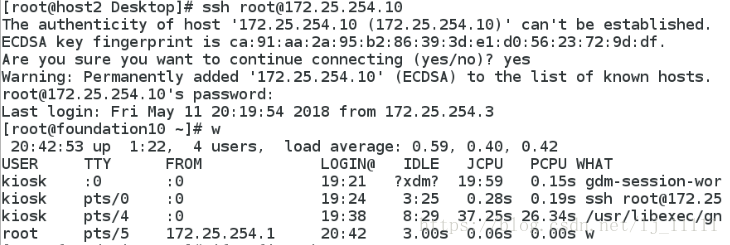

主机66.2 连接254.10,结果显示为254.1连接254.10

###注意:net.ipv4.ip_forward ####

若net.ipv4.ip_forward = 0,编辑配置文件,重启服务即可