1.【高危】破窗漏洞(MS14-066)

漏洞描述

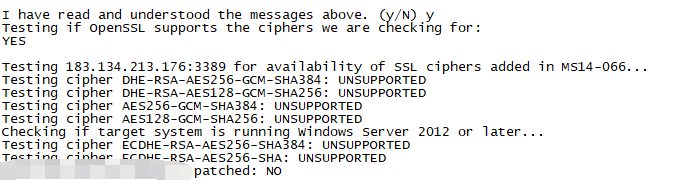

由于安全通道(Schannel)安全包对包的处理不当,远程Windows主机受到远程代码执行漏洞的影响。微软为此漏洞,更新了四种新的ssl加密,测试发现系统不支持此类加密

漏洞危害

攻击者可以通过将特制数据包发送到Windows服务器来利用此漏洞。

漏洞证明

安装工具winshock

git clone https://github.com/anexia-it/winshock-test.git

利用方式

cd winshock-test

./winshock_test.sh 10.0.0.1 3389

./winshock_test.sh 10.0.0.2 443

结果

结果为SUPPORTED时,则证明存在漏洞

修复建议

Microsoft已经为Windows 2003,Vista,2008,7,2008 R2,8,2012,8.1和2012 R2发布了一组修补程序。建议管理员更新系统补丁:

https://docs.microsoft.com/en-us/security-updates/SecurityBulletins/2014/ms14-066