文章来源 :公众号Python爬虫与数据挖掘

前言

近年来酒店被爆出摄像头事件屡见不鲜,搞得大家人心惶惶,上网一搜都出都是

今天教大家一下如何用python分析出酒店里的针孔摄像头,让你放心住酒店。

原理介绍

我们大家都知道,针孔摄像一般都很小,所以它不太可能含有存储设备,都是通过连接酒店房间内的无线网,远程传输给作案人,我们就从这方面入手,用Python的scapy模块扫描局域网内的所有设备,并通过爬虫找到该设备生产厂商,以厂商来判断该设备是否为摄像头。

所需环境:Linux、pyhton3.5、pycharm

操作步骤

实现步骤依赖环境较多,操作起来可能有些复杂,不过就当了解一下也是欧克的,具体的操作步骤如下。

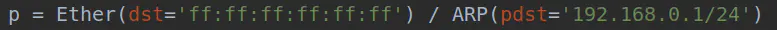

构造ARP广播包

用scapy模块的scapy函数模拟

这个表示要向网段内的所有主机都询问一下,说的通俗一点就是“请问网段内都有谁在啊”。

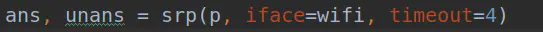

模拟在局域网内发送

用scapy模块模拟发送ARP广播

其中p是第一步构造的广播包,wifi是本机的网卡名称,timeout是发送时限。

返回参数解读

返回的两个参数,ans包含两类数据包(ARP请求包和ARP返回信息),请求包是第一步构造的包,返回包是局域网内主机的回应,如下图所示。

包含该主机的ip地址和MAC地址,打码的就是MAC地址;unans返回True或者False,代表是否发送成功。

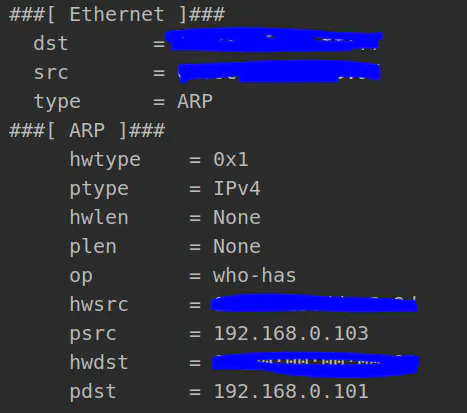

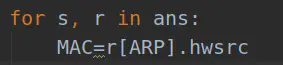

解析返回的数据包

这一步主要是为了从上一步的数据包中把主机MAC地址取出来,虽然看起来很复杂,但实现起来比较简单,代码实现如下图所示。

其中s和r分别是上步所说的请求包和返回包;r[ARP].hwsrc即是返回包中主机的MAC地址。

查询MAC地址厂商

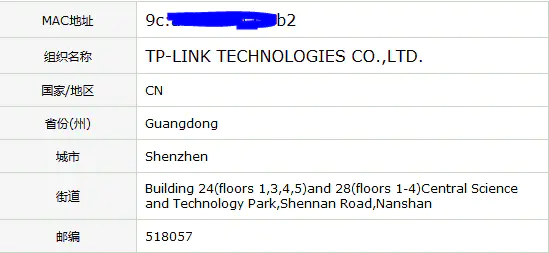

由于上网设备MAC地址的唯一性,所以每家厂商的前6位MAC地址都是固定的,这样一来,我们就可以根据MAC地址反查出厂商,在网上找了一家便民查询网的网站,网址为https://mac.51240.com/,如下图所示。

获取MAC地址的详细信息

只需输入MAC地址就会出现次MAC地址的详细信息

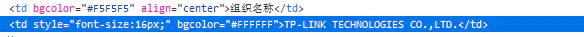

分析组织名称

我们需要的是它的组织名称,分析一下此网站,是个最简单的静态网页,如下图所示。

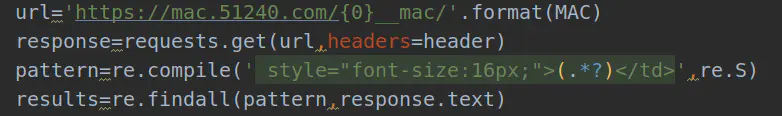

正则匹配获取数据

运行程序

从上图可以看到检测的设备有4台主机,1台TP-LINK路由器,1个REALTEK外置网卡,2台华为手机,这种情况应该是正常的。如果是出现摄像头生产厂商类的MAC地址,就要小心了,马上去可疑地方找找吧!

总结

本文主要介绍了使用Python代码检测酒店里的针孔摄像头,实现原理是用scapy模块模拟发送ARP广播,获取设备的Mac地址,借助第三方平台查询设备的具体信息,检测周边环境是否正常。

闯关完成即可找喵酱老师领取本文源代码~