靶机(七)----FristiLeaks

靶机信息

运行环境

Virtualbox (二选一)

Vnware Workstation player

设置

根据官网提供的说明,首先要将要求设置VMware虚拟机的MAC地址 08:00:27:A5:A6:76

然后开启VM

<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

- 首先老样子,nmap扫描存活主机和端口,这里用自己习惯用的都可以进行扫描。

发现靶机IP 192.168.1.103 端口开了个80

- 我们直接访问80WEB端口,看看什么样子。

- 挺喜庆的,根据以往的套路,这个页面我们把需要关注的信息点收集下来。

这个keep的单词。KEEP CALM DRINK FRISTI

还有底部的这些看起来是用户名的排列

- 继续下一步,查看一下源码。

直接把web界面底部的疑似用户名复制下来

@meneer, @barrebas, @rikvduijn, @wez3forsec, @PyroBatNL, @0xDUDE, @annejanbrouwer, @Sander2121, Reinierk, @DearCharles, @miamat, MisterXE, BasB, Dwight, Egeltje, @pdersjant, @tcp130x10, @spierenburg, @ielmatani, @renepieters, Mystery

- 继续下一步,扫目录。有的时候御剑扫不全,可以用dirb或者别的软件扫描,最好用大字典跑一跑,以防漏掉重要的敏感目录信息。

- 开始一个一个浏览目录。

Robots下3个隐藏文件都是一张图片,没有什么可以利用的地方

Images下也没有什么可利用的

Fristi下登录web界面,尝试爆破注入无果

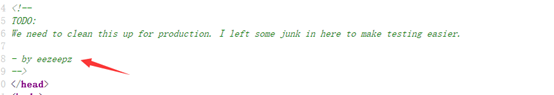

- 查看登录界面源码

发现2处特殊地方。

Head头多处eezeepz

Bea64编码

进行解码看一下 这个解码不是直接解密的,是需要转换为png打开图片预览得到解码。

leafpad 1.txt

base64 -d 1.txt > 1.png

display 1.png

解码得到keKkeKKeKKeKkEkkEk - 这个时候我们就需要自己构造字典,把前面从web收集的所有意思用户名和密码的信息构造成字典。

KEEPCALM

DRINKFRISTI

meneer

barrebas

rikvduijn

wez3forsec

PyroBatNL

0xDUDE

annejanbrouwer

Sander2121

Reinierk

DearCharles

miamat,

MisterXE

BasB

Dwight

Egeltje

pdersjant

tcp130x10

spierenburg

ielmatani

renepieters

Mystery

Eezeepz

keKkeKKeKKeKkEkkEk - 将构造好的字典进行爆破

爆破到用户名Eezeepz和密码keKkeKKeKKeKkEkkEk

- 我们直接进行登录

登陆成功 有一个文件上换点

因为一些情况,暂时不更新了,等我有空了,我们在一起学习。

<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

♥关于这个原创问题,我只能说,有的时候我没思路了,也会去百度文章,参考一下大佬的思路,主要目的是大家一块学习。如果我有侵犯了您的原创问题,请私信我,我会及时改正的。谢谢~~