漏洞简介

GitHub是一个非常流行的代码托管和版本控制平台,许多组织和开发者使用它来托管和分享代码,如果GitHub的安全措施不当或用户不小心可能会导致GitHub信息泄露的问题,以下是一些可能导致GitHub信息泄露的原因

- 访问控制:如果用户错误地设置了GitHub仓库的访问控制,可能会导致未授权的用户或机器人访问敏感信息

- 恶意攻击:黑客可以使用各种手段,例如钓鱼攻击和社交工程攻击,来获得GitHub用户的凭据并访问其仓库

- 公共仓库:如果用户将代码存储在公共的GitHub仓库中,则其他人可以查看和下载该代码,包括敏感信息,例如密码、API密钥和凭据等

- 代码提交:如果用户不小心将敏感信息提交到GitHub仓库中,其他人就可以查看敏感信息的历史记录,即使用户后来将敏感信息从仓库中删除

漏洞利用

邮箱信息

smtp @qq.com

mtp @126.com

smtp @163.com

smtp @sina.com.cn

smtp @sina.com.cn password

例如:https://github.com/[email protected]&type=code

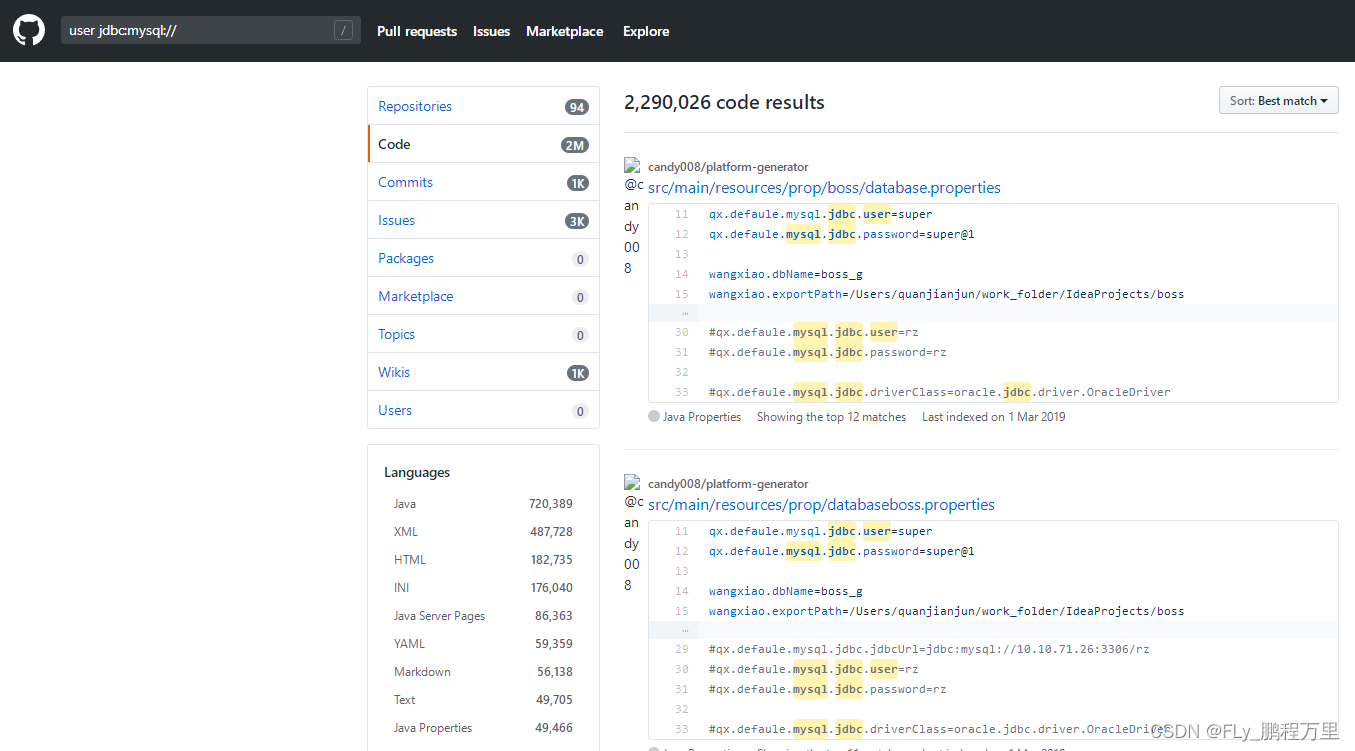

数据连接

脚本工具

利用工具:GSIL

项目地址:https://github.com/FeeiCN/GSIL

文末小结

以下是一些修复GitHub信息泄露的常见方法:

- 信息更改:如果敏感信息已经被泄露,需要更改敏感信息并确保新的信息不会再次泄露,例如:更改密码,API密钥,数据库凭据等

- 审查代码:需要仔细审查GitHub仓库中的代码,以确保没有其他敏感信息泄露。可以使用GitHub的搜索功能来查找敏感信息,例如密码和凭据

- 访问权限:如果用户意外地将GitHub仓库设置为公共访问,则需要立即移除公共访问权限,以防止进一步的信息泄露。可以使用GitHub的访问控制功能来更改仓库的访问权限,或将仓库更改为私有

- 撤销提交:如果敏感信息已经提交到GitHub仓库中,可以使用GitHub的撤销提交功能来撤销提交并删除敏感信息,具体操作是使用Git命令行或GitHub的Web界面撤销提交并强制推送到GitHub仓库以覆盖已提交的历史记录