011-wocy.1 的 write up

我是原站作者

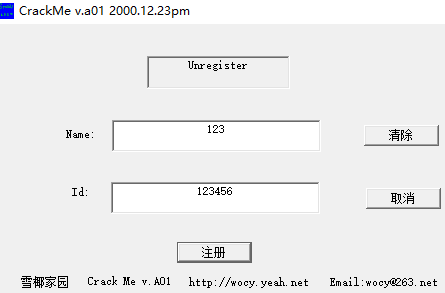

1. 程序执行

依旧是经典的输入用户名密码,但是点击注册依然没有反应。

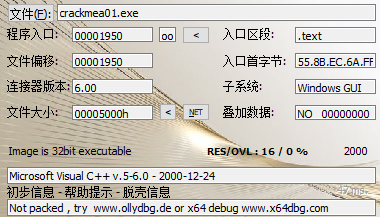

2. 查壳

无壳

3. 分析

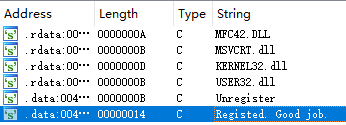

- 首先将程序拖入32位IDA后先点击View(查看)——>Open subviews——>Strings,结果如下图:

显然我猜测最后内那个字符串就是成功之后的内容

所以我们可以双击跟踪

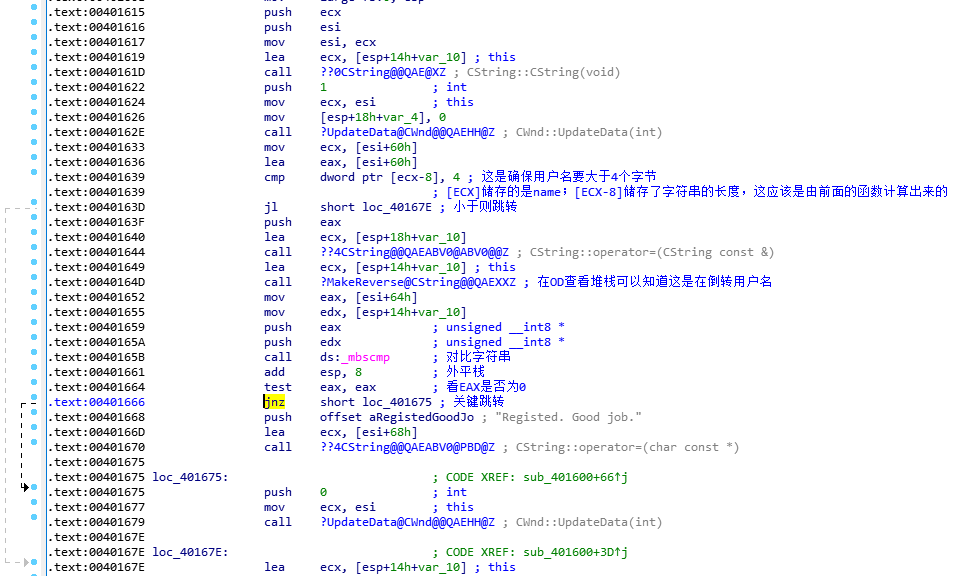

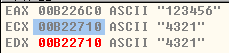

解释:通过OD结合分析之后编写注释如上图。查看堆栈更是一目了然如下图:

假设输入的name是1234,ID是123456

4. 算法分析

由于这题非常简单就不写注册机了,就是输入一个大于等于四字节的name,然后id等于把name的顺序倒转一下就可以了。

抄一百篇不如自己实践操作写一篇,尊重知识产权,写笔记辛苦,禁止转载!!!