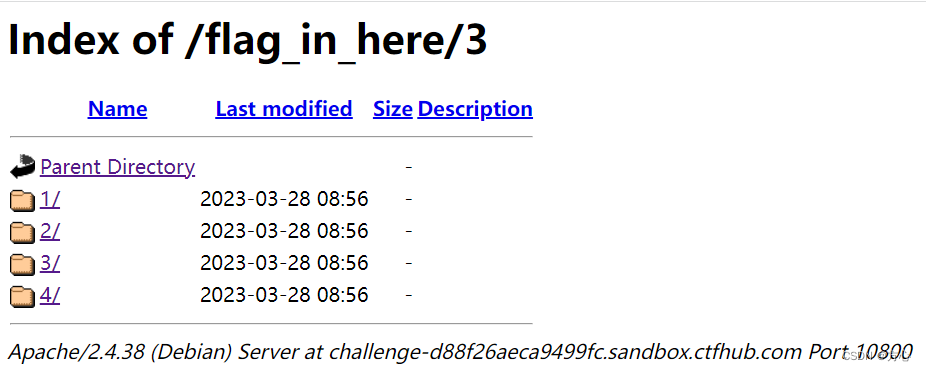

这个也是相对比较简单的,主要是路径的问题。点击开启题目,打开给出的链接。

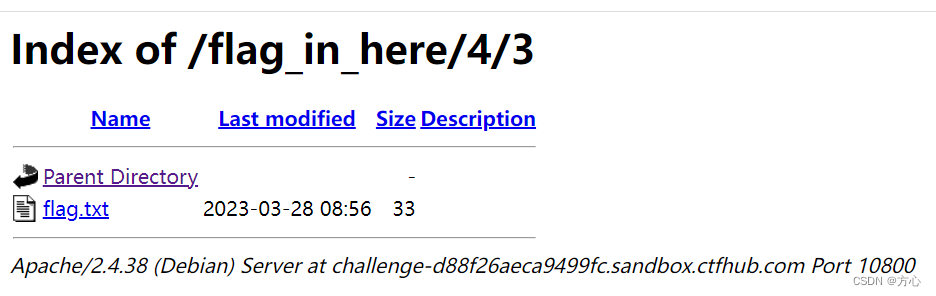

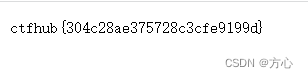

可以用最简单的办法,就是一个一个的试。把Index of/flag_in_here/1或2或3或4/1或2或3或4都试一遍,看到flag.txt打开就是flag。(也可以写个脚本,for循环遍历)

![]()

当然,如果不想一个一个的点,毕竟很没有技术含量,也可以使用脚本:

import requests

url = "http://challenge-bd23b5e84fd7b1bd.sandbox.ctfhub.com:10800/flag_in_here/"

url_m = "http://challenge-bd23b5e84fd7b1bd.sandbox.ctfhub.com:10800/flag_in_here/1/1/"

r1 = requests.get(url_m)

length1 = len(r1.text)

for i in range(1, 5):

for j in range(1, 5):

url_new = url+f'{i}/{j}/'

r2 = requests.get(url_new)

length2 = len(r2.text)

if length1 != length2:

print(url_new)运行后,在控制台输出链接,打开就是有flag.txt的链接。