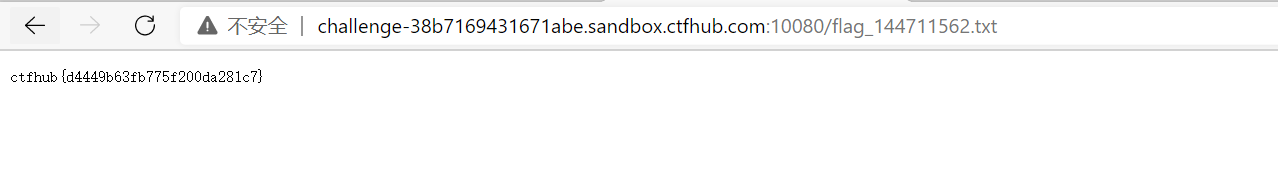

目录遍历

点得去找就可以找到一个flag.txt

PHPINFO

点击进去找到flag

当然也可以ctrl+f查找

备份文件下载

网站源码

大概猜测到是要我们解压压缩包,通过和下面的网站源码备份文件名搭配寻找flag,前两个是linux里的命令,然后我使用的是zip

一个个去试

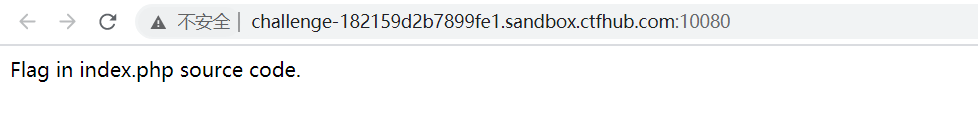

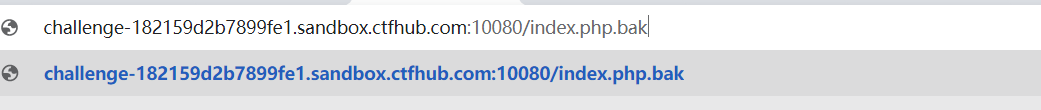

bak文件

这句话里提到了index.php 而且题目也说了 bak,于是就想到了php的备份文件 后缀就是以bak结尾的,于是尝试一下去看看

vim缓存

vim会自动生成备份文件和临时文件,如果程序正常退出,临时文件会自动删除,如果意外退出就会保存,文件名为.filename.swp(第一次产生文件的后缀名为.swp;再次意外退出产生文件的后缀名为.swo;第三次产生的后缀名为.swn)

在地址栏加上**/.index.php.swp**(不知道为什么我这里要多加一点),将文件保存下来

将保存的文件用notepad