目录

一、靶场环境

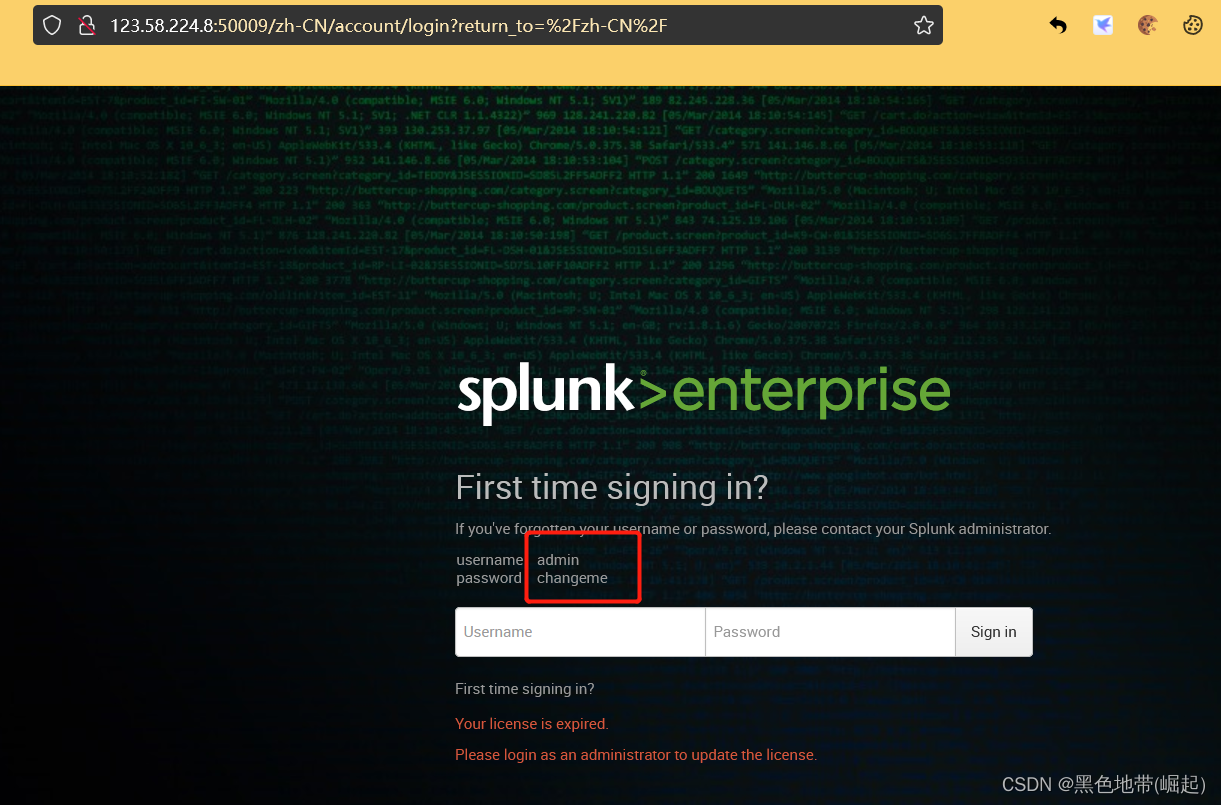

1.1、平台:

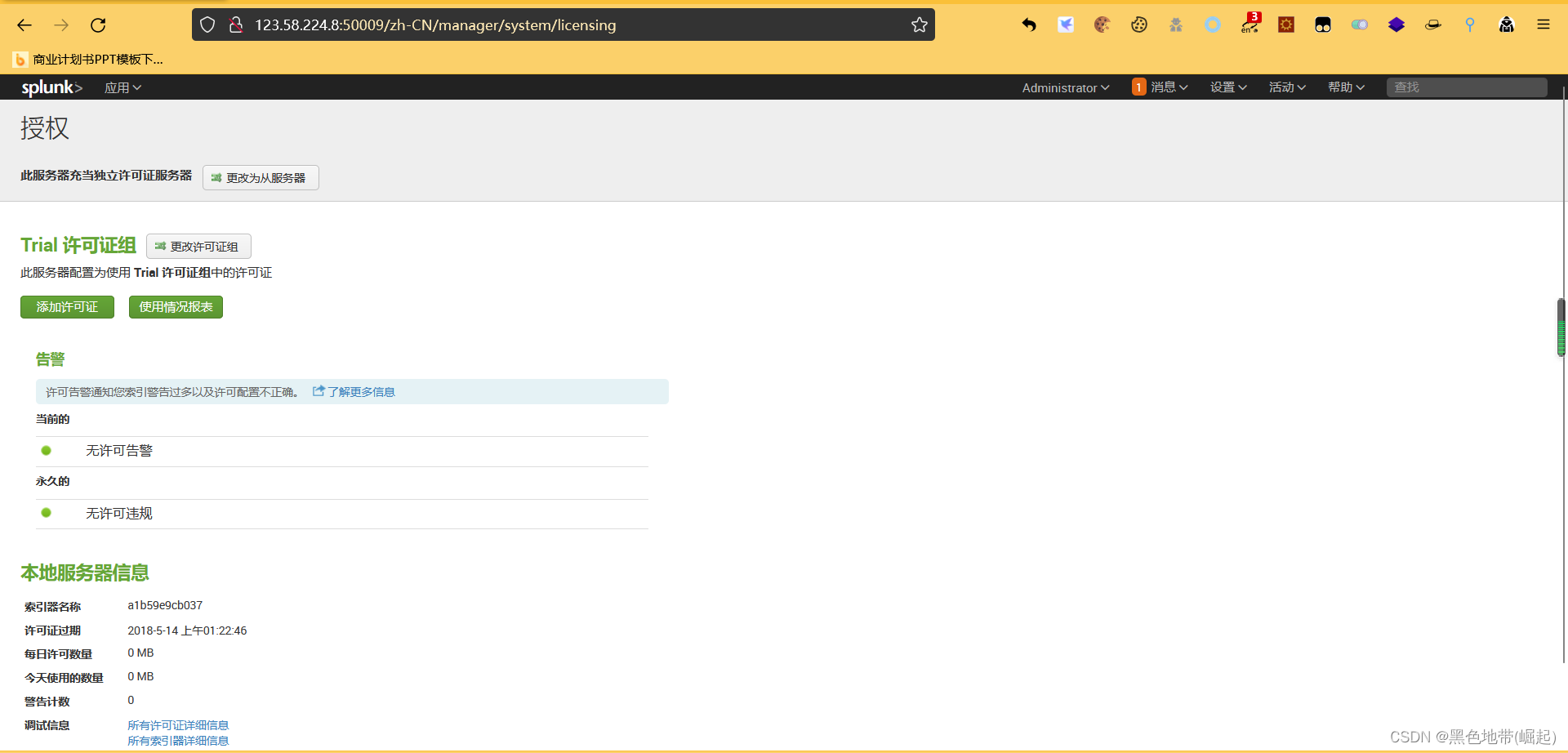

123.58.224.8:56459

123.58.224.8:50009

123.58.224.8:27643

123.58.224.8:50147

123.58.224.8:50009

admin/changeme

然后需要改密码

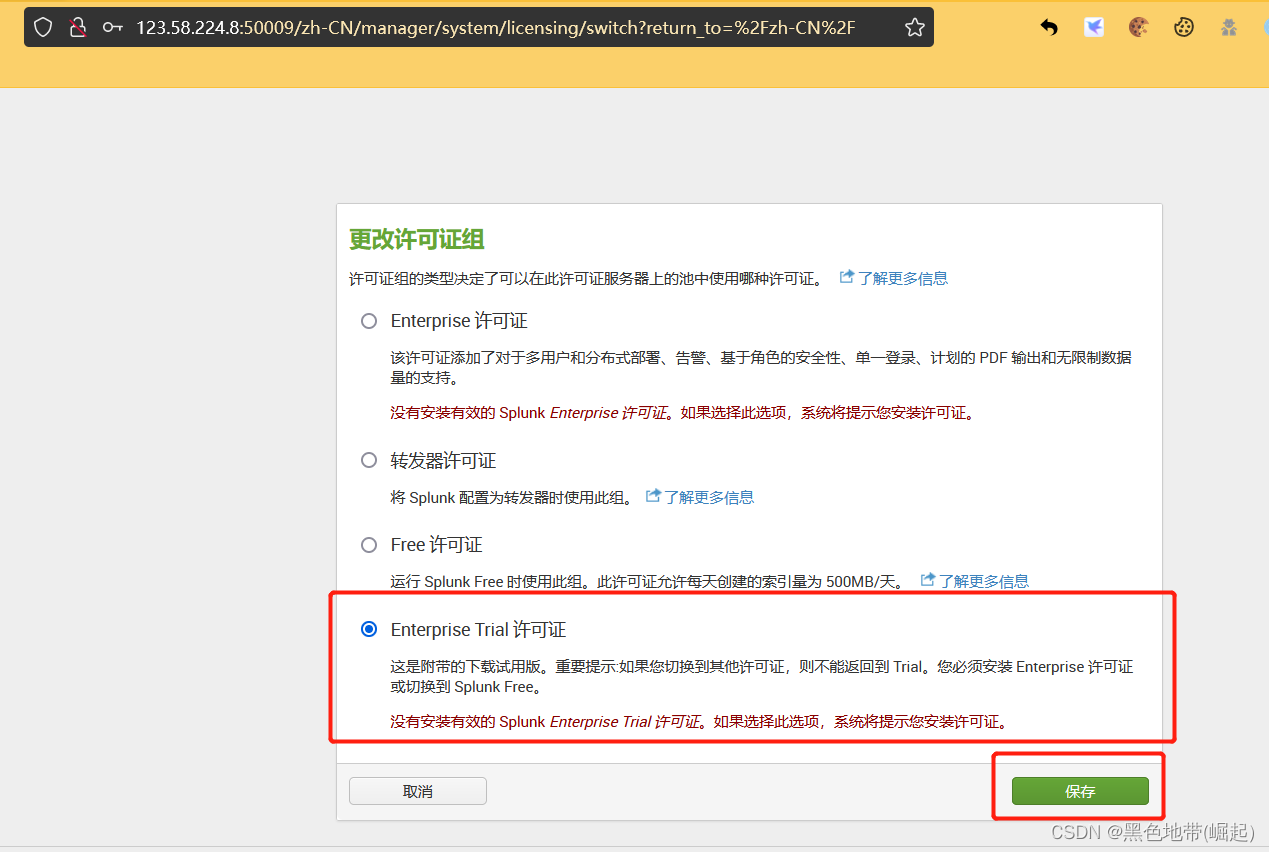

选择默认的最下面一项

点击取消

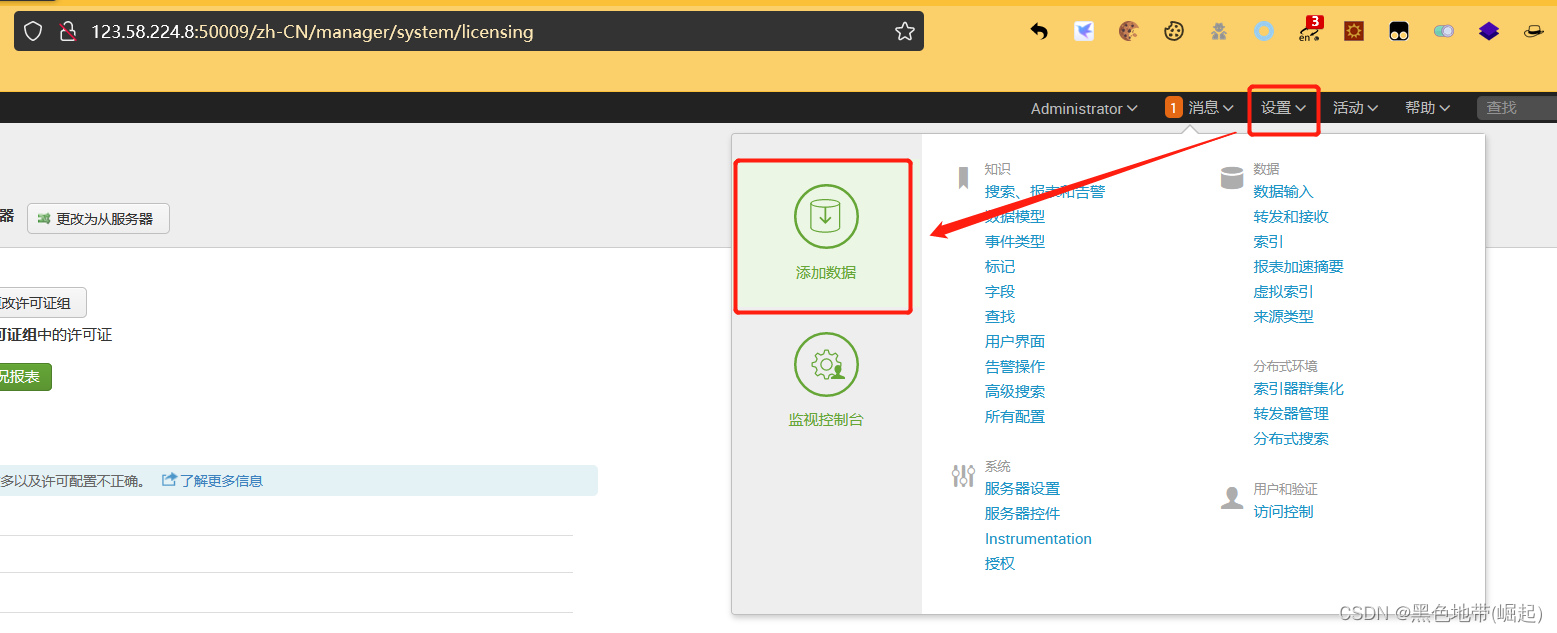

然后就进入到主页面

1.2、知识:

1、测试页面的功能点

(此题的解题属于是有点大无语事件)

2、寻找未验证的接口

1.3、描述:

Splunk 7.0.1及之前版本中存在安全漏洞。攻击者可通过将__raw/services/server/info/server-info?output_mode=json添加到查询中利用该漏洞泄露信息

二、漏洞验证

2.1、分析:

方法一:

第一步肯定都是测试功能点

设置 -----> 添加数据

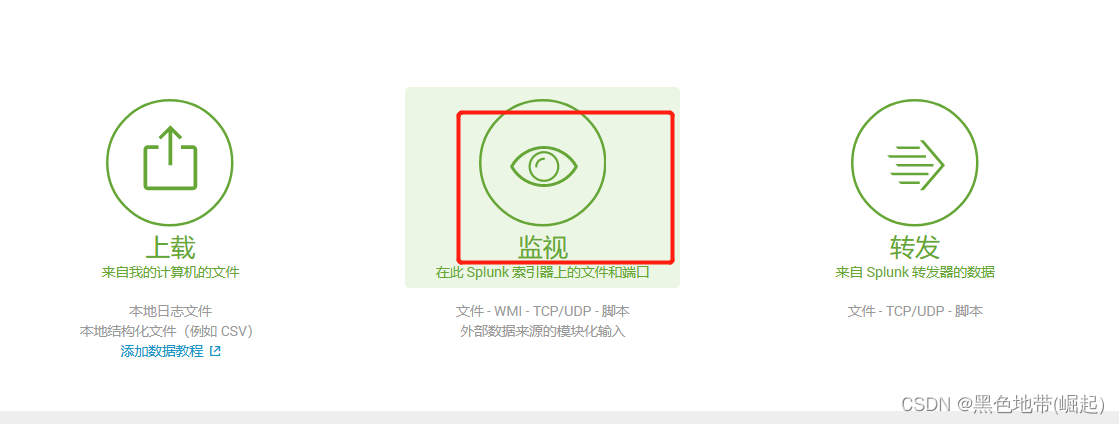

监视 -----> 文件和目录------>浏览

然后就可以读取到文件目录了

就get到了flag

方法二:

CVE给出的POC

http://ip:port/en-US/splunkd/__raw/services/server/info/server-info?output_mode=json