目录

一、靶场环境

1.1、平台:

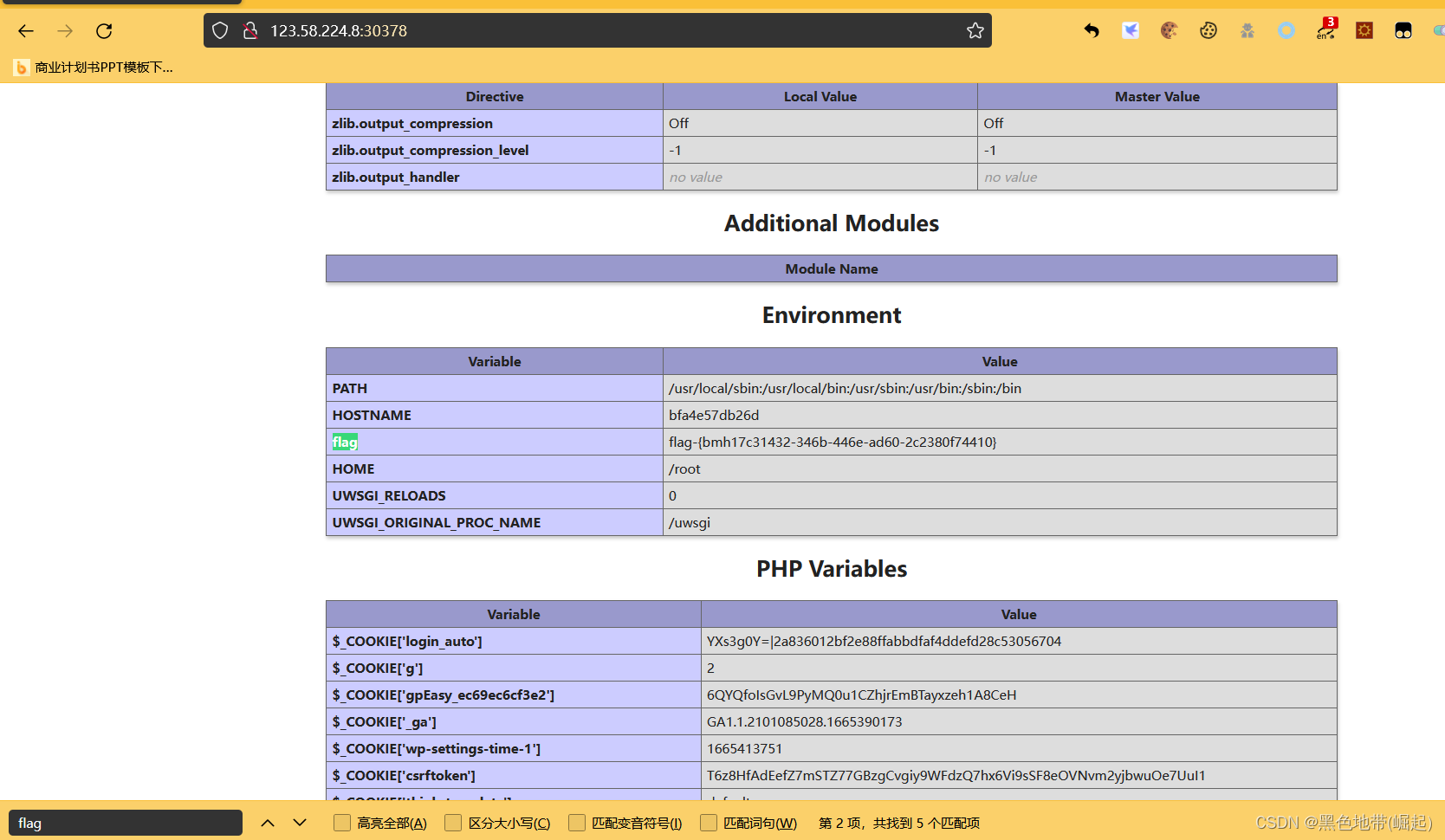

123.58.224.8:30378

扫描二维码关注公众号,回复: 14537543 查看本文章

给我整不会了,进去直接phpinfo页面

1.2、知识:

1、跳目录

../上一级

(有时候可能需要考虑绕过过滤)

单次过滤:....//

正则匹配斜杠:..%252f(双重URL编码,因为浏览器会解码一次)

起始路径匹配:起始路径+相对路径结合绕过

后缀检测:空字节绕过(%00截断)../etc/passwd%00.png

……

1.3、描述:

uWSGI是一款Web应用程序服务器,它实现了WSGI、uwsgi和http等协议,并支持通过插件来运行各种语言,uWSGI 2.0.17之前的PHP插件

没有正确的处理DOCUMENT_ROOT检测,导致用户可以通过..%2f来跨越目录,读取或运行DOCUMENT_ROOT目录以外的文件

二、漏洞验证

2.1、分析:

假装目录穿越一下(害)

这个是有过滤,尝试对他进行加密

先对/进行加密,看是否能够成功

URL一次加密

..%2f..%2f..%2f..%2f..%2fetc/passwd

(读取到了)